การโจมตี DDoS คืออะไร? คู่มือฉบับสมบูรณ์

สิงหาคม 01, 2022 • ความปลอดภัย

การโจมตีแบบ Distributed Denial of Service (DDoS) เป็นความพยายามที่เป็นอันตรายในการทำให้บริการออนไลน์ไม่สามารถใช้งานได้โดยการทำให้เกิดการจราจรที่มากเกินไปจากแหล่งที่มาหลายแห่ง คู่มือนี้จะสอนทุกสิ่งที่คุณจำเป็นต้องรู้เกี่ยวกับการโจมตี DDoS รวมถึงวิธีการป้องกัน.

การโจมตี DDoS คืออะไร?

การโจมตี DDoS เป็นรูปแบบการแฮ็กที่ผิดกฎหมายที่มีการส่งการจราจรจำนวนมากไปยังเซิร์ฟเวอร์เพื่อป้องกันไม่ให้ผู้คนเข้าถึงบริการและเว็บไซต์ออนไลน์ที่เชื่อมโยง.

มีหลายเหตุผลที่ผู้คนอาจต้องการเปิดการโจมตี DDoS บางคนอาจเป็นลูกค้าที่โกรธหรือแฮ็กทิวิสต์ที่ต้องการทำให้เซิร์ฟเวอร์ของบริษัทล่มเพียงเพื่อแสดงความเห็น บางคนอาจทำเพื่อความสนุกหรือประท้วงบางสิ่ง.

แม้ว่าการโจมตี DDoS อาจถูกใช้เพื่อขโมยจากบริษัท แต่ส่วนใหญ่เป็นความกังวลทางการเงิน ตัวอย่างเช่น กิจกรรมทางอินเทอร์เน็ตของบริษัทหนึ่งถูกขัดขวางหรือหยุดโดยคู่แข่งเพื่อขโมยลูกค้า อีกตัวอย่างหนึ่งคือการขู่กรรโชกซึ่งผู้โจมตีมุ่งเป้าไปที่บริษัทและติดตั้งโฮสต์แวร์หรือแรนซัมแวร์บนเซิร์ฟเวอร์ของพวกเขาก่อนที่จะเรียกร้องค่าไถ่จำนวนมากเพื่อยกเลิกความเสียหาย.

น่าเสียดายที่การโจมตี DDoS ได้กลายเป็นเรื่องปกติมากขึ้นและมีพลังมากขึ้นในช่วงไม่กี่ปีที่ผ่านมาเนื่องจากอินเทอร์เน็ตมีความสำคัญมากขึ้นต่อธุรกิจและบุคคล การเพิ่มขึ้นของอุปกรณ์ IoT ก็มีบทบาทในเรื่องนี้เช่นกัน เนื่องจากอุปกรณ์เหล่านี้หลายตัวถูกแฮ็กได้ง่ายและสามารถใช้สร้างบอตเน็ตเพื่อเปิดการโจมตีได้.

การโจมตี DDoS ทำงานอย่างไร?

การโจมตี DDoS คือเมื่อมีการใช้คอมพิวเตอร์ที่ถูกแฮ็กจำนวนมากเพื่อส่งการจราจรไปยังเว็บไซต์หรือเซิร์ฟเวอร์ ทำให้เว็บไซต์หรือเซิร์ฟเวอร์ทำงานได้ยาก สามารถทำได้โดยการควบคุมคอมพิวเตอร์เหล่านี้จากระยะไกลโดยใช้บอตเน็ตซึ่งเป็นการรวมกลุ่มของบอต.

หลังจากมีบอตเน็ตที่จัดตั้งขึ้นแล้ว ผู้โจมตีอาจส่งคำสั่งจากระยะไกลไปยังบอตแต่ละตัวเพื่อกำหนดทิศทางการโจมตี ซึ่งอาจทำให้ที่อยู่ IP ของเป้าหมายมีคำขอมากเกินไป ส่งผลให้เกิดการโจมตีแบบปฏิเสธการให้บริการต่อการจราจรปกติ.

เนื่องจากบอตแต่ละตัวเป็นอุปกรณ์จริงบนอินเทอร์เน็ต จึงอาจเป็นเรื่องยากที่จะระบุว่าการจราจรที่ผิดปกตินั้นคาดหวังหรือไม่.

วิธีระบุการโจมตี DDoS

สิ่งที่ยากที่สุดเกี่ยวกับการโจมตี DDoS คือคุณไม่สามารถเห็นสัญญาณเตือนใด ๆ โดยปกติแล้วกลุ่มแฮ็กที่มีชื่อเสียงจะให้คำเตือนก่อนที่พวกเขาจะเปิดการโจมตี แต่ผู้โจมตีส่วนใหญ่จะสั่งการโจมตีโดยไม่มีการแจ้งเตือน.

ผู้คนอาจไม่บอกคุณเสมอไปหากพวกเขาไม่ชอบเนื้อหาบนเว็บไซต์ของคุณ พวกเขาอาจกลัวที่จะพูดอะไร แต่ถ้ามีบางอย่างผิดปกติ พวกเขาจะบอกคุณ พวกเขาอาจไม่บอกคุณในตอนแรก แต่พวกเขาจะบอกในภายหลัง นั่นเป็นเพราะคนมักจะไม่ตรวจสอบเว็บไซต์ของคุณเหมือนที่คุณทำ คุณคิดว่าทุกอย่างเรียบร้อยดี แต่บางครั้งมันไม่ใช่ คุณต้องระวังเพราะบางครั้งมีปัญหาที่คุณไม่สามารถเห็นได้ในตอนแรก.

การค้นหาต้นตอของการโจมตีแบบ Distributed Denial of Service อาจเป็นเรื่องยาก การโจมตีอาจดำเนินต่อไปเป็นเวลาหลายชั่วโมงและคุณอาจไม่สามารถหยุดมันได้ทันที ซึ่งหมายความว่าคุณจะสูญเสียรายได้และบริการเป็นเวลาหลายชั่วโมง.

ลดผลกระทบจากการโจมตี DDoS

วิธีที่ดีที่สุดในการป้องกันเว็บไซต์ของคุณจากการโจมตี DDoS คือการตรวจจับมันให้เร็วที่สุด หากคุณสังเกตเห็นสัญญาณต่อไปนี้ แสดงว่าคุณกำลังถูกโจมตี DDoS อยู่:

- โหลดช้า

- เซิร์ฟเวอร์ตอบสนองด้วย 503

- TTL หมดเวลา

- มีความคิดเห็นสแปมจำนวนมากเกินไป

- เครือข่ายถูกตัดการเชื่อมต่ออย่างกะทันหัน

- มีรูปแบบการจราจรทั่วไป เช่น การพุ่งขึ้นในเวลาที่แปลก

ประเภทที่พบบ่อยที่สุดของการโจมตี DDoS

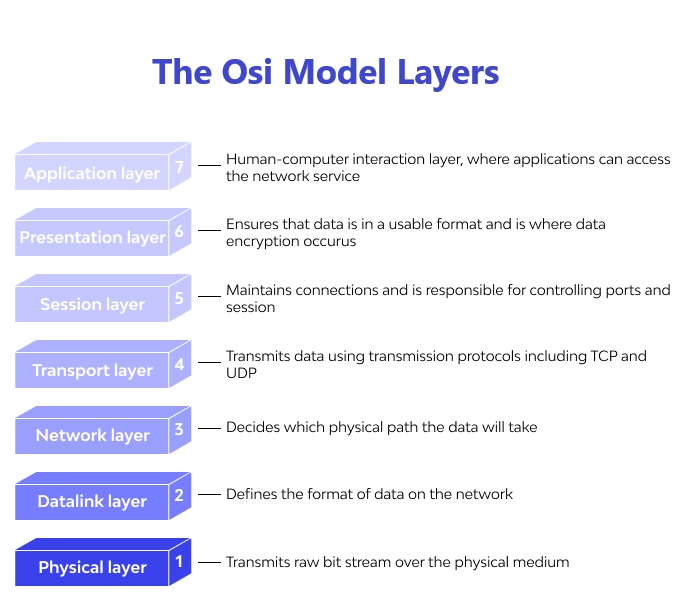

การโจมตี DDoS ถูกใช้โดยอาชญากรเพื่อกำหนดเป้าหมายการเชื่อมต่อเครือข่ายที่หลากหลาย การทำความเข้าใจพื้นฐานของการเชื่อมต่อเครือข่ายเป็นสิ่งสำคัญในการทำความเข้าใจว่าการโจมตี DDoS หลายประเภททำงานอย่างไร.

การเชื่อมต่ออินเทอร์เน็ตมีหลายส่วนที่แตกต่างกันหรือที่เรียกว่าชั้น แต่ละชั้นมีวัตถุประสงค์เฉพาะ.

โมเดล OSI เป็นวิธีการแสดงภาพว่าชิ้นส่วนต่าง ๆ ของเครือข่ายเชื่อมต่อกันอย่างไร อย่างไรก็ตาม อินเทอร์เน็ตปัจจุบันอิงตามระบบที่ง่ายกว่าเรียกว่า TCP/IP โมเดล OSI ยังคงใช้อยู่เพราะช่วยให้ผู้คนเห็นและเข้าใจว่าเครือข่ายทำงานอย่างไรและแก้ไขปัญหาที่อาจเกิดขึ้น.

มีการโจมตี DDoS สามประเภท ประเภทแรกคือเมื่ออุปกรณ์ถูกทำให้มีการจราจรมากเกินไป ประเภทที่สองคือเมื่อเครือข่ายถูกทำให้มีการจราจรมากเกินไป ประเภทที่สามเกิดขึ้นเมื่อผู้โจมตีใช้เวกเตอร์การโจมตีมากกว่าหนึ่งตัวเพื่อทำให้เป้าหมายของพวกเขามีการจราจรมากเกินไป.

การโจมตีชั้นแอปพลิเคชัน

ประสบการณ์ของผู้ใช้เริ่มต้นเมื่อบุคคลแรกติดต่อกับอินเทอร์เน็ต การโจมตี DDoS ชั้นแอปพลิเคชันหยุดซอฟต์แวร์จากการทำงานเพื่อให้ผู้คนไม่สามารถเห็นเนื้อหาใด ๆ เซิร์ฟเวอร์เว็บมักถูกโจมตีในลักษณะนี้ แต่โปรแกรมอื่น ๆ เช่น บริการเสียง SIP และ BGP ก็สามารถถูกโจมตีได้เช่นกัน.

โปรโตคอล TCP/IP สามารถถ่ายโอนข้อมูลระหว่างอุปกรณ์บนเครือข่ายได้ แต่โปรโตคอลนี้มีความเสี่ยงสูงต่อการโจมตี DDoS ซึ่งหมายความว่ามีคนสามารถโจมตีอุปกรณ์ของคุณและหยุดการทำงานโดยการส่งข้อมูลจำนวนมากในเวลาเดียวกัน แม้ว่าบางคนอาจจะรู้สึกหงุดหงิดกับเรื่องนี้ แต่การใช้โปรโตคอลที่ปลอดภัยสำหรับการทำธุรกรรมออนไลน์ยังคงเป็นสิ่งสำคัญ การใช้การเข้ารหัสในการสื่อสารช่วยปกป้องทั้งสองฝ่ายจากการสกัดกั้นและการดักฟัง การโจมตี DDoS ส่วนใหญ่ใช้แพ็กเก็ตต่อวินาทีน้อยกว่ามาก.

การโจมตีนี้จะต้องใช้โปรโตคอลเฉพาะของแอปพลิเคชันที่เป็นเป้าหมาย ซึ่งอาจเกี่ยวข้องกับการจับมือและการปฏิบัติตาม ข้อโจมตีประเภทนี้จะถูกขับเคลื่อนโดยอุปกรณ์ IoT ที่ไม่สามารถปลอมแปลงได้ง่าย.

ตัวอย่างของการโจมตี DDoS ชั้นแอปพลิเคชัน

การโจมตี HTTP flood

นี่คือเซิร์ฟเวอร์ที่รับคำขอจากคอมพิวเตอร์หลายเครื่อง วิธีนี้เหมือนกับการรีเฟรชหน้าเว็บบนพีซีหลายเครื่องพร้อมกัน ส่งคำขอ HTTP จำนวนมากไปยังเซิร์ฟเวอร์ ทำให้เซิร์ฟเวอร์มีการจราจรมากเกินไป การโจมตีอาจง่ายหรือซับซ้อน.

URL หนึ่งสามารถเข้าถึงได้โดยใช้ช่วงที่อยู่ IP ของผู้โจมตีเดียวกัน เว็บไซต์อ้างอิง และตัวแทนผู้ใช้ สิ่งนี้ทำให้ผู้โจมตีค้นหาและใช้ URL เป้าหมายได้ง่ายขึ้น รูปแบบที่ซับซ้อนมากขึ้นอาจกำหนดเป้าหมาย URL ที่หลากหลายโดยใช้ผู้แนะนำและตัวแทนผู้ใช้ต่าง ๆ ในการเข้าถึง.

การโจมตีโปรโตคอล

การโจมตีแบบ Protocol Flood เป็นการโจมตี DDoS ที่ส่งการจราจรจำนวนมากไปยังบริการหรือเครือข่าย ทำให้ใช้งานยาก การใช้ประโยชน์จากช่องโหว่ในสแต็กโปรโตคอลชั้นสามและชั้นสี่.

การโจมตี DDoS มักจะกำหนดเป้าหมายโปรโตคอลที่มีความปลอดภัยต่ำ ไม่มีการป้องกัน และไม่มีการรักษาความปลอดภัย โปรโตคอลการสื่อสารทางอินเทอร์เน็ตมักถูกโจมตี DDoS นี่เป็นเพราะระบบเหล่านี้หลายระบบถูกใช้ทั่วโลกและยากที่จะปรับเปลี่ยนได้อย่างรวดเร็ว นอกจากนี้ เนื่องจากโปรโตคอลหลายตัวมีความซับซ้อนโดยธรรมชาติแม้ว่าจะได้รับการตรวจสอบใหม่เพื่อแก้ไขข้อบกพร่องในปัจจุบัน ช่องโหว่ใหม่ ๆ ก็เกิดขึ้นที่อนุญาตให้มีการโจมตีโปรโตคอลและเครือข่ายรูปแบบใหม่.

ตัวอย่างของการโจมตีโปรโตคอล DDoS

การจี้ (BGP)

บริการที่ใช้คลาวด์มีข้อมูลที่มีค่าอยู่มากที่ขโมยข้อมูลต้องการ นี่เป็นเพราะพวกเขาสามารถได้รับข้อมูลที่เป็นประโยชน์จากบริการเหล่านี้ หากมีการละเมิดข้อมูลจากผู้ให้บริการรายใดรายหนึ่ง อาจเป็นอันตรายอย่างมาก มีคนสามารถเปิดการโจมตี DDoS ต่อบริษัทโดยใช้โปรโตคอลที่สูงกว่าคลาวด์ BGP (Border Gateway Protocol) สื่อสารข้อมูลเกี่ยวกับพื้นที่ที่อยู่เครือข่าย.

การอัปเดต BGP ถูกใช้เพื่อแบ่งปันข้อมูลระหว่างเครือข่าย หากมีคนส่งการอัปเดตปลอม การจราจรสามารถไปยังเครือข่ายอื่นได้ สิ่งนี้สามารถใช้ทรัพยากรและทำให้เกิดความแออัด การอัปเกรดเป็นเวอร์ชันที่ปลอดภัยกว่าของ BGP จะใช้เวลานานและมีค่าใช้จ่ายสูงเนื่องจากผู้ให้บริการเครือข่ายหลายหมื่นรายทั่วโลกใช้มัน.

การโจมตี SYN flood

TCP SYN Flood ก็เหมือนกับพนักงานจัดส่งที่รับคำสั่งจากหน้าร้าน.

คนขับได้รับพัสดุ รอการยืนยัน แล้วนำไปข้างหน้าหลังจากได้รับคำขอ พนักงานได้รับคำขอส่งของจำนวนมากโดยไม่มีการยืนยันจนกว่าพวกเขาจะไม่สามารถจัดส่งได้อีกต่อไป สิ่งนี้สามารถทำให้พวกเขารู้สึกท่วมท้น.

ในการโจมตีนี้ ผู้โจมตีส่งแพ็กเก็ตจำนวนมากไปยังเหยื่อ แพ็กเก็ตมีที่อยู่ปลอม พวกเขาใช้ประโยชน์จากการจับมือที่คอมพิวเตอร์สองเครื่องใช้ในการเริ่มการเชื่อมต่อเครือข่าย.

เป้าหมายของผู้บุกรุกคือการอนุญาตให้มีความพยายามในการเชื่อมต่อมากที่สุดเท่าที่จะเป็นไปได้ก่อนที่จะปิดทรัพยากรของตน.

การโจมตีแบบปริมาณมาก

การโจมตีนี้มีเป้าหมายเพื่อใช้แบนด์วิดท์อินเทอร์เน็ตทั้งหมดระหว่างเป้าหมายและส่วนที่เหลือของโลก ข้อมูลถูกส่งไปยังเป้าหมายในสองวิธี: การขยายหรือวิธีอื่นในการสร้างการจราจรจำนวนมาก เช่น คำขอจากบอตเน็ต.

ตัวอย่างของการโจมตีแบบปริมาณมาก

การขยาย DNS

ผู้โจมตีส่งคำขอขนาดเล็กไปยังเซิร์ฟเวอร์ DNS แต่เซิร์ฟเวอร์ขยายคำขอให้เป็นเพย์โหลดที่ใหญ่กว่ามากซึ่งทำให้เซิร์ฟเวอร์ของเหยื่อล่ม การโจมตีประเภทนี้เรียกว่าการโจมตี DDoS แบบขยาย.

DNS Amplification เป็นการโจมตีเครือข่ายประเภทหนึ่งที่ผู้โจมตีส่งข้อความไปยังเครือข่ายของเหยื่อโดยใช้เซิร์ฟเวอร์ DNS แพ็กเก็ตอาจถูกขยายทำให้ยากต่อการบล็อก.

DNS amplification เป็นการโจมตีที่มีคนหลอก DNS resolver ให้ส่งข้อมูลจำนวนมากให้พวกเขา สิ่งนี้เกิดขึ้นเมื่อพวกเขาส่งคำขอปลอมไปยัง DNS resolver ด้วยที่อยู่ที่ไม่จริง เนื่องจากมีคนทำเช่นนี้มากมายและมี DNS resolver จำนวนมาก เครือข่ายของเหยื่อสามารถถูกท่วมท้นได้อย่างรวดเร็ว.

การลดผลกระทบจากการโจมตี DDoS

เมื่อการโจมตี DDoS กระทบผู้คน พวกเขามักจะสับสน ระบบรักษาความปลอดภัยหลายระบบไม่ได้ให้ข้อมูลรายละเอียดเกี่ยวกับการจราจรที่เข้ามา สิ่งเดียวที่แน่นอนเกี่ยวกับ DDoS คือแอปพลิเคชันออนไลน์ของลูกค้าของคุณไม่สามารถเข้าถึงได้เนื่องจากการหยุดทำงานของเครือข่าย ปัญหาจะเลวร้ายลงหากอุปกรณ์รักษาความปลอดภัยในสถานที่ป้องกันเครือข่ายที่เป็นเป้าหมาย.

การใช้ซอฟต์แวร์เก่าไม่ปลอดภัยหากคุณมีคอมพิวเตอร์ที่ใช้ซอฟต์แวร์เก่า นี่เป็นเพราะอาจมีความเสี่ยงด้านความปลอดภัยที่คุณไม่ทราบ คุณจำเป็นต้องอัปเดตคอมพิวเตอร์ของคุณเป็นประจำด้วยแพตช์และซอฟต์แวร์ล่าสุดเพื่อแก้ไขปัญหานี้ อย่างไรก็ตาม สิ่งนี้อาจเป็นเรื่องยากเนื่องจากมีการค้นพบช่องโหว่ใหม่ ๆ อยู่เสมอ แฮ็กเกอร์สามารถใช้ช่องโหว่เหล่านี้เพื่อแฮ็กคอมพิวเตอร์ของคุณและขโมยข้อมูลของคุณ.

ผู้โจมตีบางคนอาจใช้ DDoS เพื่อบรรลุเป้าหมายของพวกเขา อย่างไรก็ตาม มีอุปสรรคหลายประการ โซลูชันด้านความปลอดภัยที่อยู่ในสถานที่ไม่สามารถป้องกันการโจมตีจากการเกิดขึ้นได้ ก่อนที่การโจมตีจะถึงอุปกรณ์กรองในสถานที่ การโจมตีแบบปริมาณมากอาจทำให้ท่ออินเทอร์เน็ตขาเข้าติดขัดและทำให้ ISP ต้นน้ำท่วมท้นและทำให้การจราจรขาเข้าทั้งหมดถูกตัดขาดจากอินเทอร์เน็ต.

วิธีป้องกันการโจมตี DDoS

มีหลายวิธีในการป้องกันการโจมตี DDoS สิ่งที่สำคัญที่สุดคือการมีแผนในสถานที่ก่อนที่คุณจะถูกโจมตี.

เพิ่มแบนด์วิดท์

การทำให้แน่ใจว่าโครงสร้างพื้นฐานการโฮสต์ของคุณสามารถรองรับการจราจรจำนวนมากได้เป็นหนึ่งในสิ่งที่สำคัญที่สุดที่คุณสามารถทำได้เพื่อป้องกันตัวเองจากการโจมตี DDoS ซึ่งหมายความว่าคุณควรวางแผนสำหรับการพุ่งขึ้นของการจราจรที่ไม่คาดคิดซึ่งอาจเกิดขึ้นเมื่อมีคนแฮ็กเว็บไซต์ของคุณ อย่างไรก็ตาม การเพิ่มแบนด์วิดท์ของคุณไม่ได้หมายความว่าคุณจะได้รับการป้องกันจากการโจมตี DDoS เสมอไป.

เมื่อคุณเพิ่มแบนด์วิดท์ของคุณ มันจะยากขึ้นสำหรับผู้โจมตีที่จะเจาะเข้าสู่เว็บไซต์ของคุณ อย่างไรก็ตาม คุณสามารถปรับปรุงความปลอดภัยของเว็บไซต์ของคุณโดยใช้มาตรการที่หลากหลาย.

ตั้งค่าการลดผลกระทบจาก DDoS ระดับเซิร์ฟเวอร์

โฮสต์เว็บบางรายมีซอฟต์แวร์ลดผลกระทบจาก DDoS ที่ระดับเซิร์ฟเวอร์ ฟังก์ชันนี้ไม่สามารถใช้งานได้เสมอไป ดังนั้นคุณควรถามโฮสต์เว็บของคุณว่าพวกเขามีหรือไม่ หากพวกเขามี ให้ตรวจสอบว่าเป็นบริการฟรีหรือมีค่าใช้จ่ายหรือไม่ ความพร้อมใช้งานของบริการนี้ขึ้นอยู่กับผู้ให้บริการและแผนการโฮสต์.

ย้ายไปยังการโฮสต์บนคลาวด์

การโฮสต์บนคลาวด์เป็นประเภทของการโฮสต์เว็บที่ใช้การประมวลผลบนคลาวด์เพื่อให้บริการ การโฮสต์บนคลาวด์มีความสามารถในการปรับขนาดได้มากกว่าและอาจมีความน่าเชื่อถือมากกว่าการโฮสต์เว็บแบบดั้งเดิม.

หนึ่งในประโยชน์ของการโฮสต์บนคลาวด์คือมันสามารถต้านทานการโจมตี DDoS ได้มากกว่า นี่เป็นเพราะผู้ให้บริการคลาวด์มีทรัพยากรในการดูดซับและเบี่ยงเบนการโจมตี DDoS.

การจำกัดอัตรา

การจำกัดจำนวนคำขอที่เซิร์ฟเวอร์จะยอมรับในช่วงเวลาหนึ่งสามารถช่วยป้องกันการโจมตีแบบปฏิเสธการให้บริการได้ การจำกัดอัตราสามารถช่วยหยุดเว็บสแครปเปอร์จากการขโมยข้อมูลและลดการเข้าสู่ระบบแบบ brute force แต่ก็อาจไม่เพียงพอที่จะจัดการกับการโจมตี DDoS ขั้นสูงด้วยตัวเอง.

ใช้เครือข่ายการส่งเนื้อหา (CDN)

CDN เป็นเครือข่ายของเซิร์ฟเวอร์ที่ส่งเนื้อหาให้กับผู้ใช้ตามตำแหน่งทางภูมิศาสตร์ของพวกเขา CDN สามารถใช้เพื่อปรับปรุงประสิทธิภาพของเว็บไซต์และป้องกันการโจมตี DDoS.

เมื่อคุณใช้ CDN เนื้อหาคงที่ของเว็บไซต์ของคุณจะถูกแคชบนเซิร์ฟเวอร์ของ CDN เนื้อหานี้จะถูกส่งให้กับผู้ใช้จากเซิร์ฟเวอร์ที่ใกล้ที่สุดกับตำแหน่งของพวกเขา CDN สามารถช่วยปรับปรุงประสิทธิภาพของเว็บไซต์ของคุณและป้องกันการโจมตี DDoS.

คุณสามารถใช้ CDN หลายตัวเพื่อส่งเนื้อหาคงที่ของเว็บไซต์ของคุณจากเซิร์ฟเวอร์ต่าง ๆ ทั่วโลก สิ่งนี้ทำให้เว็บไซต์ของคุณมีความน่าเชื่อถือและมีพลังมากขึ้น นอกจากนี้ การใช้โซลูชัน Multi-CDN คุณสามารถใช้ประโยชน์จากเครือข่าย PoPs ที่มีให้โดยผู้ให้บริการ CDN หลายราย.

การกรองแบบ blackhole

เส้นทาง blackhole เป็นวิธีที่ยอดเยี่ยมสำหรับผู้ดูแลระบบเครือข่ายในการจัดการกับปัญหาเกือบทุกอย่าง เมื่อการกรอง blackhole ทำโดยไม่มีกฎที่ซับซ้อน เส้นทาง null จะถูกใช้เพื่อปฏิเสธการจราจรเครือข่ายทั้งดีและไม่ดี.

หากการโจมตี DDoS มุ่งเป้าไปที่เซิร์ฟเวอร์ ผู้ให้บริการอินเทอร์เน็ต (ISP) อาจพยายามหยุดการโจมตีโดยการเปลี่ยนเส้นทางการจราจรทั้งหมดของไซต์ไปยัง black hole นี่ไม่ใช่สิ่งที่เหมาะสมเพราะมันให้สิ่งที่ผู้โจมตีต้องการ: ทำให้เครือข่ายไม่สามารถเข้าถึงได้.

ใช้ไฟร์วอลล์แอปพลิเคชันเว็บ (WAF)

WAF เป็นซอฟต์แวร์รักษาความปลอดภัยประเภทหนึ่งที่ช่วยป้องกันเว็บไซต์จากการโจมตี WAF ตรวจสอบการจราจรที่เข้ามาและบล็อกหรือเปลี่ยนเส้นทางคำขอที่มีโค้ดที่เป็นอันตราย.

คุณสามารถใช้ WAF เพื่อป้องกันเว็บไซต์ของคุณจากการโจมตี DDoS อย่างไรก็ตาม คุณต้องแน่ใจว่า WAF ถูกกำหนดค่าอย่างถูกต้อง มิฉะนั้นอาจบล็อกการจราจรที่ถูกต้อง.

ตรวจสอบเครือข่ายของคุณเพื่อหากิจกรรมที่ผิดปกติ

คุณควรตรวจสอบเครือข่ายของคุณเพื่อหากิจกรรมที่ผิดปกติ ซึ่งรวมถึงการตรวจสอบการเพิ่มขึ้นของการจราจรอย่างฉับพลันและคำขอที่แปลก.

หากคุณสังเกตเห็นกิจกรรมที่ผิดปกติใด ๆ คุณควรตรวจสอบทันที อาจเป็นสัญญาณว่าเว็บไซต์ของคุณกำลังถูกโจมตี.

โดยสรุป

การโจมตี DDoS สามารถทำลายล้างธุรกิจได้ พวกเขาสามารถทำให้เกิดการหยุดทำงาน การสูญเสียรายได้ และความเสียหายต่อชื่อเสียงของคุณ.

อย่างไรก็ตาม คุณสามารถป้องกันเว็บไซต์ของคุณจากการโจมตี DDoS โดยใช้มาตรการที่หลากหลาย รวมถึงการลดผลกระทบจาก DDoS ระดับเซิร์ฟเวอร์ การโฮสต์บนคลาวด์ การจำกัดอัตรา และการใช้ CDN คุณควรตรวจสอบเครือข่ายของคุณเพื่อหากิจกรรมที่ผิดปกติและตรวจสอบกิจกรรมที่น่าสงสัยทันที.

โดยการดำเนินการเหล่านี้ คุณสามารถช่วยให้แน่ใจว่าเว็บไซต์ของคุณพร้อมใช้งานและเข้าถึงได้สำหรับผู้ใช้ของคุณ แม้ในกรณีที่มีการโจมตี DDoS.

คำถามที่พบบ่อยเกี่ยวกับการโจมตี DDoS

การโจมตี DDoS อาจมีความซับซ้อนและต้องการความเชี่ยวชาญทางเทคนิคในระดับหนึ่ง อย่างไรก็ตาม บริการ DDoS-for-hire ทำให้ใครก็ตามสามารถเริ่มการโจมตีได้อย่างง่ายดาย.

การโจมตีแบบ DDoS มีเป้าหมายเพื่อทำให้เว็บไซต์หรือเครือข่ายไม่สามารถใช้งานได้ ผู้โจมตีทำเช่นนี้โดยการส่งทราฟฟิกหรือคำขอจำนวนมากไปยังเป้าหมาย.

การโจมตี DDoS สามารถดำเนินต่อไปได้หลายชั่วโมงหรือแม้กระทั่งหลายวัน ระยะเวลาของการโจมตีขึ้นอยู่กับเป้าหมายของผู้โจมตีและทรัพยากรที่มีอยู่.

การโจมตีแบบ DDoS ไม่สามารถขโมยข้อมูลได้ อย่างไรก็ตาม การโจมตีแบบ DDoS สามารถใช้เพื่อเบี่ยงเบนความสนใจของเจ้าหน้าที่ IT ในขณะที่การโจมตีประเภทอื่น เช่น การละเมิดข้อมูล กำลังดำเนินการอยู่.

VPN สามารถช่วยปกป้องอุปกรณ์ของคุณจากการโจมตี DDoS โดยการซ่อนที่อยู่ IP ของคุณเพื่อให้ผู้โจมตีไม่สามารถระบุตำแหน่งเครือข่ายของคุณได้ อย่างไรก็ตาม มันจะไม่หยุดการโจมตีทั้งหมด.

ความปลอดภัย

แอดมินเป็นนักเขียนอาวุโสของ Government Technology ก่อนหน้านี้เธอเคยเขียนบทความให้กับ PYMNTS และ The Bay State Banner และสำเร็จการศึกษาระดับปริญญาตรีสาขาการเขียนสร้างสรรค์จากมหาวิทยาลัยคาร์เนกีเมลลอน เธออาศัยอยู่ชานเมืองบอสตัน