Forståelse af adgangskontrolsystemer

oktober 07, 2022 - César Daniel Barreto

Det ultimative mål med ethvert sikkerhedssystem er at give enkeltpersoner og organisationer en følelse af sikkerhed. Når en gruppe har fuld kontrol over sine aktiver og kan bruge dem uden begrænsninger, opstår denne utopi. Folk kan nyde ægte ro i sindet, når de ikke behøver at bekymre sig om at miste adgang eller ejerskab.

At være konstant på udkig efter nye cyberangreb er et fuldtidsjob for cybersikkerhedseksperter. Disse specialister kan aldrig sænke paraderne, da der hele tiden udvikles nye typer af cyberangreb.

Sikkerhed kan betragtes som den grad, i hvilken der træffes foranstaltninger for at beskytte mod potentiel skade. Målet for enhver virksomhed eller organisation ville være at holde deres systems sikkerhedsniveau højt nok, så kun autoriseret personale har adgang, samtidig med at de beskyttes mod ydre trusler som hackere, der kan forsøge at stjæle information gennem cyberangreb.

Cyber vs. fysisk sikkerhed

Udtrykket "fysisk sikkerhed" omfatter de foranstaltninger, der træffes for at beskytte din ejendom mod tyveri eller skade. Fysisk sikkerhed kan omfatte værktøjer som låse og porte og politikker som f.eks. baggrundstjek af medarbejdere. "Cybersikkerhedpå den anden side beskriver de skridt, der tages for at forsvare sig mod digitale trusler. Cybersikkerhed omfatter beskyttelse af fysisk adgang til enheder og systemer, der lagrer data (som servere) og foranstaltninger relateret til netværkssikkerhed, informationsadgang og kontrol af systemets data.

I dag skal både den fysiske sikkerhed og cybersikkerheden arbejde sammen for at være sikker. For at sikre, at alt er dækket, er det afgørende at have en omfattende sikkerhedsplan, der omfatter alle sikkerhedsaspekter. Det omfatter også sikker infrastruktur (fysiske bygninger, systemer osv.).

Vi har en tendens til at tænke på infrastruktursikkerhed i form af fysiske strukturer, såsom låsbare døre eller vinduer. Men der er mange andre aspekter involveret i etableringen af et effektivt sikkerhedssystem. Disse metoder omfatter generelt en blanding af vigtige sikkerhedsforanstaltninger, der er udtænkt og testet for at opfylde drifts- og virksomhedskrav.

De tre lag af fysisk adgangskontrol

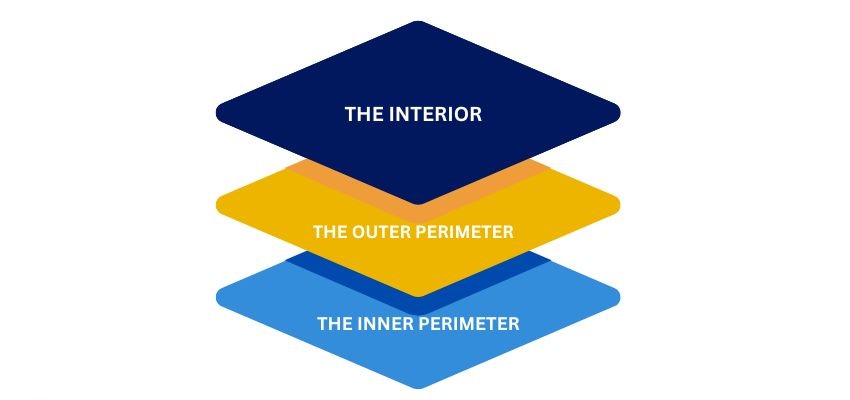

Der er tre generelle lag i udviklingen og implementeringen af en strategi for at sikre et infrastrukturaktiv.

- Det indre Dette er det inderste lag af beskyttelse, som omfatter det indre af strukturen, kontoret, båsen osv. som ligger inden for de indre og ydre grænser.

- Den ydre perimeter Det er det rum, der omgiver et sikkert område. For at sikre dette område skal du kontrollere, hvem der kan krydse den juridiske eller fysiske linje, der markerer dets grænser. For eksempel vil ejendomsgrænser eller en bygnings ydervægge markere den ydre omkreds af et kompleks.

- Den indre omkreds Dette er ofte defineret af fysiske barrierer som vægge, døre og vinduer - enten udvendigt eller indvendigt, afhængigt af konteksten for den ydre perimeter.

En omfattende sikkerhedsplan vil dække alle tre sikkerhedsniveauer. De tre sikkerhedslag består typisk af forskellige teknologier, der arbejder sammen om at skabe en effektiv løsning til fysisk beskyttelse.

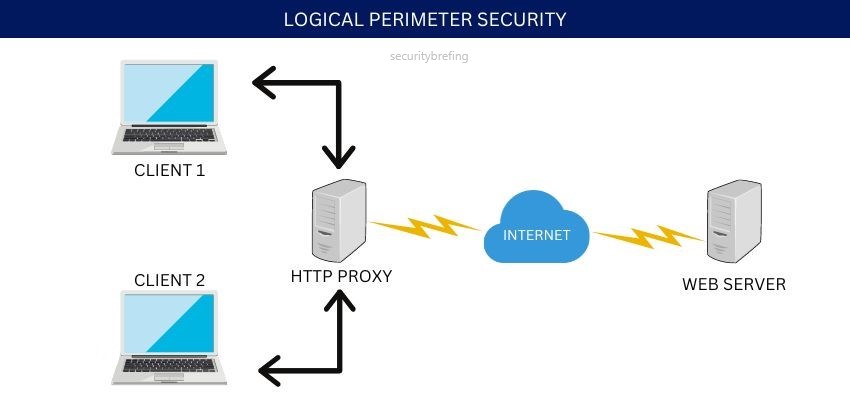

Logisk perimeter-sikkerhed

Ud over de tre fysiske lag er der også det, der kaldes logisk perimetersikkerhed. Dette udtryk dækker over de elektroniske adgangskontroller, der er på plads for at beskytte systemer og data. Det omfatter adgangskoder, bruger-id'er, krypteringsnøgler og andre digitale midler til at holde information sikker.

Naturlige metoder til adgangskontrol

Naturlig adgangskontrol indebærer, at man bruger naturlige designelementer til at begrænse eller tillade adgang til et område, f.eks. ved at bruge en flod som en naturlig barriere for at beskytte mod angreb fra jorden.

Territorial forstærkning

Territorial forstærkning anvender strukturer, systemer og politikker til at etablere og opretholde en fysisk sikkerhedstilstedeværelse. Det kan f.eks. dreje sig om belysning for at øge et områdes synlighed eller etablering af adgangskontrolforanstaltninger som porte og hegn.

Teknologiske metoder til adgangskontrol

Teknologisk adgangskontrol bruger teknologi til at begrænse eller tillade adgang til et område. Inkluder CCTV-systemer, alarmsystemer og adgangskontrolsystemer.

Drift og styring af infrastruktursikkerhed er baseret på tre grundlæggende typer af undersystemer:

- Afskrækkelse

- Forebyggelse

- Svar

Afskrækkelse er baseret på ideen om, at hvis en indtrænger ved, at det er mere sandsynligt, at de bliver fanget, vil de være mindre tilbøjelige til at forsøge et angreb.

Målet med forebyggelse er at gøre det sværere for en ubuden gæst at få adgang til målet. Det gøres ved at gøre det sværere at finde målet, sværere at nærme sig målet og sværere at bryde ind i målet.

Responssystemer er designet til at opdage en indtrængen og derefter gribe ind for at stoppe angriberen og minimere den skade, de kan forårsage.

Et veldesignet sikkerhedssystem vil kombinere alle disse tre delsystemer for at skabe et effektivt afskrækkelses-, forebyggelses- og reaktionssystem.

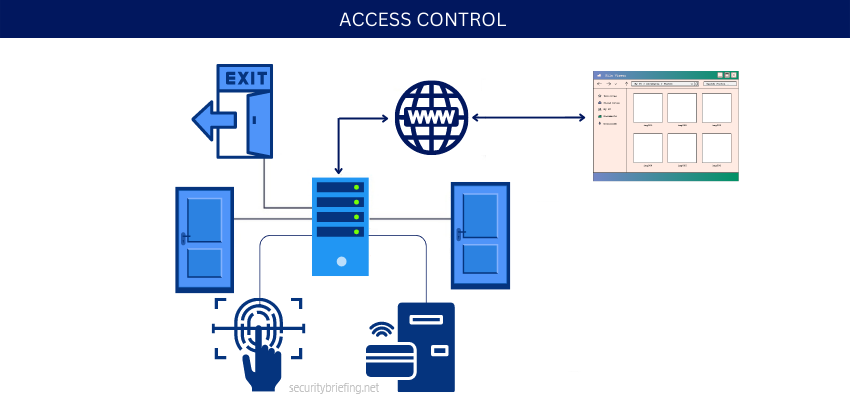

Adgangskontrol

De fleste eksperter er enige om, at sikkerhedssystemers førsteprioritet er at forhindre ubudne gæster ved hjælp af afskrækkelse. Dele af infrastrukturen kan begrænses, så folk uden tilladelse ikke kan forårsage skade, ødelæggelse eller tyveri.

Udgang, eller den juridiske ret til at forlade et anlæg, defineres som den rute, folk bruger til at komme ind og ud af et sted. Fysisk sikkerhed kan defineres som indgang, hvilket henviser til den fysiske vej, som en person bruger til at komme ind på et sted og komme korrekt ud igen.

I sikkerhedstermer er en rettighed et juridisk privilegium eller en tilladelse, der gives til en person eller en gruppe af en anerkendt myndighed. Denne myndighed kan være en regering, en lovligt anerkendt regeringsagent eller ejeren af et aktiv. Når uautoriserede personer forsøger at få adgang til et aktiv, som de ikke har rettigheder til, bliver de ubudne gæster.

Derfor handler adgangskontrol om at kontrollere, hvem der kan komme ind i, gå ud af og komme tilbage til et aktiv. At kontrollere uautoriserede personers adgang til vigtige aktiver er et afgørende sikkerhedstrin, som du kan tage.

Godkendelse

Autorisation kan være ejendomsgrænsen for organisationens fysiske ejendom eller hoveddøren til deres faciliteter.

Hovedformålet med en perimeter er kun at give tilladelse til personale. Der kan bruges forskellige metoder til at opnå dette - som at plante hække omkring ejendomsgrænsen eller placere synlige skilte. Hvis en uautoriseret person forsøger at krydse grænsen, bliver vedkommende straks stoppet af sikkerhedsforanstaltninger som pigtrådshegn med låger og bevæbnede vagter.

De fleste tiltag til adgangskontrol sker mellem en ejendoms ydre og indre grænser. Det kan omfatte medarbejder- og gæsteparkering på strategiske steder og brug af landskabspleje til at lede folk til bestemte ind- og udgange og holde dem væk fra andre mulige ind- og udgange.

Det betyder også, at du skal sikre dit hjem mod ubudne gæster. Det kan du gøre ved at bruge fysiske barrierer som vægge, vinduer og døre. Disse barrierer forhindrer folk i at komme for tæt på dit hjem og hjælper med at beskytte dig og din familie.

Indendørs sikkerhed er sikkerheden for mennesker og ting inde i en bygning eller et område. Det omfatter overvågning af mennesker og også brug af maskiner til at overvåge, spore og opdage alle, der kommer ind uden tilladelse. Dette system registrerer også, hvad der sker i området, så vi kan se, om nogen bryder reglerne. At både mennesker og maskiner arbejder sammen, gør denne type sikkerhed meget effektiv.

Sikkerhedspolitikker

En god sikkerhedspolitik, der forklarer, hvordan sikkerheden fungerer på hvert niveau, er grundlæggende. Virksomheder og organisationer skal udarbejde omfattende sikkerhedspolitikker, der forklarer, hvem der har adgang til de forskellige aktiver, og hvad de kan gøre med dem. På den måde ved alle, hvad de skal gøre for at holde alting sikkert.

Virksomheder og organisationer kan beskytte deres medarbejdere og udstyr mod ulykker ved at træffe disse ekstra foranstaltninger. De kan forhindre folk, der ikke har tilladelse til at være i bestemte områder, i at forårsage skade ved at opsætte et adgangskontrolsystem med begrænsninger for, hvor medarbejderne kan gå hen.

Hvis en salgsrepræsentant for eksempel uforvarende spilder kaffe på en af produktionsserverne i teknikafdelingen, ville det være en stor katastrofe.

Virksomheder bør udvikle en klar sikkerhedspolitik, der giver autoriserede personer adgang til visse aktiver og samtidig forhindrer uautoriserede personer i at få adgang til de samme aktiver.

Adgangskontrollens afgørende rolle i cybersikkerhed

I den digitale verden er adgangskontrol lige så vigtig som i den fysiske. Virksomheder skal autentificere personer, der forsøger at få adgang til deres netværk, og begrænse, hvilke brugere der har adgang til følsomme data eller dele af netværket for at forsvare sig mod eksterne trusler. Du ønsker ikke, at nogen bryder ind i dit hjem eller kontor, og du ønsker ikke, at sådanne personer får adgang til dine computersystemer. Hackere kan få fat i kritiske oplysninger, såsom kundedata eller forretningshemmeligheder, og forårsage kaos i din virksomhed.

Der findes to typer adgangskontrol i den digitale verden:

- Fysisk

- Logisk

Fysiske kontroller forhindrer brugere i at få adgang til kontorer, arbejdsstationer og hardware, mens logiske kontroller beskytter kritiske cyberaktiver. Begge er vigtige for cybersikkerheden; begge begynder med den antagelse, at folk, der forsøger at komme ind, er ukendte, indtil systemet er i stand til at bekræfte det ved hjælp af deres ID, som er brugernavnet, e-mailen eller MAC-adressen, der identificerer dem, når de anmoder om adgang.

Identifikation og autentificering

Adgangskontrol sikrer, at kun autoriserede personer kan komme ind i systemer og se data. For at gøre dette skal virksomheder kunne identificere og autentificere brugere. Identifikation er processen med at afgøre, hvem der anmoder om adgang, mens autentificering bekræfter, at brugeren er den, han eller hun udgiver sig for at være.

Der findes tre typer af identifikationsmetoder:

- Noget, du ved

- Noget, du har

- Noget, du er

Noget, du ved, som en adgangskode eller pinkode; noget, du har, som en fysisk token eller et nøglekort; og noget, du er, som dit fingeraftryk eller iris-scanning. De to første kan gå tabt eller blive stjålet, så biometri er den mest sikre form for identifikation.

Der er fire typer af autentificering:

- Enkeltfaktor

- To-faktor

- Tre-faktor

- Multi-faktor

Enkeltfaktorgodkendelse bruger kun én type identifikation, f.eks. en adgangskode. To-faktor-autentificering tilføjer et andet lag, f.eks. en sikkerhedskode, der sendes til din telefon. Tre-faktor-autentificering tilføjer et tredje lag, f.eks. en fingeraftryksscanning. Multifaktor-autentificering kombinerer to eller flere af disse metoder.

Software-enheder

I et adgangskontrolsystem er et subjekt en enhed, der kan anmode om adgang til en ressource, mens et objekt er en enhed, der opbevarer eller leverer ressourcen. I de fleste tilfælde er subjekter brugere, og objekter er filer, programmer eller enheder. Subjekter kan dog også være processer eller tråde, der anmoder om adgang til et objekt, og objekter kan være Active Directory-objekter som f.eks. brugere, grupper eller computere.

Der er tre typer af softwareenheder i et adgangskontrolsystem:

- Brugere

- Objekter

- Processer

En bruger er et menneske, der interagerer med systemet, mens et objekt er noget, som systemet bruger eller manipulerer, f.eks. en fil. En proces er et sæt instruktioner, som en computer udfører.

Cybersikkerhedsfolk skal kunne identificere, hvilke brugere, objekter og processer der skal have adgang til hvilke ressourcer, og de skal kunne implementere de relevante kontroller for at sikre, at kun autoriserede personer kan få adgang.

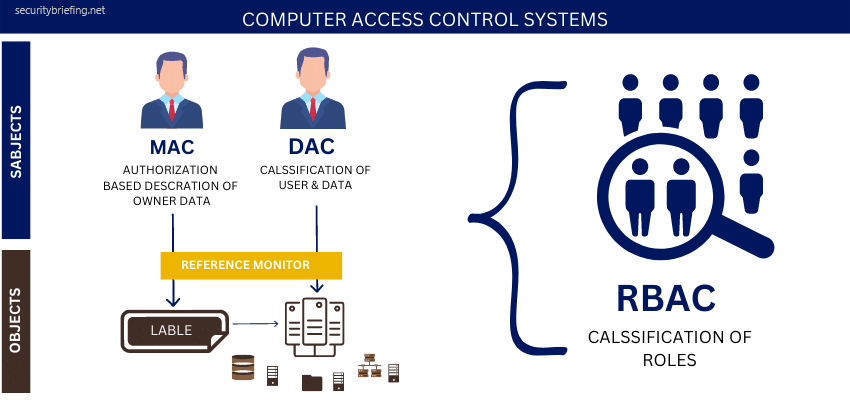

Adgangskontrolsystemer til computere

Der findes mange typer af adgangskontrolsystemer til computersystemer. De mest almindelige er dog rollebaseret adgangskontrol (RBAC), diskretionær adgangskontrol (DAC), obligatorisk adgangskontrol (MAC) og værtsbaseret adgangskontrol (HBAC).

RBAC. er den simpleste model, og den tildeler roller til brugerne. For eksempel vil en leder kunne få adgang til filer, der er nødvendige for at udføre deres job, men de vil ikke have adgang til følsomme medarbejderoplysninger. Denne type system er let at implementere og vedligeholde, men det er ikke særlig fleksibelt.

DAC er lidt mere kompleks, da den tildeler adgangstilladelser til individuelle brugere. Det betyder, at hver bruger har sit eget sæt af tilladelser, som kan tilpasses efter deres behov. Denne type system er mere fleksibelt end RBAC, men det er også mere udfordrende at administrere.

MAC er den mest komplekse type adgangskontrolsystem. Det bruger et sikkerhedsmærke til at definere følsomheden af data og kontrollere, hvem der kan se dem. Denne type system er meget sikkert, men det er også svært at implementere og vedligeholde.

HBAC - er en hybrid af de tre andre typer adgangskontrolsystemer. Det bruger både roller og tilladelser til at kontrollere adgangen til data. Denne type system er mere fleksibelt end RBAC og MAC, men det er også mere udfordrende at administrere.

Uanset hvilken type adgangskontrolsystem du vælger, er det vigtigt at huske, at de alle er designet til at beskytte dine data og din virksomhed. Vælg det, der passer bedst til dine behov, og sørg for at implementere det korrekt.

Adgangskontrol er afgørende for både fysisk og digital sikkerhed. Ved at forstå de forskellige typer af adgangskontrolsystemer kan du vælge det rigtige til dine behov og sørge for, at dine aktiver er sikre.

César Daniel Barreto er en anerkendt cybersikkerhedsskribent og -ekspert, der er kendt for sin dybdegående viden og evne til at forenkle komplekse cybersikkerhedsemner. Med omfattende erfaring inden for netværks sikkerhed og databeskyttelse bidrager han regelmæssigt med indsigtsfulde artikler og analyser om de seneste cybersikkerhedstendenser og uddanner både fagfolk og offentligheden.