Wie man langsame DNS-Abfragen behebt

06. Februar 2026 • César Daniel Barreto

Langsame DNS-Abfragen fügen unnötige Verzögerungen hinzu, bevor Ihr Browser überhaupt mit dem Laden einer Webseite beginnt. Eine typische DNS-Auflösung dauert 20–120 ms, aber falsch konfigurierte oder leistungsschwache DNS können diese weit über 100 ms hinausdrücken — manchmal in den Bereich von mehreren Sekunden. Die DNS-Abfragezeit beeinflusst direkt die Time to First Byte (TTFB), eine Core Web Vitals-Metrik. Googles Forschung zeigt, dass die Absprungrate von 32% bei 3 Sekunden auf 90% bei 5 Sekunden Ladezeit der Seite springt. Die gute Nachricht: Die meisten Ursachen sind einfach zu diagnostizieren und zu beheben.

Inhalte

- Was verursacht langsame DNS

- Bevor Sie etwas reparieren, bestätigen Sie, dass DNS tatsächlich der Engpass ist.

- Schritt 2: Starten Sie Ihre Hardware neu

- Schritt 3: Wechseln Sie zu einem schnelleren DNS-Anbieter

- Schritt 4: Leeren Sie Ihren DNS-Cache

- Schritt 5: Beheben Sie die IPv6-Fallback-Verzögerung

- Schritt 6: Überprüfen Sie VPN, Antivirus & Ghost-Adapter

- Schritt 7: Konfigurieren Sie DNS über HTTPS (DoH)

- Schritt 8: Führen Sie einen lokalen DNS-Cache-Server aus

- Schritt 9: Beheben Sie browserspezifische DNS-Probleme

- Schritt 10: Optimieren Sie DNS-Einträge (Website-Besitzer)

- Schritt 11: Reduzieren Sie Drittanbieter-Domains (Website-Besitzer)

- Schritt 12: Implementieren Sie DNS-Prefetching (Webentwickler)

- Wahrscheinliche Ursache

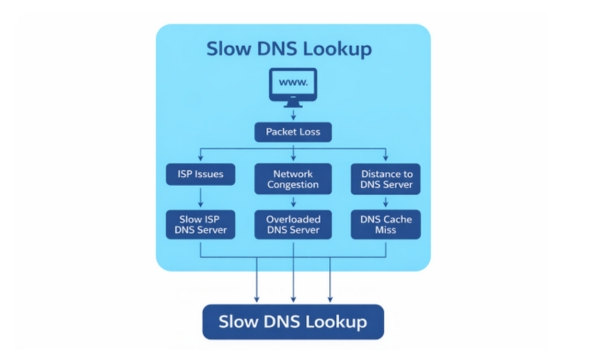

Was verursacht langsame DNS

Mehrere Faktoren tragen zur DNS-Latenz bei:

- Langsame von ISP bereitgestellte DNS-Server — Standard-Resolver Ihres ISP sind oft erheblich langsamer als öffentliche Alternativen. Kostenloses DNS von Registraren wie GoDaddy und Namecheap ist ebenfalls typischerweise langsam.

- Geografische Entfernung — Je weiter der DNS-Server von Ihnen entfernt ist, desto länger dauert die Hin- und Rückreise.

- IPv6-Fallback-Verzögerung — Moderne Betriebssysteme priorisieren IPv6 (AAAA)-Abfragen. Wenn Ihr ISP eine schlechte IPv6-Unterstützung hat, hängt Ihr Gerät bis zu 5 Sekunden, bevor es auf IPv4 zurückfällt.

- Übermäßige DNS-Einträge — Nicht genutzte oder veraltete A-, CNAME- und TXT-Einträge fügen den Abfragen Overhead hinzu.

- CNAME-Verkettung — Mehrfache Weiterleitungen (CNAME → CNAME → A-Eintrag) erzwingen sequentielle Abfragen, die die Latenz stapeln.

- Kein DNS-Caching — Ohne Caching wiederholen sich dieselben DNS-Abfragen bei jedem Seitenaufruf.

- Überlastete Nameserver — Hosting-Anbieter mit unterdimensionierten Nameservern führen zu Verzögerungen.

- — Selbst ein nahegelegener Server kann langsam sein, wenn der Weg dorthin überlastet ist. — Selbst ein nahegelegener Server kann langsam sein, wenn der Weg dorthin überlastet ist.

- VPN- und Proxy-Interferenzen — VPNs leiten DNS über ihre eigenen Server, die langsamer sein können. Einige lecken DNS-Abfragen außerhalb des Tunnels.

- Ghost-Netzwerkadapter — Phantomadapter von VPN-Software, virtuellen Maschinen oder Docker halten veraltete DNS-Konfigurationen, die die Auflösung stören.

- Antivirus/Firewall-DNS-Filterung — Einige Sicherheitssoftware (Norton, Kaspersky, Bitdefender) fängt DNS-Abfragen ab und fügt Latenz hinzu.

- Browser-Level-DNS-Überschreibungen — Chrome, Firefox und Edge können Ihre OS-DNS-Einstellungen mit ihrer eigenen eingebauten DNS über HTTPS (DoH)-Konfiguration stillschweigend überschreiben.

- Hinweise hinzu — Jede einzigartige Domain, die Ihre Website lädt, erfordert eine separate DNS-Abfrage, die zur gesamten Ladezeit der Seite beiträgt.

- Kein sekundäres DNS konfiguriert — Ohne einen Fallback-DNS-Server hängt das System und wartet auf einen Timeout, wenn der primäre ausgefallen oder langsam ist.

Bevor Sie etwas reparieren, bestätigen Sie, dass DNS tatsächlich der Engpass ist.

dig.

Verwendung von dig (Linux/macOS)

Die Befehl ist das Hauptwerkzeug zur Messung der DNS-Antwortzeit. Befehl ist das primäre Werkzeug zur Messung der DNS-Antwortzeit:

1. Abfrage eines bestimmten DNS-Servers und Überprüfung der Antwortzeit

dig beispiel.com @8.8.8.8

1. Vollständige iterative Spur, die die Latenz jedes Hops zeigt

dig beispiel.com +trace

Abfragezeit Feld (z.B. 34 ms). Wenn dies 100 ms überschreitet, ist die DNS-Schicht ein Leistungsproblem. Feld (z.B. 34 ms). Wenn dies 100 ms überschreitet, ist die DNS-Schicht ein Leistungsproblem. Idealerweise streben Sie unter 50 ms an.

Verwendung von nslookup (Windows)

Für Windows-Nutzer, nslookup ist das Standard-DNS-Diagnosetool:

1. Grundlegende DNS-Abfrage

nslookup beispiel.com

1. Abfrage eines bestimmten DNS-Servers

nslookup beispiel.com 8.8.8.8

1. Überprüfung der Nameserver für eine Domain

nslookup -type=ns beispiel.com

zum selben Server proportional langsam ist, liegt das Problem an der Netzwerkentfernung, nicht am DNS-Server selbst. nslookup liefert schnell Ergebnisse, aber das Browsen fühlt sich langsam an, liegt das Problem wahrscheinlich auf Browser-Ebene, IPv6-Fallback oder VPN-Interferenzen — nicht am DNS-Server selbst.

Verwendung von ping und traceroute

Testen Sie die rohe Netzwerk-Latenz zu Ihrem DNS-Server, um Netzwerkprobleme von DNS-Anwendungsproblemen zu trennen:

1. Linux/macOS

ping -c 3 8.8.8.8

traceroute 8.8.8.8

1. Windows

ping 8.8.8.8

tracert 8.8.8.8

Wenn ping hohe Latenz zeigt, aber Befehl ist das Hauptwerkzeug zur Messung der DNS-Antwortzeit. GRC DNS Benchmark.

— Ein Windows-Dienstprogramm, das Dutzende von DNS-Servern testet und sie nach Geschwindigkeit von Ihrem Standort aus bewertet. Sehr empfehlenswert, um den schnellsten Resolver für Ihr spezifisches Netzwerk zu finden.

- DNSPerf — Ein Windows-Dienstprogramm, das Dutzende von DNS-Servern testet und sie nach Geschwindigkeit von Ihrem Standort aus bewertet. Sehr zu empfehlen, um den schnellsten Resolver für Ihr spezifisches Netzwerk zu finden.

- Namebench — Ein von Google betriebenes Tool, das die schnellsten verfügbaren DNS-Server für Ihren Computer aufspürt.

- dnsdiag — Ein Open-Source-Tool zur Leistungsbewertung autoritativer DNS-Server unter Last.

- dnsdiag (dnsping, dnstraceroute, dnseval) — Ein Python-Toolset zur DNS-Messung. Installieren Sie es über

— Ein browserbasiertes Tool, das über 20 DNS-Anbieter mit DNS über HTTPS benchmarkt, ohne Software zu installieren.. - Schritt 2: Wechseln Sie zu einem schnelleren DNS-Anbieter — Ein browserbasiertes Tool, das über 20 DNS-Anbieter mit DNS über HTTPS benchmarkt, ohne Software zu installieren.

Schritt 2: Starten Sie Ihre Hardware neu

Die einfachste Lösung, die oft übersehen wird. Das Neustarten Ihres Routers löscht seinen internen DNS-Cache und kann Routing-Probleme beheben. Viele ISP-Router haben einen eingebauten DNS-Forwarder, der im Laufe der Zeit überlastet oder veraltet werden kann.

- Ziehen Sie Ihren Router für 30 Sekunden aus der Steckdose und stecken Sie ihn dann wieder ein.

- Starten Sie Ihren PC, Ihr Telefon oder Tablet neu.

- Wenn Sie ein separates Modem verwenden, starten Sie dieses ebenfalls neu.

Dies beseitigt temporäre Störungen und erzwingt frische DNS-Verbindungen. Versuchen Sie dies vor jeder anderen Lösung.

Schritt 3: Wechseln Sie zu einem schnelleren DNS-Anbieter

Dies ist die effektivste Lösung für die meisten Benutzer. Ersetzen Sie das Standard-DNS Ihres ISP durch einen schnelleren öffentlichen Resolver. Konfigurieren Sie immer sowohl ein primäres als auch ein sekundäres DNS — ohne Fallback hängt das System und wartet auf einen Timeout, wenn das primäre ausgefallen oder langsam ist.

| Sekundär | Cloudflare | Oft der schnellste weltweit; starke Datenschutzrichtlinie | Stärken |

|---|---|---|---|

| Extrem zuverlässig; hohe Verfügbarkeit | 1.1.1.1 | 1.0.0.1 | Oft das schnellste weltweit; starke Datenschutzrichtlinie; unterstützt kein EDNS Client Subnet (aggressiveres Caching). |

| Öffentliches Google DNS | 8.8.8.8 | 8.8.4.4 | Extrem zuverlässig; hohe Verfügbarkeit; unterstützt EDNS Client Subnet für besseres CDN-Routing. |

| OpenDNS | 9.9.9.9 | 149.112.112.112 | Blockiert bekannte bösartige Domains; starker Sicherheitsfokus. |

| So ändern Sie DNS unter Windows | 208.67.222.222 | 208.67.220.220 | Schnelle Abfrageverarbeitung; Inhaltsfilteroptionen; Kindersicherung. |

Hinweis zu Cloudflare vs Google: Untersuchungen von ThousandEyes ergaben, dass Cloudflare DNS-Auflösungen auf Augenhöhe mit ISP-Servern liefert (durchschnittlich 23,4 ms), während Google durchschnittlich 48,8 ms erreichte. Googles EDNS Client Subnet-Unterstützung kann jedoch die CDN-Cache-Trefferquote verbessern. Wählen Sie basierend auf Ihrer Priorität: rohe Geschwindigkeit (Cloudflare) oder CDN-Optimierung (Google).

(oder Wi-Fi).

Öffnen Sie Einstellungen → Netzwerk & Internet → Ethernet (oder Wi-Fi). Klicken Sie neben der DNS-Serverzuweisung auf Bearbeiten. Wechseln Sie zu Manuell, aktivieren Sie IPv4 und geben Sie Ihre bevorzugten DNS-Adressen ein.

Alternativ über die Eingabeaufforderung:

netsh interface ip add dns name=”Ethernet” addr=1.1.1.1 index=1

netsh interface ip add dns name=”Ethernet” addr=1.0.0.1 index=2

Systemeinstellungen → Netzwerk → Ihre Verbindung → DNS

Unter macOS gehen Sie zu Systemeinstellungen → Netzwerk → Ihre Verbindung → DNS und fügen die Resolver-IPs hinzu. Unter Linux bearbeiten Sie Ändern Sie DNS auf Ihrem Router oder konfigurieren Sie über Ihren Netzwerkmanager:

1. Linux: Bearbeiten Sie /etc/resolv.conf

sudo nano /etc/resolv.conf

1. Fügen Sie diese Zeilen hinzu:

nameserver 1.1.1.1

nameserver 1.0.0.1

Schritt 3: Löschen Sie Ihren DNS-Cache

Für netzwerkweite Änderungen aktualisieren Sie die DNS-Einstellungen im Admin-Panel Ihres Routers (normalerweise unter 192.168.1.1 oder 192.168.0.1). Dies betrifft alle Geräte im Netzwerk — Sie konfigurieren es nur einmal anstelle auf jedem Gerät.

Schritt 4: Leeren Sie Ihren DNS-Cache

Veraltete oder beschädigte Cache-Einträge können zu Auflösungsfehlern oder Umleitungen zu falschen IPs führen. Das Leeren erzwingt frische Abfragen:

| Windows 10/11 | ipconfig /flushdns |

|---|---|

| macOS (Ventura+) | sudo dscacheutil -flushcache; sudo killall -HUP mDNSResponder |

| Linux (systemd) | sudo systemd-resolve --flush-caches |

| sudo resolvectl flush-caches | Vergessen Sie nicht die Browser-Caches. In Chrome navigieren Sie zu oder Host-Cache löschen |

Schritt 4: Optimieren Sie DNS-Einträge (für Website-Besitzer) chrome://net-internals/#dns und klicken Sie auf “Host-Cache löschen”. In Firefox wird der DNS-Cache geleert, wenn Sie den Browser neu starten oder über about:networking#dns.

Schritt 5: Beheben Sie die IPv6-Fallback-Verzögerung

Dies ist eine der häufigsten versteckten Ursachen für langsame DNS, die Standardanleitungen ignorieren. Moderne Betriebssysteme priorisieren IPv6 (AAAA)-Abfragen über IPv4. Wenn Ihr ISP eine schlechte oder keine IPv6-Unterstützung hat, wartet Ihr Gerät bis zu 5 Sekunden auf eine IPv6-Antwort, bevor es auf IPv4 zurückfällt. Dies geschieht bei jeder neuen Verbindung.

So diagnostizieren Sie

1. Testen Sie die IPv6-Konnektivität

ping -6 google.com

1. Wenn dies abläuft oder Sekunden dauert, ist IPv6 das Problem

1. Vergleichen Sie mit IPv4:

ping -4 google.com

So beheben Sie

Option 1: Deaktivieren Sie IPv6 auf dem Netzwerkadapter (wenn Ihr ISP es nicht unterstützt)

- Windows: Eigenschaften des Netzwerkadapters → “Internetprotokoll Version 6 (TCP/IPv6)” deaktivieren”

- Linux: Fügen Sie hinzu

net.ipv6.conf.all.disable_ipv6 = 1zu/etc/sysctl.conf - macOS: Systemeinstellungen → Netzwerk → Ihre Verbindung → TCP/IP → IPv6 konfigurieren → Nur Link-lokal

Option 2: Bevorzugen Sie IPv4 ohne IPv6 vollständig zu deaktivieren — unter Linux bearbeiten Sie /etc/gai.conf und kommentieren Sie aus precedence ::ffff:0:0/96 100.

Schritt 6: Überprüfen Sie VPN, Antivirus & Ghost-Adapter

VPN- und Proxy-DNS-Interferenzen

VPNs leiten DNS oft über ihre eigenen Server, die langsamer sein können als Ihr lokaler Resolver. Einige VPNs lecken auch DNS-Abfragen außerhalb des Tunnels, was zu inkonsistentem Verhalten führt. Um zu diagnostizieren:

- Besuchen Sie dnsleaktest.com während Sie mit Ihrem VPN verbunden sind, um DNS-Lecks zu überprüfen.

- Trennen Sie das VPN vorübergehend und testen Sie die DNS-Geschwindigkeit. Wenn es ohne VPN schneller ist, ist das DNS Ihres VPNs der Engpass.

- Viele VPNs erlauben es Ihnen, benutzerdefinierte DNS-Server zu konfigurieren — verwenden Sie Cloudflare oder Google anstelle des DNS-Anbieters des VPNs.

Antivirus / Firewall-DNS-Filterung

Einige Antivirus-Software (Norton, Kaspersky, Bitdefender) fängt DNS-Abfragen ab und filtert sie, was Latenz hinzufügt. Sicherheitsfirewalls können auch DNS-Verkehr zu unbekannten Servern blockieren oder drosseln. Um zu testen:

- Deaktivieren Sie vorübergehend Ihren Antivirus-Webschutz und testen Sie die DNS-Geschwindigkeit.

- Überprüfen Sie Ihre Firewall-Regeln auf DNS-bezogene Blockierungen (ausgehender Port 53 oder 853).

- Wenn DNS mit deaktiviertem Antivirus schneller ist, fügen Sie eine Ausnahme für Ihre bevorzugten DNS-Server hinzu.

Ghost-Netzwerkadapter

Alte oder Phantom-Netzwerkadapter von VPN-Software, virtuellen Maschinen (VMware, VirtualBox) oder Docker können veraltete DNS-Konfigurationen halten, die die Auflösung stören. Windows ist besonders anfällig dafür.

Um dies unter Windows zu beheben:

1. Zeigen Sie versteckte Geräte im Geräte-Manager an

1. Öffnen Sie CMD als Administrator:

set devmgr_show_nonpresent_devices=1

devmgmt.msc

1. Im Geräte-Manager: Ansicht → Versteckte Geräte anzeigen

1. Unter Netzwerkadapter entfernen Sie alle ausgegrauten/Phantom-Adapter

Schritt 7: Konfigurieren Sie DNS über HTTPS (DoH)

DNS über HTTPS (DoH) verschlüsselt DNS-Abfragen innerhalb von HTTPS, verhindert ISP-Schnüffelei, DNS-Spoofing und Man-in-the-Middle-Angriffe. Es kann jedoch auch Probleme verursachen, wenn es falsch konfiguriert ist.

Vorteile

- Verschlüsselt DNS-Verkehr — ISPs und Netzwerkadministratoren können Ihre DNS-Abfragen nicht sehen.

- Verhindert DNS-Spoofing und Cache-Poisoning-Angriffe.

- Verwendet Port 443 (Standard-HTTPS), daher wird es selten von Firewalls blockiert.

Mögliche Probleme

- Hinzugefügte Latenz: Der HTTPS/TLS-Handshake fügt bei der ersten Verbindung Overhead hinzu. Nachfolgende Abfragen sind schneller aufgrund der Wiederverwendung der Verbindung.

- Konflikte mit lokalen DNS-Filtern: DoH umgeht Pi-hole, lokale DNS-Server und Kindersicherungen.

- VPN-Konflikte: DoH kann DNS außerhalb des VPN-Tunnels leiten, wenn es nicht korrekt konfiguriert ist.

- Split-DNS-Probleme: Unternehmensumgebungen, die interne DNS für lokale Ressourcen verwenden, können brechen, wenn DoH aktiviert ist.

- Browser-Überschreibung: Chrome, Firefox und Edge haben eingebautes DoH, das stillschweigend Ihre OS-DNS-Einstellungen überschreiben kann.

So aktivieren Sie DoH

Windows 11: Einstellungen → Netzwerk → Ethernet/Wi-Fi → DNS → “Bevorzugte DNS-Verschlüsselung” auf “Nur verschlüsselt (DNS über HTTPS)” oder “Verschlüsselt bevorzugt, unverschlüsselt erlaubt” setzen.”

Chrome/Edge: Einstellungen → Datenschutz → “Sicheren DNS verwenden” → Anbieter auswählen (Cloudflare, Google usw.).

Firefox: Einstellungen → Datenschutz & Sicherheit → “DNS über HTTPS aktivieren” → Anbieter auswählen. Firefox verwendet standardmäßig Cloudflare für US-Nutzer.

So deaktivieren Sie DoH (bei der Fehlerbehebung)

- Windows 11: DNS-Verschlüsselung auf “Nur unverschlüsselt” zurücksetzen.”

- Chrome/Edge: “Sicheren DNS verwenden” auf Aus schalten.

- Firefox: Auf “Aus” setzen oder

about:configeingeben undnetwork.trr.mode = 5.

DNS über TLS (DoT) vs DoH

DoT ist eine Alternative, die DNS auf einem dedizierten Port (853) verschlüsselt, anstatt es mit HTTPS-Verkehr auf Port 443 zu mischen. DoT ist einfacher zu identifizieren und in Unternehmensnetzwerken zu blockieren/verwalten. DoH fügt sich in den regulären Webverkehr ein, was es schwieriger macht, es zu filtern. Für Heimanwender funktioniert beides. Für Netzwerkadministratoren, die Sichtbarkeit benötigen, wird DoT allgemein bevorzugt.

Schritt 8: Führen Sie einen lokalen DNS-Cache-Server aus

Für Power-User und Netzwerkadministratoren eliminiert das Ausführen eines lokalen Caching-DNS-Resolvers vollständig die Rundreisen für wiederholte Abfragen. Anstatt jedes Mal einen entfernten DNS-Server zu kontaktieren, antwortet Ihr lokaler Cache sofort.

Beliebte Optionen

- Unbound — Ein validierender, rekursiver, caching DNS-Resolver. Verhindert, dass ein einzelner öffentlicher DNS-Server alle Ihre Einträge hat. Unterstützt DoT für Upstream-Verschlüsselung.

- dnsmasq — Leichter DNS-Forwarder und DHCP-Server. Einfach auf Linux-Routern einzurichten.

- Pi-hole — Netzwerkweiter Werbeblocker, der auch als DNS-Cache dient. Blockiert Werbung und Tracker auf DNS-Ebene, reduziert Drittanbieter-DNS-Abfragen für alle Geräte.

Schnelle Einrichtung: Unbound auf Linux

1. Installieren Sie Unbound

sudo apt install unbound

1. Grundkonfiguration: /etc/unbound/unbound.conf

server:

interface: 127.0.0.1

port: 53

access-control: 127.0.0.0/8 allow

cache-min-ttl: 300

cache-max-ttl: 86400

prefetch: ja

1. Weiterleitung zu Cloudflare über TLS

forward-zone:

name: “.”

forward-tls-upstream: ja

forward-addr: 1.1.1.1@853

forward-addr: 1.0.0.1@853

1. Starten und aktivieren

sudo systemctl enable unbound

sudo systemctl start unbound

1. Stellen Sie Ihr System auf die Verwendung des lokalen Resolvers ein

1. Bearbeiten Sie /etc/resolv.conf:

nameserver 127.0.0.1

Mit prefetch: ja, Unbound aktualisiert häufig abgefragte Einträge, bevor sie ablaufen, sodass Sie fast nie einen kalten Cache-Miss erleben.

Schritt 9: Beheben Sie browserspezifische DNS-Probleme

Browser haben ihr eigenes DNS-Verhalten, das Ihre Betriebssystemeinstellungen überschreiben kann:

Chrome / Edge

- Eingebautes “Sicheres DNS” (DoH) kann das DNS auf Betriebssystemebene überschreiben. Überprüfen: Einstellungen → Datenschutz → “Sicheres DNS verwenden.”

- Chrome führt seinen eigenen DNS-Cache. Löschen Sie ihn unter

chrome://net-internals/#dns→ “Host-Cache löschen.” - Löschen Sie auch Socket-Pools:

chrome://net-internals/#sockets→ “Socket-Pools leeren.”

Firefox

- Firefox hat seinen eigenen Trusted Recursive Resolver (TRR), der standardmäßig Cloudflare DoH für US-Benutzer verwendet. Dies umgeht vollständig Ihre Betriebssystem-DNS-Einstellungen.

- Status überprüfen:

about:networking#dnsum zwischengespeicherte DNS-Einträge zu sehen und welcher Resolver aktiv ist. - Um TRR zu deaktivieren: Einstellungen → Datenschutz & Sicherheit → DNS über HTTPS → Aus.

- Um über die Konfiguration zwangsweise zu deaktivieren:

about:config→ setzenetwork.trr.modezu5.

Alle Browser

- Erweiterungen (Werbeblocker, Datenschutz-Tools) können DNS abfangen und umleiten. Testen Sie im Inkognito-/Privatmodus mit deaktivierten Erweiterungen.

- Wenn DNS über

Befehl ist das Hauptwerkzeug zur Messung der DNS-Antwortzeit.odernslookupfunktioniert, aber der Browser langsam ist, liegt das Problem auf Browserebene — nicht am System-DNS.

Schritt 10: Optimieren Sie DNS-Einträge (Website-Besitzer)

Wenn Sie eine Website verwalten und deren DNS für Besucher langsam ist, gelten diese Optimierungen:

Eliminieren Sie CNAME-Verkettung

Entfernen Sie ungenutzte A-, CNAME-, TXT- und MX-Einträge. Jeder zusätzliche Eintrag erhöht den Aufwand bei der Auflösung. Überprüfen Sie Ihre DNS-Zonendatei vierteljährlich.

CNAME-Flattening

(auch ALIAS-Einträge genannt), das die Kette serverseitig auflöst und die IP in einer einzigen Abfrage zurückgibt. Setzen Sie geeignete TTL-Werte (auch ALIAS-Einträge genannt), die die Kette serverseitig auflösen und die IP in einer einzigen Abfrage zurückgeben.

Für Einträge, die sich oft ändern: Verwenden Sie TTLs von 300–600 Sekunden (5–10 Minuten).

- Stabile Einträge: Verwenden Sie höhere TTLs (3600–86400 Sekunden), um die Vorteile des Cachings zu maximieren.

- Einträge, die sich häufig ändern: Verwenden Sie TTLs von 300–600 Sekunden (5–10 Minuten).

- Vermeiden Sie es, die TTL auf 86400 (24 Stunden) zu setzen, es sei denn, der Eintrag ändert sich wirklich nie, da dies die Verbreitung von Updates verzögert.

DNSSEC-Erwägungen

DNSSEC fügt DNS-Antworten eine kryptografische Signaturüberprüfung hinzu, um Cache-Poisoning und Spoofing zu verhindern. Es erhöht jedoch die Verarbeitungszeit bei jeder Abfrage. Der Kompromiss ist ein marginaler Latenzanstieg für erheblich bessere Sicherheit. Aktivieren Sie DNSSEC, wenn Sicherheit Priorität hat; beachten Sie, dass es die Auflösungszeiten leicht erhöhen kann, insbesondere bei langsameren autoritativen Nameservern.

Verwenden Sie einen Premium-DNS-Anbieter / CDN

Kostenloses DNS von Domain-Registraren ist typischerweise langsam. Premium-DNS-Anbieter (Cloudflare, AWS Route 53, Dyn, DNS Made Easy) verfügen über massive, weltweit verteilte Anycast-Infrastrukturen, die für Antworten mit niedriger Latenz ausgelegt sind. Ein CDN wie Cloudflare oder Akamai hat seine eigene DNS-Infrastruktur mit weltweit verteilten Präsenzpunkten, die die Abfragezeiten für Benutzer weltweit verkürzen.

Schritt 11: Reduzieren Sie Drittanbieter-Domains (Website-Besitzer)

Jede einzigartige Drittanbieter-Domain, die Ihre Website lädt, erfordert eine separate DNS-Abfrage. Diese summieren sich schnell — eine Website, die Ressourcen von 7 externen Domains lädt, kann allein über 1 Sekunde DNS-Zeit ansammeln.

Wie man reduziert

- Externe Ressourcen prüfen: Verwenden Sie die Entwickler-Tools des Browsers (Netzwerk-Tab) oder WebPageTest, um jede einzigartige Domain zu identifizieren, die Ihre Seite aufruft.

- Selbst hosten, wo möglich: Laden Sie Schriftarten, Skripte und Assets von Drittanbietern herunter und hosten Sie sie auf Ihrem Ursprungsserver oder CDN. Dies eliminiert deren DNS-Abfragen vollständig.

- CDN-Domains konsolidieren: Verwenden Sie eine einzige CDN-Subdomain anstelle mehrerer externer Hosts.

- Entfernen Sie ungenutzte Plugins und Tracker: Jedes Plugin, das externes JavaScript lädt, fügt mindestens eine DNS-Abfrage plus das Skript selbst hinzu.

Nicht-kritisches JavaScript verzögern

Drittanbieter-JavaScript lädt oft zusätzliche externe Domains. Das Verzögern von nicht-kritischem JS verzögert diese DNS-Abfragen, bis die Hauptseite gerendert ist:

<!– Defer non-critical third-party scripts –>

<script src=”https://analytics.example.com/tracker.js” defer></script>

<!– Async for scripts that don’t depend on page load order –>

<script src=”https://ads.example.com/ad.js” async></script>

Die Nutzung von verzögern oder asynchron verhindert, dass diese Skripte das Rendern der Hauptseite blockieren, während sie dennoch geladen werden. Die DNS-Abfragen für diese Domains erfolgen weiterhin, blockieren jedoch nicht mehr die Anzeige von Inhalten für den Benutzer.

Schritt 12: Implementieren Sie DNS-Prefetching (Webentwickler)

preconnect Ressourcenhinweise, die DNS für Drittanbieter-Domains auflösen, bevor der Benutzer auf einen Link klickt. und xml Ressourcenhinweise, die DNS für Drittanbieter-Domains auflösen, bevor der Benutzer sie benötigt:

<!– DNS prefetch for non-critical third-party domains –>

<link rel=”dns-prefetch” href=”https://fonts.googleapis.com”>

<link rel=”dns-prefetch” href=”https://analytics.example.com”>

<!– Preconnect for critical third-party domains (DNS + TCP + TLS) –>

<link rel=”preconnect” href=”https://cdn.example.com”>

<link rel=”preconnect” href=”https://api.example.com”>

Verwenden Sie xml . Preconnect kann 100–500 ms pro Verbindung sparen, während DNS-Prefetch 20–120 ms spart. Ressourcenhinweise, die DNS für Drittanbieter-Domains auflösen, bevor der Benutzer auf einen Link klickt. für alles andere. Preconnect kann 100–500 ms pro Verbindung sparen, während DNS-Vorababruf 20–120 ms spart. Verwenden Sie Preconnect nicht übermäßig — jede öffnet eine Verbindung, die Ressourcen verbraucht.

Wahrscheinliche Ursache

| Lösung | Alle Seiten laden beim ersten Besuch langsam | Langsamer ISP-DNS-Resolver |

|---|---|---|

| Wechseln Sie zu Cloudflare (1.1.1.1) oder Google (8.8.8.8) | Spezifische Domain wird nicht aufgelöst | Wechseln Sie zu Cloudflare (1.1.1.1) oder Google (8.8.8.8). Starten Sie den Router zuerst neu. |

| 5-Sekunden-Verzögerung, bevor Seiten zu laden beginnen | IPv6-Fallback-Verzögerung | Deaktivieren Sie IPv6 auf dem Netzwerkadapter oder stellen Sie das Betriebssystem so ein, dass es IPv4 bevorzugt. |

| Löschen Sie den DNS-Cache auf dem Betriebssystem und im Browser. | dig +trace | Löschen Sie den DNS-Cache auf Betriebssystem und Browser. |

| DNS funktioniert im Terminal, aber der Browser ist langsam | Browser-DoH-Überschreibung oder Erweiterungsinterferenz | Überprüfen Sie die sicheren DNS-Einstellungen von Chrome/Firefox. Testen Sie im Inkognito-Modus mit deaktivierten Erweiterungen. |

| DNS ist nur langsam, wenn VPN verbunden ist | VPN-DNS-Routing | Konfigurieren Sie benutzerdefiniertes DNS in den VPN-Einstellungen oder überprüfen Sie auf DNS-Lecks bei dnsleaktest.com. |

| Zeitweise langsames DNS mit laufendem Antivirus | Antivirus-DNS-Filterung | Deaktivieren Sie vorübergehend den Webschutz. Fügen Sie DNS-Server-Ausnahmen hinzu, wenn diese schneller sind. |

| dig +trace zeigt einen Hop mit >200 ms | Hohe DNS-Zeiten in PageSpeed/WebPageTest | Wechseln Sie zu einem DNS-Anbieter mit CDN-Architektur oder verwenden Sie CNAME-Flattening. |

| Hohe DNS-Zeiten in PageSpeed / WebPageTest | Hinweise hinzu | Fügen Sie dns-prefetch / preconnect-Hinweise hinzu. Reduzieren Sie externe Domains. Verzögern Sie nicht-kritisches JS. |

| Benchmark mit GRC DNS Benchmark; erwägen Sie einen sekundären DNS-Anbieter. | Überlastete Nameserver oder Geisteradapter | Benchmark mit GRC DNS Benchmark. Entfernen Sie Phantom-Netzwerkadapter. Erwägen Sie sekundäres DNS. |

| Langsame DNS-Abfrage | Geografische Entfernung | Verwenden Sie einen DNS-Anbieter mit globalem Anycast (Cloudflare, Route 53). |

| Lokale Netzwerk-Domains werden mit DoH nicht aufgelöst | DoH umgeht lokales DNS | Deaktivieren Sie DoH im Browser oder konfigurieren Sie Split-DNS. Verwenden Sie stattdessen DoT für Unternehmen. |

| Seiten langsam nach kürzlicher Softwareinstallation | Neues VPN/VM fügte Geisternetzwerkadapter hinzu | Überprüfen Sie den Geräte-Manager auf Phantomadapter. Entfernen Sie veraltete DNS-Konfigurationen. |

César Daniel Barreto ist ein geschätzter Cybersecurity-Autor und -Experte, der für sein fundiertes Wissen und seine Fähigkeit, komplexe Cybersicherheitsthemen zu vereinfachen. Mit seiner umfassenden Erfahrung in den Bereichen Netzwerk Netzwerksicherheit und Datenschutz schreibt er regelmäßig aufschlussreiche Artikel und Analysen über die neuesten Trends in der Cybersicherheit, um sowohl Fachleute als auch die Öffentlichkeit zu informieren.