Einführung in OpenVPN

05. Oktober 2022 - César Daniel Barreto

Das Internet ist in der heutigen Welt genauso wichtig wie jede andere öffentliche Dienstleistung. Beim Kauf eines neuen Hauses oder bei der Eröffnung eines Unternehmens an einem neuen Standort denkt jeder zuerst an eine zuverlässige Internetverbindung, gefolgt von Strom, Heizung, Müllabfuhr und (nicht unbedingt) einem Telefondienst.

Manche mögen behaupten, dass der Begriff "Dritte Welt" falsch und beleidigend ist. Dank Programmen wie "One Laptop per Child" und Initiativen von Unternehmen wie Facebook und Google haben viele so genannte Dritte-Welt-Länder heute Internetzugang, obwohl sie weder fließendes Wasser noch eine Kanalisation haben.

Doch mit dem Guten kommt auch das Schlechte. Zwar kann jeder eine Website einrichten, ein Facebook-Konto anlegen oder einen Twitter-Account eröffnen, aber nicht jeder tut dies mit guten Absichten, auch Hacker und Kriminelle nicht. Wenn es viele Nutzer gibt, steigt das Risiko, dass jemand versucht, das System zu seinem eigenen Vorteil auszunutzen.

OpenVPN ist ein Open-Source-Projekt, das 2002 mit dem Ziel ins Leben gerufen wurde, eine vollwertige SSL-VPN-Lösung zu schaffen. OpenVPN verschlüsselt Daten, die über Netzwerke gesendet werden, was besonders wichtig ist, wenn sich viele Benutzer im selben Netzwerk befinden.

Die Geschichte der Abfangjäger und wie sie sich im Laufe der Zeit entwickelt haben

Früher konnte man sich darauf verlassen, dass eine Nachricht unverfälscht blieb, wenn sie in einem mit Wachs versiegelten Brief von einer vertrauenswürdigen Person zugestellt wurde. Im Laufe der Zeit wurde das Abfangen von Briefen jedoch immer einfacher: Der Absender konnte sie lesen oder manipulieren, bevor er sie weiterleitete.

Die technologischen Fortschritte während des Zweiten Weltkriegs ermöglichten es beiden Seiten, ihre Daten sicherer zu schützen, z. B. durch die Enigma-Maschine und die Navajo-Code-Talker. Nach dem Krieg nutzte die US-Regierung diese und andere Techniken, um ihre Informationen zu schützen.

Im Laufe der Zeit und mit der Weiterentwicklung der Technologie wurden neue Wege zur Sicherung der Daten benötigt, und hier kommt OpenVPN ins Spiel. OpenVPN verwendet eine Kombination aus Public-Key-Kryptographie und SSL/TLS für den Schlüsselaustausch. OpenVPN kann über das User Datagram Protocol (UDP) oder das Transmission Control Protocol (TCP) laufen. OpenVPN bietet viele Funktionen, z. B. das Tunneln von IPv4- oder IPv6-Verkehr, die Ausführung über einen einzigen Port und vieles mehr.

Gemeinschaftsausgabe & OpenVPN-Tunneling-Protokoll

OpenVPN ist in zwei Versionen erhältlich: OpenVPN Gemeinschaftsausgabedas frei und quelloffen ist, und OpenVPN Tunneling Protocol, ein kommerzielles Produkt.

OpenVPN Gemeinschaftsausgabe

OpenVPN ist ein Open-Source-Projekt, zu dem jeder beitragen kann und das unter einer GPL-Lizenz läuft. Die Einrichtung von CE ist kostenlos, wenn Sie mit Linux und der Befehlszeilenschnittstelle vertraut sind.

Die OpenVPN Community Edition steht auf der OpenVPN-Website zum Download bereit.

OpenVPN-Tunneling-Protokoll

Das OpenVPN-Tunneling-Protokoll verwendet SSL-Verschlüsselung, um den Schutz der Daten zu gewährleisten. Das liegt daran, dass die AES-256-Verschlüsselung verwendet wird, ein Standard, der von der US-Regierung eingesetzt wird. Der Code für Audits ist für jeden zugänglich. Das bedeutet, dass jeder Schwachstellen finden und beheben kann. Darüber hinaus bietet das Protokoll schnellere Verbindungen und kann die meisten Firewalls überwinden.

Weitere Vorteile des OpenVPN-Tunneling-Protokolls sind:

- Unterstützt: Windows, macOS, Linux, iOS, Android

- Verbindet: Bis zu 5 Geräte mit höheren Geschwindigkeiten mit OpenVPN 2.4P

- Tunnelbau: Das OpenVPN-Tunneling-Protokoll kann durch Firewalls und NATs tunneln

- API: Einfach zu verwendende API für Entwickler

Was ist ein VPN?

Ein Administrator kann einige PCs in verschiedenen Netzwerken zusammenschließen, um den Eindruck zu erwecken, dass sie dasselbe lokale Netzwerk nutzen. Die Rechner können sich im selben Raum befinden, auf entgegengesetzten Seiten der Welt, oder sie nutzen verschiedene Verbindungstypen, wie z.B. drahtlose Uplinks, Satelliten- und Einwahlverbindungen.

Der Buchstabe "P" in VPN steht für Privatsphäre, daher wird das virtuelle Netzwerk als VPN bezeichnet. Der (VPN-)Tunnel bezieht sich auf den Netzwerkverkehr, der durch ein VPN fließt, während der gesamte andere Verkehr als außerhalb des Tunnels bezeichnet wird.

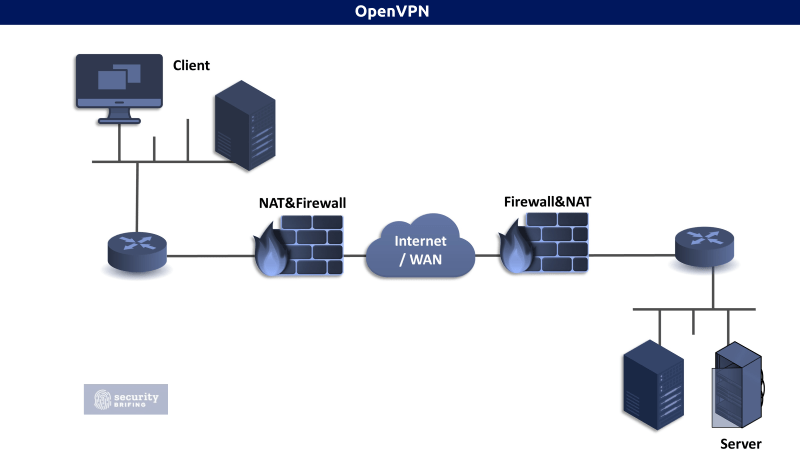

Das folgende Diagramm zeigt, wie der Netzwerkverkehr durch verschiedene Abschnitte eines Netzwerks und des Internets fließt. Da HTTPS und SSH sicherere Kommunikationsprotokolle sind, ist die Analyse dieser Art von Daten viel einfacher. Jemand muss den Netzwerkverkehr angreifen, um herauszufinden, welche Art von Verbindung von welchem Computer zu welchem Server hergestellt wird, selbst wenn diese sichtbar ist.

Wenn ein VPN verwendet wird, ist der Verkehr innerhalb des Tunnels nicht mehr identifizierbar.

Welcher Datenverkehr kann durch ein VPN geleitet werden?

Ein virtuelles privates Netzwerk (VPN) kann jede Art von Datenverkehr verschlüsseln und tunneln, z. B. Bilder, Filme, Internet-Surfen, E-Mails und SMS. Einige beliebte Programme, die VPNs verwenden, sind:

ATM-Maschinen: Durch den Einsatz eines VPN können Geldautomaten mit erhöhter Sicherheit an Bankensysteme angeschlossen werden.

Öffentliches Wi-Fi: Öffentliche Wi-Fi-Netzwerke sind potenzielle Brutstätten für Sicherheitsangriffe. Mit einem VPN können Sie Ihren Datenverkehr verschlüsseln, damit niemand Ihre Daten ausspähen kann.

Heimnetzwerke: Mit einem VPN können Sie sich überall mit Ihrem Heimnetzwerk verbinden. Dies ist besonders nützlich, wenn Sie ein intelligentes Haus mit Geräten haben, die mit Ihrem Heimnetzwerk verbunden werden müssen, wie z. B. eine Sicherheitskamera oder ein Hausautomatisierungssystem.

Umgehung der Landeszensur: Für Menschen, die in repressiven Regimen wie Nordkorea oder China leben, ist die Zensur durch Regierungsblockaden ein dringendes Problem. Die "Great Firewall of China" hindert die Bürger daran, auf die Außenwelt zuzugreifen und Nachrichten und Informationen zu erhalten, die zu einer Rebellion anregen könnten - VPNs bieten eine Möglichkeit, diese Beschränkungen zu umgehen.

Business-Netzwerke: Unternehmen und andere Organisationen können ein VPN nutzen, um mehrere Bürostandorte oder sogar ganze Rechenzentren miteinander zu verbinden. Auf diese Weise können sie die Kommunikation und Zusammenarbeit zwischen Mitarbeitern verbessern und gleichzeitig sensible Daten schützen.

GeoIP-Dienste: Mehrere Websites, darunter Hulu, YouTube und Netflix, verwenden GeoIP-Datenbanken und andere Datensätze, um Inhalte je nach Standort bereitzustellen. Sie können auf Material zugreifen, das in Ihrem Gebiet nicht verfügbar ist, indem Sie Ihre Computerverbindung über einen VPN-Server leiten, der näher an der gewünschten geografischen Region liegt. Darüber hinaus schützt Sie ein VPN vor rechtlichen Sanktionen, die mit dem Ansehen von verbotenen Filmen oder urheberrechtlich geschützten Fernsehprogrammen verbunden sind.

Der private Tunnel ist vollständig vom öffentlichen Internet abgeschottet. Obwohl das VPN selbst wie in der Abbildung oben durch das Internet reist, können Geräte entlang der Route nur den VPN-Verkehr sehen; sie wissen nicht, was innerhalb des sicheren Tunnels übertragen wird. Das liegt daran, dass ein VPN nicht nur den Verkehr innerhalb des Tunnels verschlüsselt, sondern auch einzelne Datenströme von anderen Nutzern außerhalb des Tunnels. Mit anderen Worten: Selbst wenn jemand in der Lage wäre, einen dieser Datenströme abzufangen, wäre er nicht in der Lage, ihn zu entschlüsseln, da das VPN ihn immer noch verschlüsseln würde.

Die Router und Firewalls auf beiden Seiten bilden den Tunnel. Wenn Sie keine besonderen Maßnahmen zur Kontrolle des VPN-Verkehrs ergreifen, wird der gesamte Netzwerkverkehr, der durch den VPN-Tunnel läuft, ohne die üblichen Sicherheitsmaßnahmen abgewickelt.

Datenverschlüsselung und Authentifizierung

VPNs verwenden Verschlüsselung und Authentifizierung, um zu verhindern, dass andere Personen Ihre Daten einsehen können. Die Verschlüsselung macht die Daten schwer verständlich, und die Authentifizierung stellt sicher, dass nur die richtigen Personen sie sehen können.

Die erste Sicherheitsebene ist die Authentifizierung, bei der überprüft wird, ob nur autorisierte Benutzer auf den Dienst zugreifen können. Dies kann mit Zertifikaten für jeden Benutzer oder mit einem Benutzernamen und einem Passwort geschehen. Danach können die Benutzer ihre eigenen Beschränkungen festlegen, z. B. bestimmte Routen oder Firewall-Einstellungen. Diese sind in der Regel auf eine Installation beschränkt, können aber angepasst werden.

Zweitens müssen wir den Kommunikationskanal besser schützen. Zu diesem Zweck werden wir jedes übertragene Paket signieren. Das bedeutet, dass jedes System überprüft, ob die VPN-Pakete, die es empfängt, ordnungsgemäß signiert sind. Durch die Authentifizierung von Paketen, die verschlüsselt wurden, kann ein System Verarbeitungszeit sparen, indem es Pakete, die die Authentifizierungskriterien nicht erfüllen, nicht entschlüsselt. Wenn wir die Signierschlüssel sicher aufbewahren, verhindert dies Denial-of-Service-Angriffe!

PPTP gegenüber OpenVPN

Das von Microsoft entwickelte PPTP (Point-to-Point Tunneling Protocol) ist eines der ältesten und am weitesten verbreiteten VPN-Protokolle. OpenVPN ist etwas moderner und kann bei richtiger Konfiguration sicherer sein.

OpenVPN verwendet SSL/TLS zur Verschlüsselung, dieselbe Technologie, die Ihr Webbrowser für die Verbindung zu sicheren Websites verwendet. OpenVPN ist flexibler und kann für verschiedene Anwendungsfälle konfiguriert werden, während PPTP zwar sehr einfach einzurichten, aber weniger flexibel ist.

OpenVPN ist zwar sicherer als PPTP, kann aber schwieriger einzurichten sein. Wenn Sie mit der Konfiguration eines VPNs nicht vertraut sind, sollten Sie PPTP verwenden.

Wie benutzt man OpenVPN?

Für Windows-Plattformen

Zunächst müssen Sie den OpenVPN-Client herunterladen. Windows- und Mac-Benutzer finden hier die neueste Version, V3, hier.

Nachdem Sie den OpenVPN-Client installiert haben, starten Sie ihn und importieren die .ovpn-Datei aus dem Verzeichnis

Sobald Sie den OpenVPN-Client installiert haben, müssen Sie eine Konfigurationsdatei herunterladen. Diese Datei teilt dem OpenVPN-Client mit, wie er sich mit dem VPN-Server verbinden soll. Sie können diese Datei von Ihrem VPN-Anbieter erhalten.

Sobald Sie die Konfigurationsdatei heruntergeladen haben, öffnen Sie sie mit dem OpenVPN-Client. Der OpenVPN-Client wird Sie nach Ihrem Benutzernamen und Passwort fragen. Nachdem Sie diese eingegeben haben, verbindet sich der OpenVPN-Client mit dem VPN-Server.

OpenVPN wird nun im Hintergrund ausgeführt. Sie können dies überprüfen, indem Sie Ihre IP-Adresse überprüfen. Besuchen Sie dazu whatismyip.com. Sie sollten sehen, dass sich Ihre IP-Adresse geändert hat.

Für macOS-Plattformen

Wenn Sie einen Mac verwenden, können Sie den OpenVPN-Client für macOS nutzen. Die neueste Version kann heruntergeladen werden hier.

Sobald Sie den OpenVPN-Client installiert haben, müssen Sie eine Konfigurationsdatei herunterladen. Diese Datei teilt dem OpenVPN-Client mit, wie er sich mit dem VPN-Server verbinden soll. Sie können diese Datei von Ihrem VPN-Anbieter erhalten.

Nachdem Sie die Konfigurationsdatei heruntergeladen haben, öffnen Sie sie mit dem OpenVPN-Client. Der OpenVPN-Client wird Sie nach Ihrem Benutzernamen und Passwort fragen. Nachdem Sie diese eingegeben haben, verbindet sich der OpenVPN-Client mit dem VPN-Server.

OpenVPN wird nun im Hintergrund ausgeführt. Sie können dies überprüfen, indem Sie Ihre IP-Adresse überprüfen. Besuchen Sie dazu whatismyip.com. Sie sollten sehen, dass sich Ihre IP-Adresse geändert hat.

Für Linux-Plattformen

Wenn Sie Linux verwenden, können Sie den OpenVPN-Client für Linux nutzen. Die neueste Version kann heruntergeladen werden hier.

Installation für Debian und Ubuntu

Wenn Sie Debian oder Ubuntu verwenden, können Sie OpenVPN mit dem folgenden Befehl installieren:

- Öffnen Sie das Terminal durch Drücken von Strg + Alt + T

- Geben Sie den folgenden Befehl in das Terminal ein:

sudo apt install apt-transport-https. Geben Sie dann das Root-Passwort ein. - Geben Sie den folgenden Befehl ein:

sudo wget https://swupdate.openvpn.net/repos/openvpn-repo-pkg-key.pub. Dadurch wird der OpenVPN-Repository-Schlüssel heruntergeladen, der von den OpenVPN 3 Linux-Paketen verwendet wird. - Geben Sie den folgenden Befehl in das Terminal ein:

sudo apt-key add openvpn-repo-pkg-key.pub - Geben Sie den folgenden Befehl in das Terminal ein:

sudo wget -O /etc/apt/sources.list.d/openvpn3.list https://swupdate.openvpn.net/community/openvpn3/repos/openvpn3-$DISTRO.list. Abhängig von Ihrer Debian/Ubuntu-Distribution müssen Sie Folgendes ersetzen $DISTRO mit dem korrekten Versionsnamen aus der untenstehenden Tabelle. - Geben Sie den folgenden Befehl in das Terminal ein:

sudo apt update - Geben Sie den folgenden Befehl in das Terminal ein:

sudo apt install openvpn3. Dieser Code installiert das OpenVPN 3-Paket.

Installation mit .ovpn-Profil

Wenn Sie ein OpenVPN-Profil (.ovpn-Datei) von Ihrem VPN-Anbieter haben, können Sie dieses Profil verwenden, um sich mit dem VPN-Server zu verbinden.

- Um ein einmaliges Konfigurationsprofil zu erstellen, geben Sie den folgenden Befehl in Terminal ein:

openvpn3 session-start --config ${MEINE_KONFIGURATIONS_DATEI}. - Geben Sie den folgenden Befehl in das Terminal ein, um eine Konfigurationsdatei zu importieren und eine VPN-Sitzung zu starten:

openvpn3 config-import --config ${MEINE_KONFIGURATIONS_DATEI}. - Um eine neue VPN-Verbindung aus einem importierten Profil aufzubauen, verwenden Sie den folgenden Befehl:

openvpn3 session-start --config ${KONFIGURATIONS_PROFIL_NAME}.

Installation für Red Hat Enterprise Linux oder Scientific Linux

Wenn Sie Red Hat Enterprise Linux oder Scientific Linux 7 verwenden, können Sie OpenVPN mit dem folgenden Befehl installieren:

- Gehen Sie zur Suchleiste und geben Sie "Terminal."

RHEL/CentOS 6:sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-6.noarch.rpmRHEL/CentOS 7:

sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-7.noarch.rpm

Unter RHEL 7 wird außerdem empfohlen, die Repositories optional, extras und HA zu aktivieren, da EPEL-Pakete von Paketen aus diesen Repositories abhängen können:sudo subscription-manager repos --enable "rhel-*-optional-rpms" --enable "rhel-*-extras-rpms" --enable "rhel-ha-for-rhel-*-server-rpms"RHEL/CentOS 8:

sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-8.noarch.rpmAktivieren Sie die erforderlichen Dienste auf Red Hat 8.codeready-builder-for-rhel-8-${ARCH}-rpms Repository, da EPEL-Pakete von Paketen aus diesem Repository abhängen können: sudo ARCH=$( /bin/arch ) gefolgt von sudo subscription-manager repos --enable "codeready-builder-for-rhel-8-${ARCH}-rpms"Zusätzlich wird für CentOS 8-Benutzer empfohlen, das PowerTools-Repository zu aktivieren, da einige EPEL-Pakete von zusätzlichen Paketen aus diesem Repository abhängen können:

sudo dnf config-manager --set-enabled PowerTools - Installieren Sie zunächst das Modul yum copr. Führen Sie dazu den folgenden Befehl aus:

sudo yum install yum-plugin-copr. - Schalten Sie das OpenVPN 3 Copr-Repository mit aktiviertem Copr-Modul ein. Verwenden Sie dazu den folgenden Befehl:

sudo yum copr enable dsommers/openvpn3 - Nach der Installation kann der OpenVPN 3 Linux-Client mit dem folgenden Befehl gestartet werden:

sudo yum install openvpn3-client

OpenVPN ist ein leistungsstarkes und flexibles Tool, mit dem Sie Ihre gesamte Internetverbindung sichern können. Es ist wichtig, dass Sie die Grundlagen der Funktionsweise von VPNs verstehen, bevor Sie ein VPN nutzen, aber sobald Sie das getan haben, kann OpenVPN eine großartige Möglichkeit sein, Ihre Daten zu schützen.

César Daniel Barreto ist ein geschätzter Cybersecurity-Autor und -Experte, der für sein fundiertes Wissen und seine Fähigkeit, komplexe Cybersicherheitsthemen zu vereinfachen. Mit seiner umfassenden Erfahrung in den Bereichen Netzwerk Netzwerksicherheit und Datenschutz schreibt er regelmäßig aufschlussreiche Artikel und Analysen über die neuesten Trends in der Cybersicherheit, um sowohl Fachleute als auch die Öffentlichkeit zu informieren.