Cum să remediați căutarea DNS lentă

6 februarie 2026 • César Daniel Barreto

Căutările DNS lente adaugă întârzieri inutile înainte ca browserul tău să înceapă să încarce o pagină web. O rezoluție DNS tipică durează 20–120 ms, dar un DNS configurat greșit sau cu performanțe slabe poate împinge acest timp mult peste 100 ms — uneori în teritoriul de câteva secunde. Timpul de căutare DNS afectează direct Timpul până la Primul Byte (TTFB), o metrică Core Web Vitals. Cercetările Google arată că probabilitatea de abandon crește de la 32% la 3 secunde la 90% la 5 secunde timp de încărcare a paginii. Vestea bună: majoritatea cauzelor sunt ușor de diagnosticat și remediat.

Cuprins

- Ce cauzează DNS lent

- Pasul 1: Diagnosticați problema

- Pasul 2: Reporniți hardware-ul

- Pasul 3: Schimbați la un furnizor de DNS mai rapid

- Pasul 4: Goliți cache-ul DNS

- Pasul 5: Remediați întârzierea de revenire IPv6

- Pasul 6: Verificați VPN, Antivirus și Adaptoare Fantomă

- Pasul 7: Configurați DNS peste HTTPS (DoH)

- Pasul 8: Rulați un server local de cache DNS

- Pasul 9: Remediați problemele DNS specifice browserului

- Pasul 10: Optimizați înregistrările DNS (Proprietarii de site-uri web)

- Pasul 11: Reduceți domeniile terțe (Proprietarii de site-uri web)

- Pasul 12: Implementați prefetching DNS (Dezvoltatori web)

- Tabel de referință rapidă pentru depanare

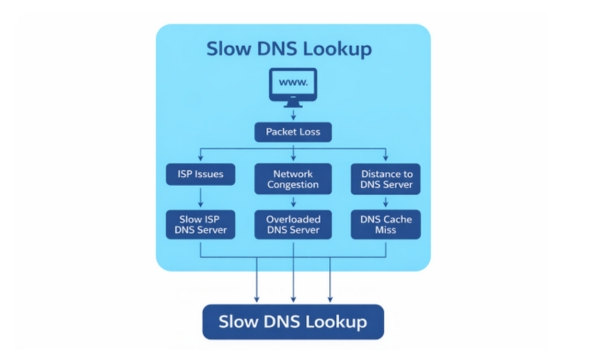

Ce cauzează DNS lent

Mai mulți factori contribuie la latența DNS:

- Servere DNS lente furnizate de ISP — Rezolvatoarele implicite de la ISP-ul tău sunt adesea semnificativ mai lente decât alternativele publice. DNS gratuit de la registratori precum GoDaddy și Namecheap este de asemenea de obicei lent.

- Distanța geografică — Cu cât serverul DNS este mai departe de tine, cu atât mai mult durează călătoria dus-întors.

- Întârzierea de revenire IPv6 — Sistemele de operare moderne prioritizează căutările IPv6 (AAAA). Dacă ISP-ul tău are suport slab pentru IPv6, dispozitivul tău așteaptă până la 5 secunde înainte de a reveni la IPv4.

- Înregistrări DNS excesive — Înregistrările A, CNAME și TXT neutilizate sau învechite adaugă suprasarcină căutărilor.

- Înlănțuirea CNAME — Redirecționările multiple (CNAME → CNAME → înregistrare A) forțează căutări secvențiale care acumulează latență.

- Fără caching DNS — Fără caching, aceleași interogări DNS se repetă la fiecare încărcare de pagină.

- Servere de nume supraîncărcate — Furnizorii de găzduire cu servere de nume sub-provizionate introduc întârzieri.

- Congestia rețelei și rutarea neoptimizată — Chiar și un server din apropiere poate fi lent dacă drumul către el este congestionat.

- Interferența VPN și proxy — VPN-urile redirecționează DNS prin propriile servere, care pot fi mai lente. Unele scurg interogări DNS în afara tunelului.

- Adaptoare de rețea fantomă — Adaptoare fantomă de la software VPN, mașini virtuale sau Docker mențin configurații DNS învechite care interferează cu rezoluția.

- Filtrarea DNS de către antivirus/firewall — Unele software-uri de securitate (Norton, Kaspersky, Bitdefender) interceptează interogările DNS, adăugând latență.

- Suprascrieri DNS la nivel de browser — Chrome, Firefox și Edge pot suprascrie în tăcere setările DNS ale sistemului de operare cu propria lor configurație DNS peste HTTPS (DoH).

- Prea multe domenii terțe — Fiecare domeniu unic pe care site-ul tău îl încarcă necesită o căutare DNS separată care adaugă la timpul total de încărcare a paginii.

- Fără DNS secundar configurat — Fără un server DNS de rezervă, sistemul se blochează așteptând un timeout dacă cel primar este căzut sau lent.

Pasul 1: Diagnosticați problema

Înainte de a repara ceva, confirmă că DNS este de fapt blocajul.

Folosind dig (Linux/macOS)

Comanda săpa este instrumentul principal pentru măsurarea timpului de răspuns DNS:

1. Interogați un server DNS specific și verificați timpul de răspuns

săpa example.com @8.8.8.8

2. Urmărire iterativă completă care arată latența fiecărui hop

săpa example.com +trace

Ieșirea include un câmp Timp de interogare (de exemplu, 34 ms). Dacă acest timp depășește 100 ms, stratul DNS este o problemă de performanță. Ideal, țintiți sub 50 ms.

Folosind nslookup (Windows)

Pentru utilizatorii Windows, nslookup este instrumentul implicit de diagnosticare DNS:

1. Căutare DNS de bază

nslookup example.com

2. Interogați un server DNS specific

nslookup example.com 8.8.8.8

3. Verificați serverele de nume pentru un domeniu

nslookup -type=ns example.com

Dacă nslookup returnează rezultate rapid, dar navigarea se simte lentă, problema este probabil la nivel de browser DNS, revenire IPv6 sau interferență VPN — nu serverul DNS în sine.

Folosind ping și traceroute

Testați latența brută a rețelei către serverul DNS pentru a separa problemele de rețea de problemele aplicației DNS:

1. Linux/macOS

ping -c 3 8.8.8.8

traceroute 8.8.8.8

2. Windows

ping 8.8.8.8

tracert 8.8.8.8

Dacă ping arată latență ridicată, dar săpa către același server este proporțional lent, problema este distanța rețelei, nu serverul DNS în sine.

Instrumente de Benchmark DNS

- GRC DNS Benchmark — O utilitate Windows care testează zeci de servere DNS și le clasifică după viteză din locația ta. Foarte recomandat pentru a găsi cel mai rapid rezolvator pentru rețeaua ta specifică.

- Namebench — Instrument deținut de Google care caută cele mai rapide servere DNS disponibile pentru computerul tău.

- DNSPerf — Un instrument open-source pentru benchmarking servere DNS autoritative sub sarcină.

- dnsdiag (dnsping, dnstraceroute, dnseval) — Un set de instrumente Python pentru măsurarea DNS. Instalați prin

pip3 install dnsdiag. - dnsspeedtest.site — Un instrument bazat pe browser care benchmarkează peste 20 de furnizori DNS folosind DNS peste HTTPS fără a instala software.

Pasul 2: Reporniți hardware-ul

Cea mai simplă soluție care este adesea trecută cu vederea. Reporniți routerul pentru a goli cache-ul DNS intern și poate rezolva problemele de rutare. Multe routere ISP au un forwarder DNS încorporat care poate deveni supraîncărcat sau învechit în timp.

- Deconectați routerul pentru 30 de secunde, apoi reconectați-l.

- Reporniți PC-ul, telefonul sau tableta.

- Dacă folosiți un modem separat, reporniți și pe acesta.

Acest lucru elimină erorile temporare și forțează conexiuni DNS proaspete. Încercați asta înainte de orice altă soluție.

Pasul 3: Schimbați la un furnizor de DNS mai rapid

Aceasta este cea mai impactantă soluție pentru majoritatea utilizatorilor. Înlocuiți DNS-ul implicit al ISP-ului cu un rezolvator public mai rapid. Configurați întotdeauna atât un DNS primar, cât și unul secundar — fără o rezervă, sistemul se blochează așteptând un timeout dacă cel primar este căzut sau lent.

| Furnizor | Primar | Secundar | Puncte Forte |

|---|---|---|---|

| Cloudflare | 1.1.1.1 | 1.0.0.1 | Adesea cel mai rapid la nivel global; politică de confidențialitate puternică; nu suportă EDNS Client Subnet (caching mai agresiv). |

| DNS public Google | 8.8.8.8 | 8.8.4.4 | Extrem de fiabil; disponibilitate ridicată; suportă EDNS Client Subnet pentru o mai bună rutare CDN. |

| Quad9 | 9.9.9.9 | 149.112.112.112 | Blochează domenii malițioase cunoscute; focus puternic pe securitate. |

| OpenDNS | 208.67.222.222 | 208.67.220.220 | Procesare rapidă a interogărilor; opțiuni de filtrare a conținutului; controale parentale. |

Notă despre Cloudflare vs Google: Cercetările ThousandEyes au descoperit că Cloudflare oferă rezoluție DNS comparabilă cu serverele ISP (medie 23,4 ms), în timp ce Google a avut o medie de 48,8 ms. Totuși, suportul EDNS Client Subnet al Google poate îmbunătăți ratele de acces la cache CDN. Alegeți în funcție de prioritatea dvs.: viteză brută (Cloudflare) sau optimizare CDN (Google).

Cum să schimbați DNS pe Windows

Deschideți Setări → Rețea și Internet → Ethernet (sau Wi-Fi). Faceți clic pe Editare lângă atribuirea serverului DNS. Schimbați la Manual, activați IPv4 și introduceți adresele DNS preferate.

Alternativ, prin Command Prompt:

netsh interface ip add dns name=”Ethernet” addr=1.1.1.1 index=1

netsh interface ip add dns name=”Ethernet” addr=1.0.0.1 index=2

Cum să schimbați DNS pe macOS/Linux

Pe macOS, mergeți la Setări de Sistem → Rețea → conexiunea dvs. → DNS și adăugați IP-urile rezolvatorului. Pe Linux, editați /etc/resolv.conf sau configurați prin managerul de rețea:

1. Linux: Editați /etc/resolv.conf

sudo nano /etc/resolv.conf

2. Adăugați aceste linii:

nameserver 1.1.1.1

nameserver 1.0.0.1

Schimbați DNS pe routerul dvs.

Pentru schimbări la nivel de rețea, actualizați setările DNS în panoul de administrare al routerului (de obicei la 192.168.1.1 sau 192.168.0.1). Acest lucru afectează toate dispozitivele din rețea — îl configurați o singură dată în loc de pe fiecare dispozitiv.

Pasul 4: Goliți cache-ul DNS

Înregistrările de cache învechite sau corupte pot cauza eșecuri de rezoluție sau redirecționări către IP-uri greșite. Golirea forțează căutări proaspete:

| SO | Comandă |

|---|---|

| Windows 10/11 | ipconfig /flushdns |

| macOS (Ventura+) | sudo dscacheutil -flushcache; sudo killall -HUP mDNSResponder |

| Linux (systemd) | sudo systemd-resolve --flush-caches sau sudo resolvectl flush-caches |

Nu uitați de cache-urile la nivel de browser. În Chrome, navigați la chrome://net-internals/#dns și faceți clic pe “Clear host cache”. În Firefox, cache-ul DNS se golește când reporniți browserul sau poate fi golit prin about:networking#dns.

Pasul 5: Remediați întârzierea de revenire IPv6

Aceasta este una dintre cele mai comune cauze ascunse ale DNS-ului lent pe care ghidurile standard le ignoră. Sistemele de operare moderne prioritizează căutările IPv6 (AAAA) peste IPv4. Dacă ISP-ul tău are suport slab sau inexistent pentru IPv6, dispozitivul tău așteaptă până la 5 secunde pentru un răspuns IPv6 înainte de a reveni la IPv4. Acest lucru se întâmplă la fiecare conexiune nouă.

Cum să diagnosticați

1. Testați conectivitatea IPv6

ping -6 google.com

2. Dacă acest lucru expiră sau durează secunde, IPv6 este problema

3. Comparați cu IPv4:

ping -4 google.com

Cum să remediați

Opțiunea 1: Dezactivați IPv6 pe adaptorul de rețea (dacă ISP-ul dvs. nu îl suportă)

- Windows: Proprietăți adaptor de rețea → debifați “Internet Protocol Version 6 (TCP/IPv6)”

- Linux: Adăugați

net.ipv6.conf.all.disable_ipv6 = 1la/etc/sysctl.conf - macOS: Setări de Sistem → Rețea → conexiunea dvs. → TCP/IP → Configurați IPv6 → Doar Link-local

Opțiunea 2: Preferă IPv4 fără a dezactiva complet IPv6 — pe Linux, editați /etc/gai.conf și de-comentați precedence ::ffff:0:0/96 100.

Pasul 6: Verificați VPN, Antivirus și Adaptoare Fantomă

Interferența VPN și Proxy DNS

VPN-urile redirecționează adesea DNS prin propriile servere, care pot fi mai lente decât rezolvatorul local. Unele VPN-uri scurg de asemenea interogări DNS în afara tunelului, cauzând comportament inconsistent. Pentru a diagnostica:

- Vizitați dnsleaktest.com în timp ce sunteți conectat la VPN pentru a verifica scurgerile DNS.

- Deconectați temporar VPN-ul și testați viteza DNS. Dacă este mai rapid fără VPN, DNS-ul VPN-ului este blocajul.

- Multe VPN-uri vă permit să configurați servere DNS personalizate — folosiți Cloudflare sau Google în locul DNS-ului furnizorului VPN.

Filtrarea DNS de către Antivirus / Firewall

Unele software-uri antivirus (Norton, Kaspersky, Bitdefender) interceptează și filtrează interogările DNS, adăugând latență. Firewall-urile de securitate pot de asemenea bloca sau limita traficul DNS către servere necunoscute. Pentru a testa:

- Dezactivați temporar protecția web a antivirusului și testați viteza DNS.

- Verificați regulile firewall-ului pentru orice blocare legată de DNS (porturi de ieșire 53 sau 853).

- Dacă DNS-ul este mai rapid cu antivirusul dezactivat, adăugați o excepție pentru serverele DNS preferate.

Adaptoare de Rețea Fantomă

Adaptoarele de rețea vechi sau fantomă de la software VPN, mașini virtuale (VMware, VirtualBox) sau Docker pot menține configurații DNS învechite care interferează cu rezoluția. Windows este deosebit de predispus la aceasta.

Pentru a remedia pe Windows:

1. Afișați dispozitivele ascunse în Device Manager

2. Deschideți CMD ca admin:

set devmgr_show_nonpresent_devices=1

devmgmt.msc

3. În Device Manager: Vizualizare → Afișați dispozitivele ascunse

4. Sub Adaptoare de Rețea, eliminați orice adaptoare gri/fantomă

Pasul 7: Configurați DNS peste HTTPS (DoH)

DNS peste HTTPS (DoH) criptează interogările DNS în interiorul HTTPS, prevenind spionajul ISP, falsificarea DNS și atacurile man-in-the-middle. Totuși, poate cauza probleme dacă este configurat greșit.

Beneficii

- Criptează traficul DNS — ISP-urile și administratorii de rețea nu pot vedea interogările tale DNS.

- Previne falsificarea DNS și atacurile de otrăvire a cache-ului.

- Folosește portul 443 (HTTPS standard), deci este rar blocat de firewall-uri.

Probleme potențiale

- Latență adăugată: Handshake-ul HTTPS/TLS adaugă suprasarcină la prima conexiune. Interogările ulterioare sunt mai rapide datorită reutilizării conexiunii.

- Conflicte cu filtrele DNS locale: DoH ocolește Pi-hole, serverele DNS locale și controalele parentale.

- Conflicte VPN: DoH poate redirecționa DNS în afara tunelului VPN dacă nu este configurat corect.

- Probleme de DNS divizat: Mediile de întreprindere care folosesc DNS intern pentru resurse locale pot fi afectate când DoH este activat.

- Suprascrierea browserului: Chrome, Firefox și Edge au DoH încorporat care poate suprascrie în mod silențios setările DNS ale sistemului de operare.

Cum să activați DoH

Windows 11: Setări → Rețea → Ethernet/Wi-Fi → DNS → setați “Criptare DNS preferată” la “Doar criptat (DNS peste HTTPS)” sau “Criptat preferat, necriptat permis.”

Chrome/Edge: Setări → Confidențialitate → “Utilizați DNS securizat” → selectați furnizorul (Cloudflare, Google, etc.).

Firefox: Setări → Confidențialitate și Securitate → “Activați DNS peste HTTPS” → selectați furnizorul. Firefox folosește implicit Cloudflare pentru utilizatorii din SUA.

Cum să dezactivați DoH (când depanați)

- Windows 11: Schimbați criptarea DNS înapoi la “Doar necriptat.”

- Chrome/Edge: Comutați “Utilizați DNS securizat” la Dezactivat.

- Firefox: Setați la “Dezactivat” sau tastați

about:configși setaținetwork.trr.mode = 5.

DNS peste TLS (DoT) vs DoH

DoT este o alternativă care criptează DNS pe un port dedicat (853) în loc să-l amestece cu traficul HTTPS pe portul 443. DoT este mai ușor de identificat și blocat/gestionat pe rețelele de întreprindere. DoH se amestecă cu traficul web obișnuit, făcându-l mai greu de filtrat. Pentru utilizatorii casnici, ambele funcționează. Pentru administratorii de rețea care au nevoie de vizibilitate, DoT este în general preferat.

Pasul 8: Rulați un server local de cache DNS

Pentru utilizatorii avansați și administratorii de rețea, rularea unui resolver DNS de cache local elimină complet călătoriile dus-întors pentru interogările repetate. În loc să acceseze un server DNS la distanță de fiecare dată, cache-ul local răspunde instantaneu.

Opțiuni populare

- Unbound — Un resolver DNS validant, recursiv, de cache. Previne ca un singur server DNS public să aibă toate înregistrările tale. Suportă DoT pentru criptarea în amonte.

- dnsmasq — Forwarder DNS ușor și server DHCP. Ușor de configurat pe routerele Linux.

- Pi-hole — Blocator de reclame la nivel de rețea care servește și ca cache DNS. Blochează reclamele și trackerele la nivel DNS, reducând interogările DNS terțe pentru toate dispozitivele.

Configurare rapidă: Unbound pe Linux

# Instalați Unbound

sudo apt install unbound

# Configurare de bază: /etc/unbound/unbound.conf

server:

interface: 127.0.0.1

port: 53

access-control: 127.0.0.0/8 allow

cache-min-ttl: 300

cache-max-ttl: 86400

prefetch: da

# Forward către Cloudflare peste TLS

forward-zone:

name: “.”

forward-tls-upstream: da

forward-addr: 1.1.1.1@853

forward-addr: 1.0.0.1@853

# Porniți și activați

sudo systemctl enable unbound

sudo systemctl start unbound

# Setați sistemul să utilizeze resolverul local

# Editați /etc/resolv.conf:

nameserver 127.0.0.1

Cu prefetch: da, Unbound reîmprospătează frecvent înregistrările accesate înainte ca acestea să expire, astfel încât aproape niciodată nu experimentați o lipsă de cache rece.

Pasul 9: Remediați problemele DNS specifice browserului

Browserele au propriul comportament DNS care poate suprascrie setările sistemului de operare:

Chrome / Edge

- “DNS securizat” încorporat (DoH) poate suprascrie DNS-ul la nivel de sistem de operare. Verificați: Setări → Confidențialitate → “Utilizați DNS securizat.”

- Chrome își menține propriul cache DNS. Goliți-l la

chrome://net-internals/#dns→ “Goliți cache-ul gazdei.” - De asemenea, goliți grupurile de socket:

chrome://net-internals/#sockets→ “Goliți grupurile de socket.”

Firefox

- Firefox are propriul Resolver Recursiv de Încredere (TRR) care folosește implicit Cloudflare DoH pentru utilizatorii din SUA. Acest lucru ocolește complet setările DNS ale sistemului de operare.

- Verificați starea:

about:networking#dnspentru a vedea intrările DNS cache și care resolver este activ. - Pentru a dezactiva TRR: Setări → Confidențialitate și Securitate → DNS peste HTTPS → Dezactivat.

- Pentru a forța dezactivarea prin configurare:

about:config→ setaținetwork.trr.modela5.

Toate browserele

- Extensiile (blocatoare de reclame, instrumente de confidențialitate) pot intercepta și redirecționa DNS-ul. Testați în modul incognito/privat cu extensiile dezactivate.

- Dacă DNS funcționează prin

săpasaunslookupdar browserul este lent, problema este la nivel de browser — nu DNS-ul sistemului.

Pasul 10: Optimizați înregistrările DNS (Proprietarii de site-uri web)

Dacă gestionați un site web și DNS-ul său este lent pentru vizitatori, aceste optimizări se aplică:

Reduceți și curățați înregistrările

Eliminați înregistrările A, CNAME, TXT și MX neutilizate. Fiecare înregistrare suplimentară adaugă sarcină în timpul rezolvării. Auditați fișierul zonei DNS trimestrial.

Eliminați lanțurile CNAME

În loc de CNAME → CNAME → Înregistrare A, indicați domeniile direct la IP-ul final printr-o înregistrare A. Mulți furnizori DNS suportă, de asemenea, aplatizarea CNAME (numită și înregistrări ALIAS), care rezolvă lanțul pe server și returnează IP-ul într-o singură interogare.

Setați valori TTL adecvate

- Înregistrări stabile: Utilizați TTL-uri mai mari (3600–86400 secunde) pentru a maximiza beneficiile cache-ului.

- Înregistrări care se schimbă des: Utilizați TTL-uri de 300–600 secunde (5–10 minute).

- Evitați setarea TTL la 86400 (24 de ore) decât dacă înregistrarea nu se schimbă niciodată, deoarece acest lucru întârzie propagarea actualizărilor.

Considerații DNSSEC

DNSSEC adaugă verificarea semnăturii criptografice la răspunsurile DNS, prevenind otrăvirea cache-ului și falsificarea. Cu toate acestea, adaugă timp de procesare fiecărei căutări. Compromisul este o creștere marginală a latenței pentru o securitate semnificativ mai bună. Activați DNSSEC dacă securitatea este o prioritate; fiți conștienți că poate crește ușor timpii de rezolvare, în special pe serverele de nume autoritare mai lente.

Utilizați un furnizor DNS premium / CDN

DNS-ul gratuit de la registratorii de domenii este de obicei lent. Furnizorii DNS premium (Cloudflare, AWS Route 53, Dyn, DNS Made Easy) au infrastructură anycast masivă, distribuită global, proiectată pentru răspunsuri cu latență redusă. Un CDN precum Cloudflare sau Akamai are propria infrastructură DNS cu puncte de prezență distribuite global, reducând timpii de căutare pentru utilizatorii din întreaga lume.

Pasul 11: Reduceți domeniile terțe (Proprietarii de site-uri web)

Fiecare domeniu terț unic pe care site-ul dvs. îl încarcă necesită o căutare DNS separată. Acestea se adună rapid — un site care încarcă resurse de la 7 domenii externe poate acumula peste 1 secundă de timp DNS doar.

Cum să reduceți

- Auditați resursele externe: Utilizați DevTools al browserului (fila Rețea) sau WebPageTest pentru a identifica fiecare domeniu unic pe care site-ul dvs. îl apelează.

- Găzduiți local unde este posibil: Descărcați fonturi, scripturi și active terțe și găzduiți-le pe serverul dvs. de origine sau CDN. Acest lucru elimină complet căutările DNS ale acestora.

- Consolidați domeniile CDN: Utilizați un singur subdomeniu CDN în loc de mai multe gazde externe.

- Eliminați pluginurile și trackerele neutilizate: Fiecare plugin care încarcă JavaScript extern adaugă cel puțin o căutare DNS plus scriptul în sine.

Amânați JavaScript-ul necritic

JavaScript-ul terț încarcă adesea domenii externe suplimentare. Amânarea JS-ului necritic întârzie acele căutări DNS până după ce pagina principală se redă:

<!– Defer non-critical third-party scripts –>

<script src=”https://analytics.example.com/tracker.js” defer></script>

<!– Async for scripts that don’t depend on page load order –>

<script src=”https://ads.example.com/ad.js” async></script>

Utilizarea amâna sau asincron împiedică aceste scripturi să blocheze redarea paginii principale în timp ce le încarcă. Căutările DNS pentru aceste domenii încă se întâmplă, dar nu mai blochează utilizatorul să vadă conținutul.

Pasul 12: Implementați prefetching DNS (Dezvoltatori web)

Browserele moderne suportă preluare DNS și preconectare indicii de resurse care rezolvă DNS pentru domeniile terțe înainte ca utilizatorul să aibă nevoie de ele:

<!– DNS prefetch for non-critical third-party domains –>

<link rel=”dns-prefetch” href=”https://fonts.googleapis.com”>

<link rel=”dns-prefetch” href=”https://analytics.example.com”>

<!– Preconnect for critical third-party domains (DNS + TCP + TLS) –>

<link rel=”preconnect” href=”https://cdn.example.com”>

<link rel=”preconnect” href=”https://api.example.com”>

Utilizare preconectare pentru cele mai critice conexiuni (gestionează DNS + TCP + TLS) și preluare DNS pentru tot restul. Preconnect poate economisi 100–500 ms per conexiune, în timp ce DNS prefetch economisește 20–120 ms. Nu folosiți excesiv preconnect — fiecare deschide o conexiune care consumă resurse.

Tabel de referință rapidă pentru depanare

| Simptom | Cauza probabilă | Remediu |

|---|---|---|

| Toate site-urile se încarcă lent la prima vizită | Resolver DNS lent al ISP-ului | Schimbați la Cloudflare (1.1.1.1) sau Google (8.8.8.8). Reporniți routerul mai întâi. |

| Întârziere de 5 secunde înainte ca paginile să înceapă să se încarce | Întârzierea de revenire IPv6 | Dezactivați IPv6 pe adaptorul de rețea sau setați sistemul de operare să prefere IPv4. |

| Domeniu specific nu se rezolvă | Cache DNS învechit | Goliți cache-ul DNS pe sistemul de operare și browser. |

| DNS funcționează în terminal, dar browserul este lent | Suprascriere DoH a browserului sau interferență a extensiei | Verificați setările DNS securizat Chrome/Firefox. Testați în incognito cu extensiile dezactivate. |

| DNS lent doar când VPN-ul este conectat | Rutare DNS VPN | Configurați DNS personalizat în setările VPN sau verificați scurgerile DNS la dnsleaktest.com. |

| DNS lent intermitent cu antivirusul activ | Filtrare DNS antivirus | Dezactivați temporar protecția web. Adăugați excepții pentru serverele DNS dacă sunt mai rapide. |

| dig +trace arată un hop care durează >200 ms | Server de nume autoritar lent | Schimbați la un furnizor DNS cu arhitectură CDN sau utilizați aplatizarea CNAME. |

| Timpuri DNS mari în PageSpeed / WebPageTest | Prea multe domenii terțe | Adăugați indicii dns-prefetch / preconnect. Reduceți domeniile externe. Amânați JS-ul necritic. |

| DNS funcționează dar este intermitent lent | Servere de nume supraîncărcate sau adaptoare fantomă | Testați cu GRC DNS Benchmark. Eliminați adaptoarele de rețea fantomă. Luați în considerare un DNS secundar. |

| DNS lent doar din anumite regiuni | Distanța geografică | Utilizați un furnizor DNS cu anycast global (Cloudflare, Route 53). |

| Domeniile rețelei locale nu se rezolvă cu DoH activat | DoH ocolind DNS-ul local | Dezactivați DoH în browser sau configurați DNS împărțit. Utilizați DoT în schimb pentru întreprindere. |

| Paginile sunt lente după instalarea recentă a unui software | VPN/VM nou adăugat adaptor de rețea fantomă | Verificați Managerul de dispozitive pentru adaptoare fantomă. Eliminați configurațiile DNS învechite. |

César Daniel Barreto este un apreciat scriitor și expert în securitate cibernetică, cunoscut pentru cunoștințe aprofundate și capacitatea de a simplifica subiecte complexe de securitate cibernetică. Cu o vastă experiență în securitatea și protecția securitate a rețelelor și protecția datelor, contribuie în mod regulat cu articole perspicace și analize privind cele mai recente tendințe în domeniul securității cibernetice, educând atât profesioniștii, cât și publicul.