APT (avancerat ihållande hot)

21 augusti 2022 • César Daniel Barreto

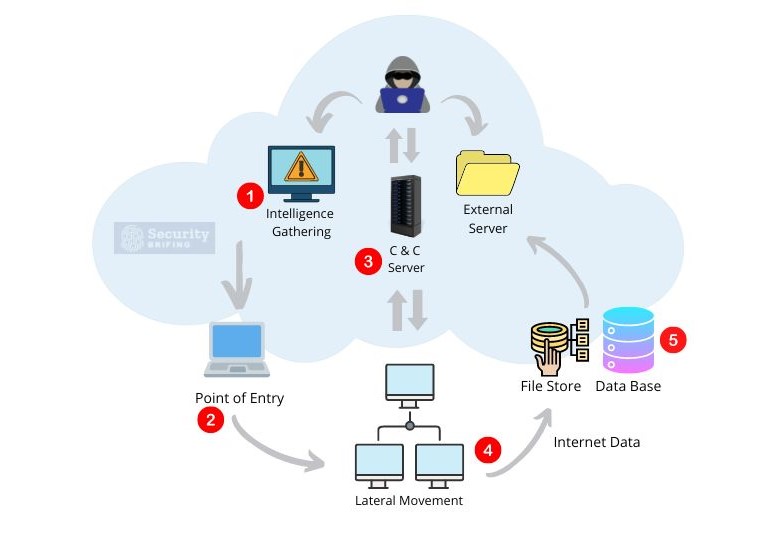

An APT attack is a type of cyberattack carried out by a motivated and well-resourced attacker, who aims to gain long-term access to a target’s network. The attack is carried out in several stages:

- Informationsinsamling: APT-angriparen samlar in information om målnätverket, ofta genom nätfiske-e-post, skadeprogramsbilagor och mjukvarusårbarheter.

- Inträdespunkt: Angriparen hittar ett sätt att komma in i systemet för att installera skadeprogram, med hjälp av tekniker som nätfiske-e-post eller utnyttjande av mjukvarusårbarheter.

- Kommando- och kontrollserver: Angriparen upprättar en kommunikationskanal med skadeprogrammet, vanligtvis genom en IP-adress belägen i ett annat land.

- Lateral rörelse: Angriparen får tillgång till flera maskiner i nätverket genom att utnyttja mjukvarusårbarheter och använda stulna inloggningsuppgifter.

- Dataöverföring: Angriparen stjäl data genom att exfiltrera den, vanligtvis genom att komprimera och kryptera den för att undvika upptäckt.

- Täcka spåren: Angriparen döljer sina spår, raderar filer, inaktiverar loggning eller använder andra metoder för att göra attacken svår att upptäcka.

Hur man genomför adekvat säkerhet mot avancerade hot

We’ve come to a turning point in security when organizations must accept that they will be hacked. It’s also fair to suppose that any critical systems linked to a network and then exposed to the Internet have already been compromised.

There are no assurances that any organization is free from the threat. It’s suitable for an organization to hope they won’t be hacked, but it makes sense to have detection precautions in place just in case. And when a breach occurs, it can be detected as soon as possible.

Det är avgörande att snabbt hitta problemet så att det inte händer igen.

Vår högsta prioritet är att hålla vårt företag flytande, och det bästa sättet att göra det är genom att upptäcka dataintrång tidigt och reagera snabbt för att minimera skadan. Tyvärr har de senaste händelserna visat att företag behöver göra mer för att se dessa kompromisser.

Förstå riskerna

Businesses should maintain the same level of caution regarding security as we do in our everyday lives. Would you eat a candy bar off the ground that someone else had already taken a bite of? Of course not! In the same way, businesses shouldn’t take unnecessary risks where they don’t know what could happen or how things could end up.

Tyvärr, när det kommer till cybersäkerhet, har dessa samma sunda förnuftskoncept ännu inte införts. Det är lika riskabelt att plocka upp och använda ett USB-minne som tappats på marken som att äta mat från golvet. Men de flesta har ännu inte lärt sig att inte göra det senare sedan barndomen. Och det är viktigt att utbilda människor om farorna i den digitala världen.

Focus on the organization’s vulnerabilities

We naturally focus on those threats that have the best chance of being exploited and inflicting a significant impact. Ten major vulnerabilities are more accessible to fix than 100 minor ones. Instead of improving one exposure at a time until it’s gone, many organizations make this mistake and hyperfocus on repairing one until it’s fixed rather than reducing many risks simultaneously.

This myopic vision creates a false sense of security and gives CISOs the impression that they’re doing their jobs when, in reality, they’re only making marginal improvements.

Additionally, when an organization’s security is breached, it’s not just the CISO’s job on the line. The whole company’s reputation is at stake. So, everyone in the organization needs to be up-to-date on the latest security threats.

And finally, even if a company has cyber security insurance, more is needed. The average data breach cost is $3.86 million, and that’s just the average! The total cost could be much higher depending on the size of the company and the type of data stolen.

Cybersecurity insurance only covers a fraction of the total cost and doesn’t contribute to improving the company’s security posture. So, even if a company has insurance, it’s still in its best interest to do everything it can to prevent a breach from happening in the first place.

Minska attackytan

Ett av de kritiska områdena för att förhindra APT-hot är att minska attackytan eller ta bort överflödiga komponenter som inte används. Rimliga härdningsprocedurer och solid konfigurationshantering är nyckeln till framgång.

Öppna portar och skript kan göra en organisation sårbar för säkerhetsintrång. Om dessa tjänster hackas kan konsekvenserna bli katastrofala. Men om en organisation använder tjänster inte för legitima ändamål och dessa tjänster komprometteras, har du all rätt att vara orolig.

Många framgångsrika APT-attacker har utnyttjat aktiverade funktioner men används inte för praktiska ändamål.

Organisationer kan förbättra sin säkerhet genom att minska antalet programvara, applikationer och systemfunktioner. Färre funktioner innebär färre möjligheter för angripare att hitta en väg in.

Var medveten om HTML-inbäddat e-postinnehåll

Organizations that use HTML-embedded content in their email are more susceptible to spear phishing attacks from APTs. While some people use the HTML features in an email to play with colours and backgrounds or embed content, most businesses don’t require HTML for their day-to-day operations.

Ibland skickar folk dig e-postmeddelanden med länkar i dem. Folk kanske klickar på länken och tror att den kommer att ta dem dit de vill gå. Men cyberbrottslingar har hittat ett sätt att dölja den faktiska destinationen i e-postens kod.

Om organisationer stängde av HTML-e-post skulle de stoppa många spjutfiskeattacker.

Öka användarnas medvetenhet

Många faror kommer in i ett nätverk på bedrägliga sätt, som att locka användaren att öppna en bilaga eller klicka på en länk de inte borde. Sessioner kan gå långt för att minska den totala exponeringen genom att begränsa de åtgärder en användare får utföra med lämplig medvetenhet.

Genomför beteenderankning

Often, sophisticated attackers use standard tactics to determine whether something is secure. Even though this method isn’t very reliable, it’s still widely used by innumerable assailants.

Attackers want to go undetected, so you must be careful about their actions. Many attackers try to look like regular traffic. They do this so they can get past security without being noticed. But once they’re inside, they show their true intentions. So you need to watch out for certain types of behavior and figure out if it looks more like a regular user or someone with evil motives.

Skapa en sandlådemiljö

En sandlåda är en isolerad testmiljö som gör det möjligt för användare att köra program eller köra filer utan att påverka resten av systemet.

En typisk affärsmiljö har många användare som behöver tillgång till olika applikationer och data. Men inte alla användare behöver tillgång till alla applikationer och data. De flesta användare behöver bara tillgång till en liten delmängd av applikationerna och data.

Genom att skapa en sandlådemiljö kan företag begränsa mängden data och applikationer som användare kan komma åt. En sandlåda kommer att minimera risken för ett dataintrång och minska effekten om ett intrång inträffar.

Dessutom kan sandlådor också hjälpa till att förhindra att skadeprogram sprids. Om en användare öppnar en fil som innehåller skadeprogram kommer skadeprogrammet att isoleras i sandlådan och kan inte infektera resten av systemet.

Implementera minst privilegium

Minst privilegium är en säkerhetsprincip som säger att användare endast ska ges den minsta nivån av åtkomst som krävs för att utföra sitt jobb.

Till exempel bör användare endast ges redigeringsåtkomst om de läser data från en databas. Genom att begränsa användare till den minsta nödvändiga åtkomstnivån kan företag minska risken för ett dataintrång.

Dessutom bör företag också överväga att implementera minst privilegium för applikationer. Om en applikation bara behöver läsa data från en databas bör du inte ge den skrivåtkomst. Genom att begränsa applikationer till den minsta nödvändiga åtkomstnivån kan företag ytterligare minska risken för ett dataintrång.

Secure the network’s outbound traffic

Eftersom utgående trafik mer sannolikt innehåller data som stulits från ett nätverk är det ännu viktigare att övervaka den. Genom att titta på utgående trafik kan du identifiera ovanlig aktivitet och vidta åtgärder för att förhindra att ditt företag skadas.

Förstå hur brottet fungerar

För att skydda din organisation från APT-attacker måste du förstå hur attackerna fungerar. Du måste också hålla dig uppdaterad om de senaste attackmetoderna för att förbereda ditt försvar.

Kontrollera slutpunkten

Angripare kan använda en slutpunkt för att komma in i ett nätverk, men deras huvudmål är vanligtvis att stjäla data. Om du vill skydda dina data och minimera effekten av en attack, fokusera på att säkra och övervaka slutpunkten.

Organisationer kan använda många olika tekniker för att kontrollera slutpunkten. En vanlig metod är att kräva tvåfaktorsautentisering (TFA) för alla användare. TFA säkerställer att endast auktoriserade användare kan komma åt data.

En annan metod är att använda applikationsvitlistning. Denna teknik tillåter endast godkända applikationer att köras på en slutpunkt. Genom att kontrollera vilka applikationer som får köras kan du minska risken för en attack.

Du kan också använda övervakningsverktyg för att kontrollera slutpunkten. Dessa verktyg kan hjälpa dig att upptäcka och svara på misstänkt aktivitet.

Implementera ett dataklassificeringssystem

Du måste ha en lämplig dataklassificeringsprocedur för att skydda ditt företag från APT:er. Ett data klassificeringssystem innebär att veta vilken information som är tillräckligt känslig för att kräva skydd. Ett av problemen med APT:er är att de ständigt försöker stjäla data från din organisation. Du kan inte stoppa allt från att lämna ditt företag, men att ha en lämplig dataklassificeringsprocedur hjälper dig att försvara dig mot dessa attacker.

Det bästa sättet att lagra dina data är på ett internetbaserat lagringsnätverk. Detta lagringsnätverk är mycket säkert och hjälper till att hålla dina data säkra. Det är också viktigt att endast tillåta nödvändig information att lämna företaget så att känsliga data förblir intakta.

Om du har två filer, en offentlig kunskap och den andra konfidentiell, är den konfidentiella filen i större risk eftersom folk kanske inte vet att den är hemlig. En organisation kan nu reglera och hantera informationsflödet med en dataläckageförebyggande (DLP) lösning som är nära kopplad till digital rättighetshantering (DRM).

Det finns flera steg i en lämplig dataklassificeringsprocedur:

1. Bestäm administratören

2. Specificera datatyperna

3. Kategorisera data

4. Ställ in säkerhetskontroller

5. Utbilda anställda i proceduren

6. Övervaka och granska proceduren

3. Bestäm värdet av data

4. Klassificera data

5. Skapa en policy

6. Utbilda anställda

7. Genomdriv policyn

8. Övervaka efterlevnad

En dataklassificeringsprocedur är en viktig del av varje säkerhetsplan. Genom att implementera en klassificeringsprocedur kan du hjälpa till att skydda ditt företag från APT:er.

Cybersäkerhet är avgörande. Organisationer kommer att fortsätta bli hackade, men vi kämpar fortfarande.

We can’t always stop every attack, but by being prepared and diligent, we can limit the damage that hackers can do.

César Daniel Barreto

César Daniel Barreto är en uppskattad cybersäkerhetsskribent och expert, känd för sin djupgående kunskap och förmåga att förenkla komplexa ämnen inom cybersäkerhet. Med lång erfarenhet inom nätverkssäkerhet nätverkssäkerhet och dataskydd bidrar han regelbundet med insiktsfulla artiklar och analyser om de senaste cybersäkerhetstrender och utbildar både yrkesverksamma och allmänheten.