Tấn công DDoS là gì? Hướng dẫn đầy đủ

Tháng 8 01, 2022 • bảo mật

Một cuộc tấn công Từ chối Dịch vụ Phân tán (DDoS) là một nỗ lực độc hại nhằm làm cho một dịch vụ trực tuyến không khả dụng bằng cách áp đảo nó với lưu lượng truy cập từ nhiều nguồn. Hướng dẫn này sẽ dạy bạn mọi thứ bạn cần biết về các cuộc tấn công DDoS, bao gồm cách phòng thủ chống lại chúng.

Tấn công DDoS là gì?

Một cuộc tấn công DDoS là một dạng hack bất hợp pháp trong đó một lượng lớn lưu lượng truy cập được hướng đến một máy chủ để ngăn mọi người truy cập các dịch vụ và trang web trực tuyến liên kết.

Có nhiều lý do tại sao mọi người có thể muốn khởi động một cuộc tấn công DDoS. Một số người có thể là khách hàng tức giận hoặc hacktivist muốn đánh sập máy chủ của một công ty chỉ để đưa ra tuyên bố. Những người khác có thể làm điều đó để giải trí hoặc để phản đối điều gì đó.

Mặc dù các cuộc tấn công DDoS có thể được sử dụng để đánh cắp từ một công ty, chúng chủ yếu là một mối lo ngại tài chính. Ví dụ, hoạt động internet của một công ty bị gián đoạn hoặc dừng lại bởi một đối thủ cạnh tranh để đánh cắp khách hàng. Một ví dụ khác là tống tiền, trong đó kẻ tấn công nhắm mục tiêu vào một công ty và cài đặt phần mềm độc hại hoặc ransomware trên máy chủ của họ trước khi yêu cầu họ trả một khoản tiền chuộc lớn để khắc phục thiệt hại.

Thật không may, các cuộc tấn công DDoS đã trở nên phổ biến hơn và mạnh mẽ hơn trong những năm gần đây khi internet ngày càng trở nên quan trọng đối với doanh nghiệp và cá nhân. Sự gia tăng của các thiết bị IoT cũng đóng một vai trò trong việc này, vì nhiều thiết bị này dễ bị hack và có thể được sử dụng để tạo ra các botnet tấn công.

Một cuộc tấn công DDoS hoạt động như thế nào?

Một cuộc tấn công DDoS xảy ra khi nhiều máy tính bị hack được sử dụng để gửi lưu lượng truy cập đến một trang web hoặc máy chủ, khiến trang web hoặc máy chủ khó hoạt động. Điều này có thể được thực hiện bằng cách điều khiển từ xa các máy tính này bằng một botnet, là một tập hợp các bot.

Sau khi thiết lập một botnet, kẻ tấn công có thể gửi lệnh từ xa đến từng bot để chỉ đạo một cuộc tấn công. Điều này có thể làm quá tải địa chỉ IP của mục tiêu với các yêu cầu, dẫn đến một cuộc tấn công từ chối dịch vụ trên lưu lượng truy cập thông thường.

Bởi vì mỗi bot là một thiết bị thực tế trên internet, có thể khó xác định liệu lưu lượng truy cập bất thường có được mong đợi hay không.

Cách nhận diện một cuộc tấn công DDoS

Điều khó khăn nhất về một cuộc tấn công DDoS là bạn không thể thấy bất kỳ dấu hiệu cảnh báo nào. Thông thường, các nhóm hack nổi tiếng sẽ đưa ra cảnh báo trước khi họ khởi động một cuộc tấn công, nhưng hầu hết các kẻ tấn công sẽ chỉ ra lệnh tấn công mà không có thông báo.

Mọi người có thể không luôn nói với bạn nếu họ không thích nội dung trên trang web của bạn. Họ có thể sợ nói bất cứ điều gì. Nhưng nếu có điều gì đó sai, họ sẽ nói với bạn. Họ có thể không nói với bạn ngay từ đầu, nhưng họ sẽ nói sau. Đó là vì mọi người thường không kiểm tra trang web của bạn như bạn làm. Bạn nghĩ mọi thứ đều ổn, nhưng đôi khi không phải vậy. Bạn cần cẩn thận vì đôi khi có những vấn đề mà bạn không thể thấy ngay từ đầu.

Tìm nguồn gốc của một cuộc tấn công Từ chối Dịch vụ Phân tán có thể khó khăn. Cuộc tấn công có thể kéo dài nhiều giờ và bạn có thể không thể dừng nó ngay lập tức. Điều này có nghĩa là bạn sẽ mất doanh thu và dịch vụ trong nhiều giờ.

Giảm thiểu một cuộc tấn công DDoS

Cách tốt nhất để bảo vệ trang web của bạn khỏi một cuộc tấn công DDoS là phát hiện nó càng sớm càng tốt. Nếu bạn nhận thấy bất kỳ dấu hiệu nào sau đây, điều đó có nghĩa là bạn đang bị tấn công DDoS:

- Tải chậm

- Máy chủ phản hồi với mã 503

- Thời gian TTL hết hạn

- Số lượng lớn bình luận spam

- Mạng đột ngột bị ngắt kết nối

- Có các mẫu lưu lượng truy cập điển hình, như tăng đột biến vào những giờ lẻ

Các loại tấn công DDoS phổ biến nhất

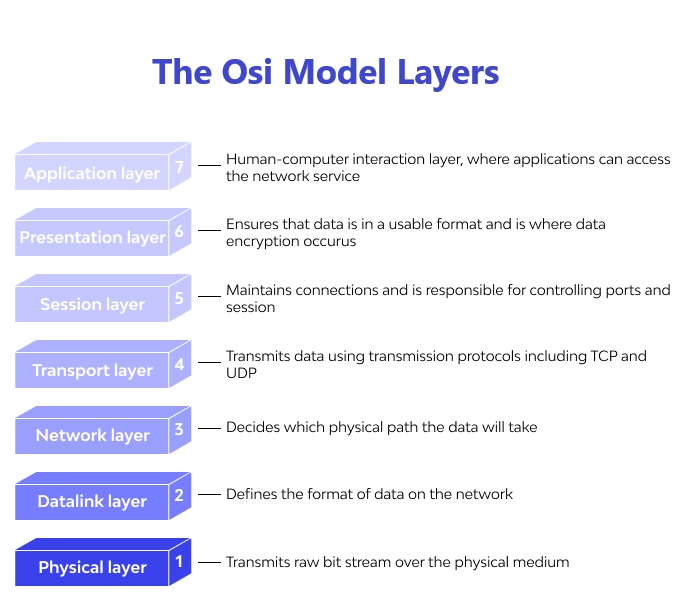

Các cuộc tấn công DDoS được tội phạm sử dụng để nhắm mục tiêu vào nhiều kết nối mạng khác nhau. Hiểu biết cơ bản về mạng là cần thiết để hiểu cách hoạt động của một số loại tấn công DDoS.

Một kết nối Internet có nhiều phần riêng biệt, còn được gọi là các lớp. Mỗi lớp có một mục đích cụ thể.

Mô hình OSI là một cách đồ họa để biểu diễn cách các phần khác nhau của một mạng được kết nối. Tuy nhiên, Internet hiện tại dựa trên một hệ thống đơn giản hơn gọi là TCP/IP. Mô hình OSI vẫn được sử dụng vì nó giúp mọi người thấy và hiểu cách mạng hoạt động và khắc phục bất kỳ vấn đề nào có thể xảy ra.

Có ba loại tấn công DDoS. Loại đầu tiên là khi một thiết bị bị quá tải với lưu lượng truy cập. Loại thứ hai là khi một mạng bị quá tải với lưu lượng truy cập. Loại thứ ba xảy ra khi một kẻ tấn công sử dụng nhiều hơn một vector tấn công để áp đảo mục tiêu của họ.

Tấn công lớp ứng dụng

Trải nghiệm người dùng bắt đầu khi một người lần đầu tiên liên hệ với internet. Các cuộc tấn công DDoS lớp ứng dụng ngăn phần mềm hoạt động để mọi người không thể xem bất kỳ nội dung nào. Máy chủ web thường bị nhắm mục tiêu trong các cuộc tấn công này, nhưng các chương trình khác như dịch vụ thoại SIP và BGP cũng có thể bị tấn công.

Giao thức TCP/IP có thể truyền dữ liệu giữa các thiết bị trên một mạng. Nhưng giao thức này rất dễ bị tấn công DDoS. Điều này có nghĩa là ai đó có thể tấn công thiết bị của bạn và ngăn nó hoạt động bằng cách gửi một lượng lớn dữ liệu cùng một lúc. Mặc dù một số người có thể cảm thấy khó chịu vì điều này, nhưng việc sử dụng một giao thức an toàn cho các giao dịch trực tuyến vẫn rất quan trọng. Sử dụng mã hóa cho giao tiếp bảo vệ cả hai bên khỏi bị chặn và nghe lén. Hầu hết các cuộc tấn công DDoS sử dụng ít gói dữ liệu hơn mỗi giây.

Cuộc tấn công này sẽ yêu cầu sử dụng giao thức cụ thể của ứng dụng bị nhắm mục tiêu, có thể liên quan đến các thủ tục bắt tay và tuân thủ. Các loại tấn công này sẽ chủ yếu được thực hiện bởi các thiết bị IoT không thể dễ dàng bị giả mạo.

Ví dụ về các cuộc tấn công DDoS ứng dụng

Tấn công HTTP flood

Đây là một máy chủ chấp nhận các yêu cầu từ nhiều máy tính khác nhau. Phương pháp này, giống như làm mới một trang web trên nhiều PC cùng một lúc, gửi nhiều yêu cầu HTTP đến máy chủ, làm quá tải nó. Cuộc tấn công có thể đơn giản hoặc phức tạp.

Một URL có thể được truy cập bằng cách sử dụng cùng một phạm vi địa chỉ IP tấn công, các trang giới thiệu và tác nhân người dùng. Điều này giúp kẻ tấn công dễ dàng tìm và sử dụng URL mục tiêu. Các biến thể phức tạp hơn có thể nhắm mục tiêu một loạt các URL sử dụng các trang giới thiệu và tác nhân người dùng khác nhau để truy cập chúng.

Tấn công giao thức

Một cuộc tấn công Flood Giao thức là một cuộc tấn công DDoS gửi nhiều lưu lượng truy cập đến một dịch vụ hoặc mạng, làm cho nó khó sử dụng. Khai thác các lỗ hổng trong ngăn xếp giao thức lớp ba và lớp bốn.

Các cuộc tấn công DDoS thường nhắm mục tiêu vào nhiều giao thức không an toàn, không được bảo vệ và không được bảo mật. Các cuộc tấn công DDoS thường nhắm vào các tiêu chuẩn giao tiếp Internet. Điều này là do nhiều hệ thống này được sử dụng trên toàn thế giới và rất khó để sửa đổi chúng nhanh chóng. Hơn nữa, vì nhiều giao thức có sự phức tạp vốn có ngay cả sau khi chúng được kiểm tra lại để giải quyết các lỗi hiện tại, các lỗ hổng mới xuất hiện cho phép các loại tấn công giao thức mới cũng như các cuộc tấn công mạng.

Ví dụ về các cuộc tấn công DDoS giao thức

(BGP) chiếm đoạt

Các dịch vụ dựa trên đám mây chứa nhiều thông tin có giá trị mà kẻ trộm dữ liệu muốn. Điều này là do họ có thể lấy thông tin hữu ích từ các dịch vụ này. Nếu có một vụ vi phạm dữ liệu từ một trong những nhà cung cấp này, nó có thể rất nguy hiểm. Ai đó có thể khởi động một cuộc tấn công DDoS chống lại một công ty sử dụng các giao thức cao hơn đám mây. BGP (Border Gateway Protocol) truyền đạt thông tin về không gian địa chỉ mạng.

Các bản cập nhật BGP được sử dụng để chia sẻ thông tin giữa các mạng. Nếu ai đó gửi một bản cập nhật giả, lưu lượng truy cập có thể đi đến một mạng khác. Điều này có thể tiêu tốn tài nguyên và làm cho mọi thứ bị tắc nghẽn. Nâng cấp lên một phiên bản BGP an toàn hơn sẽ tốn thời gian và chi phí vì hàng chục ngàn nhà điều hành mạng trên toàn thế giới sử dụng nó.

Tấn công SYN flood

Một cuộc tấn công TCP SYN Flood giống như một nhân viên cung cấp hàng nhận đơn đặt hàng từ phía trước cửa hàng.

Người lái xe nhận gói hàng, chờ xác nhận, và sau đó mang nó ra phía trước sau khi nhận được yêu cầu. Nhân viên nhận được nhiều yêu cầu giao hàng mà không có xác nhận cho đến khi họ không thể mang thêm bất kỳ lô hàng nào nữa. Điều này có thể khiến họ bị quá tải.

Trong cuộc tấn công này, kẻ tấn công gửi nhiều gói tin đến nạn nhân. Các gói tin có địa chỉ giả. Họ khai thác thủ tục bắt tay mà hai máy tính sử dụng để bắt đầu một kết nối mạng.

Mục tiêu của kẻ xâm nhập là cho phép càng nhiều nỗ lực kết nối càng tốt trước khi tắt các tài nguyên của nó.

Tấn công khối lượng lớn

Cuộc tấn công này nhằm sử dụng tất cả băng thông internet giữa mục tiêu và phần còn lại của thế giới. Dữ liệu được gửi đến mục tiêu theo một trong hai cách: khuếch đại hoặc một phương pháp khác để tạo ra lưu lượng truy cập lớn, chẳng hạn như yêu cầu từ một botnet.

Ví dụ về các cuộc tấn công khối lượng lớn

Khuếch đại DNS

Kẻ tấn công gửi các truy vấn nhỏ đến máy chủ DNS, nhưng máy chủ khuếch đại truy vấn thành một tải trọng lớn hơn nhiều làm sập máy chủ của nạn nhân. Loại tấn công này được gọi là một cuộc tấn công DDoS khuếch đại.

DNS Amplification là một loại tấn công mạng trong đó kẻ tấn công gửi tin nhắn đến mạng của nạn nhân bằng cách sử dụng các máy chủ DNS. Các gói tin có thể được khuếch đại, làm cho chúng khó bị chặn hơn.

DNS amplification là một cuộc tấn công trong đó ai đó lừa một bộ giải DNS gửi cho họ nhiều thông tin. Điều này xảy ra khi họ gửi một yêu cầu giả đến bộ giải DNS với một địa chỉ không thực. Vì có rất nhiều người làm điều này và có rất nhiều bộ giải DNS, mạng của nạn nhân có thể nhanh chóng bị quá tải.

Giảm thiểu một cuộc tấn công DDoS

Khi một cuộc tấn công DDoS xảy ra, mọi người thường bối rối. Nhiều hệ thống bảo mật không cung cấp thông tin chi tiết về lưu lượng truy cập đến. Điều duy nhất chắc chắn về một cuộc tấn công DDoS là các ứng dụng trực tuyến của khách hàng của bạn đã không thể truy cập được do một sự cố mạng. Vấn đề trở nên tồi tệ hơn nếu một thiết bị bảo mật tại chỗ bảo vệ mạng bị nhắm mục tiêu.

Sử dụng phần mềm cũ không an toàn nếu bạn có một máy tính sử dụng phần mềm cũ. Điều này là do có thể có các rủi ro bảo mật mà bạn không biết. Bạn cần cập nhật máy tính của mình thường xuyên với các bản vá và phần mềm mới nhất để khắc phục điều này. Tuy nhiên, điều này có thể khó khăn vì các lỗ hổng mới liên tục được phát hiện. Tin tặc có thể sử dụng các lỗ hổng này để hack máy tính của bạn và đánh cắp thông tin của bạn.

Một số kẻ tấn công có thể sử dụng một cuộc tấn công DDoS để đạt được mục tiêu của họ. Tuy nhiên, có một số trở ngại. Các giải pháp bảo mật tại chỗ không thể ngăn chặn một cuộc tấn công xảy ra. Trước khi cuộc tấn công đến một thiết bị lọc tại chỗ, các cuộc tấn công khối lượng lớn có thể làm tắc nghẽn đường ống internet đến và khiến ISP thượng nguồn bị quá tải và chặn tất cả lưu lượng truy cập đến, cắt đứt mạng mục tiêu khỏi Internet.

Cách phòng thủ chống lại các cuộc tấn công DDoS

Có nhiều cách để phòng thủ chống lại các cuộc tấn công DDoS. Điều quan trọng nhất là có một kế hoạch trước khi bạn bị tấn công.

Tăng băng thông

Đảm bảo rằng cơ sở hạ tầng lưu trữ của bạn có thể xử lý một lượng lớn lưu lượng truy cập là một trong những điều quan trọng nhất bạn có thể làm để bảo vệ mình khỏi các cuộc tấn công DDoS. Điều này có nghĩa là bạn nên lập kế hoạch cho các đột biến lưu lượng truy cập bất ngờ, có thể xảy ra khi ai đó hack vào trang web của bạn. Tuy nhiên, tăng băng thông không phải lúc nào cũng có nghĩa là bạn sẽ được bảo vệ khỏi các cuộc tấn công DDoS.

Khi bạn tăng băng thông, việc tấn công vào trang web của bạn trở nên khó khăn hơn đối với kẻ tấn công. Tuy nhiên, bạn có thể cải thiện bảo mật trang web của mình bằng cách sử dụng nhiều biện pháp khác nhau.

Thiết lập giảm thiểu DDoS ở mức máy chủ

Một số nhà cung cấp dịch vụ lưu trữ web có phần mềm giảm thiểu DDoS ở mức máy chủ. Chức năng này không phải lúc nào cũng có sẵn, vì vậy bạn nên hỏi nhà cung cấp dịch vụ lưu trữ web của mình nếu họ cung cấp nó. Nếu họ có, hãy tìm hiểu xem đó là một dịch vụ miễn phí hay có phí. Sự sẵn có của dịch vụ này phụ thuộc vào nhà cung cấp và gói lưu trữ.

Chuyển sang lưu trữ dựa trên đám mây

Lưu trữ dựa trên đám mây là một loại lưu trữ web sử dụng điện toán đám mây để cung cấp dịch vụ của nó. Lưu trữ dựa trên đám mây có thể mở rộng hơn và có thể đáng tin cậy hơn so với lưu trữ web truyền thống.

Một trong những lợi ích của lưu trữ dựa trên đám mây là nó có thể chống lại các cuộc tấn công DDoS tốt hơn. Điều này là do các nhà cung cấp đám mây có tài nguyên để hấp thụ và chuyển hướng các cuộc tấn công DDoS.

Giới hạn tốc độ

Giới hạn số lượng yêu cầu mà một máy chủ sẽ chấp nhận trong một khoảng thời gian nhất định có thể giúp ngăn chặn các cuộc tấn công từ chối dịch vụ. Giới hạn tốc độ có thể giúp ngăn chặn các công cụ lấy dữ liệu web khỏi đánh cắp thông tin và giảm các lần đăng nhập brute force, nhưng nó có thể không đủ để xử lý một cuộc tấn công DDoS tiên tiến một mình.

Sử dụng mạng phân phối nội dung (CDN)

Một CDN là một mạng lưới các máy chủ cung cấp nội dung cho người dùng dựa trên vị trí địa lý của họ. CDN có thể được sử dụng để cải thiện hiệu suất của các trang web và bảo vệ chúng khỏi các cuộc tấn công DDoS.

Khi bạn sử dụng một CDN, nội dung tĩnh của trang web của bạn được lưu trữ trên các máy chủ của CDN. Nội dung này sau đó được cung cấp cho người dùng từ máy chủ gần nhất với vị trí của họ. Một CDN có thể giúp cải thiện hiệu suất trang web của bạn và bảo vệ nó khỏi các cuộc tấn công DDoS.

Bạn có thể sử dụng nhiều CDN để cung cấp nội dung tĩnh của trang web của bạn từ các máy chủ khác nhau trên toàn thế giới. Điều này làm cho trang web của bạn đáng tin cậy hơn và mạnh mẽ hơn. Ngoài ra, sử dụng giải pháp Multi-CDN, bạn có thể tận dụng một mạng lưới các PoP được cung cấp bởi nhiều nhà cung cấp CDN.

Định tuyến blackhole

Định tuyến blackhole là một cách tuyệt vời cho các quản trị viên mạng để xử lý gần như bất kỳ vấn đề nào. Khi lọc blackhole được thực hiện mà không có các quy tắc phức tạp, một tuyến null được sử dụng để từ chối cả lưu lượng truy cập tốt và xấu.

Nếu một cuộc tấn công DDoS nhắm vào một máy chủ, nhà cung cấp dịch vụ Internet (ISP) có thể cố gắng ngăn chặn cuộc tấn công bằng cách chuyển hướng tất cả lưu lượng truy cập của trang web đến một black hole. Điều này không lý tưởng vì nó mang lại cho kẻ tấn công điều họ muốn: làm cho mạng không thể truy cập được.

Sử dụng tường lửa ứng dụng web (WAF)

Một WAF là một loại phần mềm bảo mật giúp bảo vệ các trang web khỏi các cuộc tấn công. WAF kiểm tra lưu lượng truy cập đến và chặn hoặc chuyển hướng các yêu cầu chứa mã độc.

Bạn có thể sử dụng một WAF để bảo vệ trang web của mình khỏi các cuộc tấn công DDoS. Tuy nhiên, bạn cần đảm bảo rằng WAF được cấu hình đúng cách. Nếu không, nó có thể chặn lưu lượng truy cập hợp pháp.

Giám sát mạng của bạn để phát hiện hoạt động bất thường

Bạn nên giám sát mạng của mình để phát hiện hoạt động bất thường. Điều này bao gồm việc giám sát sự gia tăng đột ngột trong lưu lượng truy cập và các yêu cầu kỳ lạ.

Nếu bạn nhận thấy bất kỳ hoạt động bất thường nào, bạn nên điều tra ngay lập tức. Nó có thể là dấu hiệu cho thấy trang web của bạn đang bị tấn công.

Tóm lại

Các cuộc tấn công DDoS có thể gây thiệt hại cho doanh nghiệp. Chúng có thể gây ra thời gian ngừng hoạt động, mất doanh thu và làm tổn hại đến danh tiếng của bạn.

Tuy nhiên, bạn có thể bảo vệ trang web của mình khỏi các cuộc tấn công DDoS bằng cách sử dụng nhiều biện pháp khác nhau, bao gồm giảm thiểu DDoS ở mức máy chủ, lưu trữ dựa trên đám mây, giới hạn tốc độ và sử dụng CDN. Bạn cũng nên giám sát mạng của mình để phát hiện hoạt động bất thường và điều tra bất kỳ hoạt động đáng ngờ nào ngay lập tức.

Bằng cách thực hiện các bước này, bạn có thể giúp đảm bảo rằng trang web của bạn có sẵn và có thể truy cập được cho người dùng của bạn, ngay cả khi đối mặt với một cuộc tấn công DDoS.

Câu hỏi thường gặp về tấn công DDoS

Các cuộc tấn công DDoS có thể phức tạp và đòi hỏi một mức độ chuyên môn kỹ thuật nhất định. Tuy nhiên, các dịch vụ cho thuê DDoS hiện nay làm cho việc khởi động một cuộc tấn công trở nên dễ dàng cho bất kỳ ai.

Mục tiêu của một cuộc tấn công DDoS là làm cho một trang web hoặc mạng không khả dụng. Kẻ tấn công làm điều này bằng cách áp đảo mục tiêu với lưu lượng truy cập hoặc yêu cầu.

Các cuộc tấn công DDoS có thể kéo dài hàng giờ hoặc thậm chí hàng ngày. Thời gian của cuộc tấn công phụ thuộc vào mục tiêu của kẻ tấn công và các tài nguyên có sẵn.

Các cuộc tấn công DDoS không thể đánh cắp thông tin. Tuy nhiên, các cuộc tấn công DDoS có thể được sử dụng để đánh lạc hướng sự chú ý của nhân viên IT trong khi một loại tấn công khác, chẳng hạn như vi phạm dữ liệu, được thực hiện.

Một VPN có thể giúp bảo vệ thiết bị của bạn khỏi các cuộc tấn công DDoS bằng cách ẩn địa chỉ IP của bạn để kẻ tấn công không thể định vị mạng của bạn. Tuy nhiên, nó sẽ không ngăn chặn hoàn toàn cuộc tấn công.

bảo vệ

admin là một biên tập viên cấp cao của Government Technology. Trước đây cô đã viết cho PYMNTS và The Bay State Banner, và có bằng Cử nhân Nghệ thuật sáng tác của trường Carnegie Mellon. Cô sống ở ngoại ô Boston.