Introduktion til OpenVPN

05. oktober 2022 • César Daniel Barreto

Internettet er lige så vigtigt som enhver anden offentlig tjeneste i dagens verden. Det første, alle tænker på, når de køber et nyt hjem eller åbner en virksomhed på en ny placering, er en pålidelig internetforbindelse, efterfulgt af elektricitet, opvarmning, affaldsindsamling og (men ikke nødvendigvis) en telefontjeneste.

Nogle hævder måske, at udtrykket “tredje verden” er forkert og fornærmende. Med programmer som “En bærbar computer pr. barn” og initiativer fra firmaer som Facebook og Google har mange såkaldte tredje verdenslande nu internetadgang uden rindende vand eller kloaksystemer.

Men med det gode kommer det dårlige. Mens alle kan oprette en hjemmeside, oprette en Facebook-konto eller åbne en Twitter-konto, gør ikke alle det med gode intentioner, hackere og kriminelle inkluderet. Når der er mange brugere, er der en øget risiko for, at nogen forsøger at udnytte systemet til personlig vinding.

OpenVPN er et open-source projekt, der startede i 2002 med det formål at skabe en fuldt udstyret SSL VPN-løsning. OpenVPN krypterer data sendt over netværk, hvilket er særligt vigtigt, når mange brugere er på det samme netværk.

Historien om aflytninger og hvordan de har udviklet sig over tid

Historisk set kunne man stole på, at en besked forblev uændret, hvis den blev leveret i et voksforseglet brev af en pålidelig person. Men efterhånden som tiden gik, blev det lettere at opsnappe korrespondance: Afsenderen kunne læse eller manipulere den, før den blev sendt videre.

Teknologiske fremskridt under Anden Verdenskrig gjorde det muligt for begge sider at beskytte deres data mere sikkert gennem eksempler som Enigma-maskinen og Navajo-kode-talere. Efter krigen brugte den amerikanske regering disse og andre teknikker til at beskytte sine oplysninger.

Efterhånden som tiden gik, og teknologien udviklede sig, var der behov for nye måder at holde data sikre på, og det er her, OpenVPN kommer ind. OpenVPN bruger en kombination af offentlig nøglekryptografi og SSL/TLS til nøgleudveksling. OpenVPN kan køre over User Datagram Protocol (UDP) eller Transmission Control Protocol (TCP). OpenVPN tilbyder mange funktioner, såsom tunneling af IPv4 eller IPv6 trafik, kørsel over en enkelt port og mere.

Community Edition & OpenVPN Tunneling Protocol

OpenVPN er tilgængelig i to versioner: OpenVPN Community Edition, som er gratis og open-source, og OpenVPN Tunneling Protocol, som er et kommercielt produkt.

OpenVPN Community Edition

OpenVPN er et open-source projekt, som alle kan bidrage til og kører under en GPL-licens. Opsætning af CE er gratis, hvis du er bekendt med Linux og kommandolinjegrænsefladen.

OpenVPN Community Edition er tilgængelig for download på OpenVPNs hjemmeside.

OpenVPN Tunneling Protocol

OpenVPN tunneling-protokollen bruger SSL-kryptering for at sikre, at dataene er beskyttet. Dette skyldes, at AES-256 kryptering anvendes, hvilket er en standard brugt af den amerikanske regering. Koden til revisioner er tilgængelig for alle. Dette betyder, at folk kan finde og rette sårbarheder. Derudover giver protokollen hurtigere forbindelser og kan komme forbi de fleste firewalls.

Andre fordele ved OpenVPN Tunneling Protocol inkluderer:

- Understøtter: Windows, macOS, Linux, iOS, Android

- Forbinder: Op til 5 enheder med hurtigere hastigheder med OpenVPN 2.4P

- Tunneling: OpenVPN tunneling-protokollen kan tunnelere gennem firewalls og NATs

- API: Brugervenlig API for udviklere

Hvad er en VPN?

En administrator kan forbinde nogle få pc'er på forskellige netværk for at skabe illusionen af, at de deler det samme lokale netværk. Maskinerne kan være i samme rum, på modsatte sider af verden eller bruge forskellige forbindelsestyper, såsom trådløse uplinks, satellit og opkaldsforbindelser.

Bogstavet “P” i VPN står for privatliv, så det virtuelle netværk kaldes en VPN. (VPN)-tunnelen refererer til netværkstrafik, der rejser gennem en VPN, mens al anden trafik omtales som uden for tunnelen.

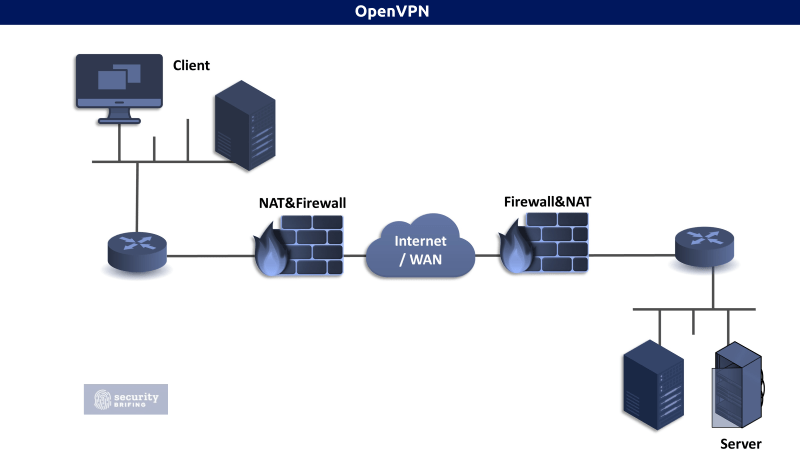

Den følgende graf viser, hvordan netværkstrafik rejser gennem flere sektioner af et netværk og internettet. Fordi HTTPS og SSH er mere sikre kommunikationsprotokoller, er det meget lettere at analysere denne type data. Nogen skal angribe netværkstrafikken for at bestemme, hvilken type forbindelse der etableres fra hvilken computer til hvilken server, selvom de kan ses.

Når en VPN bruges, er trafikken inde i tunnelen ikke længere identificerbar.

Hvilken trafik kan dirigeres gennem en VPN?

Det virtuelle private netværk (VPN) kan kryptere og tunnelere enhver type trafik, inklusive billeder, film, websurfing, e-mailing og sms'er. Nogle populære programmer, der bruger VPN'er, er:

Hæveautomater: Ved at bruge en VPN kan hæveautomater forbinde til banksystemer med øget sikkerhed.

Offentlig Wi-Fi: Offentlige Wi-Fi-netværk er potentielle arnesteder for sikkerhedsangreb. Ved at bruge en VPN kan du kryptere din trafik, så ingen kan snuse til dine data.

Hjemmenetværk: Du kan bruge en VPN til at forbinde til dit hjemmenetværk hvor som helst. Dette er især nyttigt, hvis du har et smart hjem med enheder, der skal være forbundet til dine hjemmenetværk, såsom et sikkerhedskamera eller et hjemmeautomatiseringssystem.

Omgåelse af landecensur: For folk, der bor i undertrykkende regimer, såsom Nordkorea eller Kina, er censur fra regeringsblokader et presserende problem. Den “Store Firewall of China” forhindrer borgere i at få adgang til omverdenen og få nyheder og information, der kunne inspirere til oprør—VPN'er giver en måde at komme uden om disse begrænsninger.

Virksomhedsnetværk: Virksomheder og andre organisationer kan bruge en VPN til at forbinde flere kontorlokationer eller endda hele datacentre. Ved at gøre dette kan de forbedre kommunikationen og samarbejdet mellem medarbejdere, samtidig med at de beskytter følsomme data.

GeoIP-tjenester: Flere websteder, inklusive Hulu, YouTube og Netflix, bruger GeoIP-databaser og andre optegnelser til at levere indhold baseret på placering. Du kan få adgang til materiale, der ikke er tilgængeligt i dit område, ved at “bounce” din computerforbindelse gennem en VPN-server tættere på den ønskede geografiske region. Derudover vil en VPN beskytte dig mod eventuelle juridiske sanktioner forbundet med at se forbudte film eller ophavsretligt beskyttede tv-programmer.

Den private tunnel er helt afskåret fra det offentlige internet. Selvom VPN'en selv rejser over internettet som på billedet ovenfor, vil enheder langs dens rute kun kunne se VPN-trafik; de vil ikke vide, hvad der bliver transmitteret inde i den sikre tunnel. Det er fordi en VPN ikke kun krypterer trafik inden i den, men også individuelle datastrømme fra andre brugere udenfor den. Med andre ord, selv hvis nogen var i stand til at opsnappe en af disse datastrømme, ville de ikke kunne dekode den, fordi VPN'en stadig ville kryptere den.

Routerne og firewalls på begge sider skaber tunnelen. Hvis du ikke tager særlige foranstaltninger for at kontrollere VPN-trafik, vil al netværkstrafik, der passerer gennem VPN-tunnelen, udelade eventuelle sædvanlige sikkerhedsforanstaltninger.

Datakryptering og godkendelse

VPN'er bruger kryptering og godkendelse for at forhindre andre i at se dine data. Kryptering gør dataene svære at forstå, og godkendelse sikrer, at kun de rigtige personer kan se dem.

Det første lag af sikkerhed er godkendelse, som verificerer, at kun autoriserede brugere kan få adgang til tjenesten. Dette kan gøres med certifikater for hver bruger eller et brugernavn og adgangskode. Derefter kan brugere etablere deres egne begrænsninger, såsom visse ruter eller firewall-indstillinger. Disse er generelt begrænset til en installation; dog kan de tilpasses.

For det andet skal vi beskytte kommunikationskanalen mere. For at gøre dette vil vi signere hver pakke, der sendes. Dette betyder, at hvert system vil verificere, at de VPN-pakker, det modtager, er korrekt signeret. Ved at autentificere pakker, der er blevet krypteret, kan et system spare processorkraft ved ikke at dekryptere pakker, der ikke opfylder godkendelseskriterierne. Hvis vi holder signeringsnøglerne sikre, forhindrer dette denial-of-service-angreb!

PPTP vs OpenVPN

Udviklet af Microsoft, er PPTP (Point-to-Point Tunneling Protocol) en af de ældste og mest almindelige VPN-protokoller. OpenVPN er lidt mere moderne og kan være mere sikker, hvis den er konfigureret korrekt.

OpenVPN bruger SSL/TLS til kryptering, den samme teknologi din webbrowser bruger til at oprette forbindelse til sikre websteder. OpenVPN er mere fleksibel og kan konfigureres til forskellige brugsscenarier, mens PPTP er meget nem at sætte op, men mindre fleksibel.

Selvom OpenVPN er mere sikker end PPTP, kan den være sværere at sætte op. Hvis du ikke er tryg ved at konfigurere en VPN, kan du overveje at bruge PPTP.

Hvordan bruger man OpenVPN?

For Windows-platforme

Først skal du downloade OpenVPN-klienten. Windows- og Mac-brugere kan finde den nyeste version, V3, her.

Efter du har installeret OpenVPN-klienten, skal du starte den og importere .ovpn-filen fra

Når du har installeret OpenVPN-klienten, skal du downloade en konfigurationsfil. Denne fil fortæller OpenVPN-klienten, hvordan den skal oprette forbindelse til VPN-serveren. Du kan få denne fil fra din VPN-udbyder.

Når du har downloadet konfigurationsfilen, skal du åbne den med OpenVPN-klienten. OpenVPN-klienten vil bede dig om dit brugernavn og adgangskode. Efter du har indtastet disse, vil OpenVPN-klienten oprette forbindelse til VPN-serveren.

OpenVPN kører nu i baggrunden. Du kan verificere dette ved at tjekke din IP-adresse. For at gøre dette, besøg whatismyip.com. Du bør se, at din IP-adresse er ændret.

For macOS-platforme

Hvis du bruger en Mac, kan du bruge OpenVPN-klienten til macOS. Den nyeste version kan downloades her.

Når du har installeret OpenVPN-klienten, skal du downloade en konfigurationsfil. Denne fil fortæller OpenVPN-klienten, hvordan den skal oprette forbindelse til VPN-serveren. Du kan få denne fil fra din VPN-udbyder.

Efter at have downloadet konfigurationsfilen, skal du åbne den med OpenVPN-klienten. OpenVPN-klienten vil bede dig om dit brugernavn og adgangskode. Efter du har indtastet disse, vil OpenVPN-klienten oprette forbindelse til VPN-serveren.

OpenVPN kører nu i baggrunden. Du kan verificere dette ved at tjekke din IP-adresse. For at gøre dette, besøg whatismyip.com. Du bør se, at din IP-adresse er ændret.

For Linux-platforme

Hvis du bruger Linux, kan du bruge OpenVPN-klienten til Linux. Den nyeste version kan downloades her.

Installation for Debian og Ubuntu

Hvis du bruger Debian eller Ubuntu, kan du installere OpenVPN med følgende kommando:

- Åbn Terminal ved at trykke på ctrl + alt + T

- Indtast følgende kommando i Terminal:

sudo apt install apt-transport-https. Indtast derefter root-adgangskoden. - Indtast følgende kommando:

sudo wget https://swupdate.openvpn.net/repos/openvpn-repo-pkg-key.pub. Dette vil downloade OpenVPN-repositorienøglen brugt af OpenVPN 3 Linux-pakkerne. - Indtast følgende kommando i Terminal:

sudo apt-key add openvpn-repo-pkg-key.pub - Indtast følgende kommando i Terminal:

sudo wget -O /etc/apt/sources.list.d/openvpn3.list https://swupdate.openvpn.net/community/openvpn3/repos/openvpn3-$DISTRO.list. Afhængigt af din Debian/Ubuntu-distribution skal du erstatte $DISTRO med det korrekte udgivelsesnavn fra tabellen nedenfor. - Indtast følgende kommando i Terminal:

sudo apt update - Indtast følgende kommando i Terminal:

sudo apt install openvpn3. Denne kode vil installere OpenVPN 3-pakken.

Installation ved hjælp af .ovpn-profil

Hvis du har en OpenVPN-profil (.ovpn-fil) fra din VPN-udbyder, kan du bruge denne profil til at oprette forbindelse til VPN-serveren.

- For at oprette en engangskonfigurationsprofil skal du indtaste følgende kommando i Terminal:

openvpn3 session-start --config ${MY_CONFIGURATION_FILE}. - Indtast følgende kommando i Terminal for at importere en konfigurationsfil og starte en VPN-session:

openvpn3 config-import --config ${MY_CONFIGURATION_FILE}. - For at etablere en ny VPN-forbindelse fra en importeret profil skal du bruge følgende kommando:

openvpn3 session-start --config ${CONFIGURATION_PROFILE_NAME}.

Installation for Red Hat Enterprise Linux eller Scientific Linux

Hvis du bruger Red Hat Enterprise Linux eller Scientific Linux 7, kan du installere OpenVPN med følgende kommando:

- Gå til søgefeltet og skriv “terminal.“

RHEL/CentOS 6:sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-6.noarch.rpmRHEL/CentOS 7:

sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-7.noarch.rpm

På RHEL 7 anbefales det også at aktivere de valgfrie, ekstra og HA-repositorier, da EPEL-pakker kan afhænge af pakker fra disse repositorier:sudo subscription-manager repos --enable "rhel-*-optional-rpms" --enable "rhel-*-extras-rpms" --enable "rhel-ha-for-rhel-*-server-rpms"RHEL/CentOS 8:

sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-8.noarch.rpmAktiver de nødvendige tjenester på Red Hat 8.codeready-builder-for-rhel-8-${ARCH}-rpms repository, da EPEL-pakker kan afhænge af pakker fra det: sudo ARCH=$( /bin/arch ) efterfulgt af sudo subscription-manager repos --enable "codeready-builder-for-rhel-8-${ARCH}-rpms"Derudover anbefales det for CentOS 8-brugere at aktivere PowerTools-repositoriet, da nogle EPEL-pakker kan afhænge af yderligere pakker fra det:

sudo dnf config-manager --set-enabled PowerTools - Installer først yum copr-modulet. For at gøre dette skal du køre følgende kommando:

sudo yum install yum-plugin-copr. - Tænd for OpenVPN 3 Copr-repositoriet med Copr-modulet aktiveret. For at gøre dette skal du bruge følgende kommando:

sudo yum copr enable dsommers/openvpn3 - Efter installation kan OpenVPN 3 Linux-klienten startes ved hjælp af følgende kommando:

sudo yum install openvpn3-client

OpenVPN er et kraftfuldt og fleksibelt værktøj, der kan bruges til at sikre din samlede internetforbindelse. Det er vigtigt at forstå det grundlæggende i, hvordan VPN'er fungerer, før du begynder at bruge en, men når du gør det, kan OpenVPN være en fantastisk måde at holde dine data sikre på.

César Daniel Barreto er en anerkendt cybersikkerhedsskribent og -ekspert, der er kendt for sin dybdegående viden og evne til at forenkle komplekse cybersikkerhedsemner. Med omfattende erfaring inden for netværks sikkerhed og databeskyttelse bidrager han regelmæssigt med indsigtsfulde artikler og analyser om de seneste cybersikkerhedstendenser og uddanner både fagfolk og offentligheden.