インターネットの隠された深層を探る:ディープ・ウェブを理解する

2023年2月12日 - セキュリティ

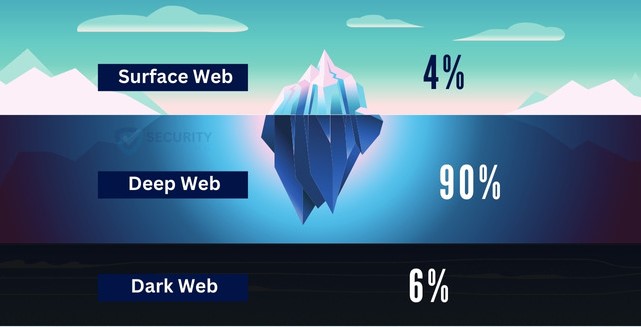

ディープ・ウェブとは、従来の検索エンジンではアクセスできないインターネットの巨大な部分である。検索エンジンにインデックスされておらず、Torソフトウェアのような特殊なツールを使用しなければアクセスできない情報、ウェブサイト、データベースで構成されている。ディープウェブには、裁判記録、学術論文、図書館データベース、政府情報など、インターネットの膨大な資料が含まれている。

ダーク・ウェブ

ダークウェブは、麻薬取引、個人情報の窃盗、銃器やその他の製品の違法取引などの犯罪行為との関連で有名なディープウェブのサブセクションである。ディープ・ウェブのこのセクションは、適切なツールでのみアクセス可能で、法執行機関だけでなく犯罪者にも利用されている。ディープ」と「ダーク」という言葉は、同じ意味ではないのに、同じ意味で使われることがある。ディープ・ウェブとは、検索エンジンにインデックスされないインターネットの検索不可能な部分のことであり、ダーク・ウェブとは、ディープ・ウェブのうち犯罪行為に関連する部分のことである。

なぜディープウェブとダークウェブを探索するのか?

匿名でインターネットを探索することには、いくつかの利点がある。特に、競合他社よりも先に顧客の行動に関する洞察を得ることで、競争力を高めようとする企業にとっては。ダークウェブでは、顧客の生の声を聞くことができ、そこから企業は、厳重に管理されフィルタリングされたクリアネットでは得られない重要な洞察を得ることができる。しかし、冒険心と予測不可能性によって定義されるダークウェブの倫理観は、データ主導のビジネス界に問題をもたらすかもしれない。

ディープ・ウェブの構造はサーフェス・ウェブとどう違うのか?

ディープ・ウェブで使われている言語システムTCP/IP(Transmission Control Protocol/Internet Protocol)は、サーフェス・ウェブで使われているものと似ている。このシステムにより、コンピュータはネットワーク・パケットの形でデータを転送することで、インターネット上で互いに通信することができる。この計測システムの最小単位はパケットで、ビット、バイト、キロバイト、メガバイト、ギガバイト、テラバイトで構成される。

TCPは大量のデータを管理しやすいパケットに圧縮し、IPはインターネットという広大なネットワークを介してパケットが目的地に到達するための目印として機能する。

オリジナルのTCP/IPシステムは4つのレイヤーで構成されていた:

- アプリケーション層

- トランスポート層

- インターネット層

- リンク層

インターネットとのやりとりは、アプリケーション・レイヤーと呼ばれる層を通じて行われる。このレイヤーは、同じウェブサイトであっても、異なる2つのウェブサイトであっても、近くにあっても遠くにあっても、異なるウェブサイト間の通信を支援します。ネットワーク層はこれらすべてのウェブサイトを接続し、リンク層はインターネットにアクセスするために使用する物理的な機器を表します。

サーフェス・ウェブとディープ・ウェブでは、ウェブサイトのリストの種類が異なる。サーフェスウェブ上のウェブサイトはDNSレジストリに登録されており、ChromeやFirefoxなどの一般的なウェブブラウザを使って簡単に見つけることができる。しかし、ディープ・ウェブ上のウェブサイトはDNSレジストリに表示されず、通常の方法では見つけることができない。

TORプロジェクトの起源

TORプロジェクトは、米国海軍研究所で始まった。1990年代、ポール・サイヴァーソン、デイヴィッド・ゴールドシュラグ、マイケル・リードが "オニオン・ルーティング "というアイデアを思いついた。その後、ロジャー・ディングルダインとニック・マシューソンがコンセプトを改良し、2002年9月20日にTORプロジェクトを正式に発足させた。電子フロンティア財団(EFF)は、さらに開発を進めるためにプロジェクトへの資金提供を続けた。

TORは当初、海外に駐留する軍人の身元を保護するために開発された。彼らの身元と居場所をさらに隠すため、TORは2003年10月に無料のオープンソース・ブラウザとして一般に公開された。その目的は、軍関係者を民間ユーザーの匿名トラフィックに紛れ込ませることだった。

Torネットワークの仕組みを理解する

Tor(オニオン・ルーター)は、ノードとも呼ばれる何千ものボランティア・ルーターで構成されるネットワークである。Torの機能は比較的単純だ。ユーザーのデータがTorを通して送信されると、宛先に到達するまでに少なくとも3回、暗号化される。これにより、ユーザーやクライアントの身元とアドレスが3回マスクされるため、追跡は不可能ではないにせよ、困難になる。

Torは、個々のユーザーだけでなく、ウェブサイト全体にも匿名性を提供し、Torrentファイルを共有したりダウンロードしたりするためのP2P(Peer to Peer)アプリケーションの設定を支援する。

それに参加するために、3種類のノードのいずれかを実行することができます: 中継リレー、出口リレー、または ブリッジ。

- Middle relays はデータを転送し、その速度を維持し、暗号化します。これらは見つけやすく、位置が隠されているため比較的安全に接続できます。

- 出口リレー は暗号化プロセスの最終停止点であり、ネットワーク上の誰もが見ることができる。ただし、ネットワーク上で違法行為が行われた場合、出口リレーの責任が問われる可能性があります。出口リレーを実行することは、趣味や個人的なコンピュータユーザーにはお勧めできません。違法行為のためにコンピュータが侵害された場合、警察がコンピュータを押収する可能性があるからです。

- Bridge relays は Tor ネットワーク上で公開されておらず、中国などの国々での検閲を回避するのに役立ちます。自宅で実行するのは安全と見なされており、中継リレーと似ています。

ダークネットへのアクセス

ダークネットにアクセスするには、Torブラウザのような特別なソフトウェアが必要だ。このブラウザは、通常の検索エンジンではインデックスされないウェブサイトを訪問するのに役立ち、プライバシーと匿名性を高めてくれる。

ダークネットにアクセスする前に、まず仮想プライベートネットワーク(VPN)を設定することを強くお勧めします。VPNの設定は、オンラインプライバシーとセキュリティを保護するために非常に重要です。VPNを使用すると、インターネットのトラフィックが暗号化され、他の人があなたのオンライン活動を監視することが難しくなります。つまり、インターネットサービスプロバイダー(ISP)は、あなたが訪れるウェブサイトやダークネットでアクセスするコンテンツを追跡することができません。

ダークネット・サーフィン

Torネットワークに接続したら、Torchのような検索エンジンを使って、あるいは手動で特定のウェブサイトのURLを入力して、ダークウェブでホストされているウェブサイトを検索することができる。ブラウザは、Flash、RealPlayer、QuickTimeなど、あなたのIPアドレスを明らかにするように操作される可能性のあるプラグインをブロックします。これにより、ウェブ閲覧中の個人情報の保護が容易になる。さらに、あなたのウェブトラフィックはすべてTorネットワークを通じて匿名化され、あなたを追跡することが不可能になります。

ダークウェブの検索エンジン

ダークウェブで情報を検索する場合、匿名で閲覧できる安全でプライベートな検索エンジンを使用することが不可欠です。また、必要な情報を素早く見つけることができるよう、高速で効率的な検索エンジンも必要です。

Torブラウザで使える最高のダークウェブ検索エンジンをいくつか紹介します:

- トーチ Torchは、TwitterやRedditのようなソーシャルメディアサイト、Torネットワーク上でホストされているウェブサイトを含む60以上の異なるプラットフォームからその結果をソース高速かつ効率的なダークウェブ検索エンジンです。キーワードのハイライトやフィルタリングオプションなどの高度な機能を提供し、探しているものを素早く簡単に見つけることができる。

- Not Evil: Not Evilは、キーワードやフレーズを使用して特定のコンテンツを検索できる、ユーザーフレンドリーなダークウェブ検索エンジンです。言語、地域、日付範囲、ファイルサイズなど、検索を絞り込み、必要な情報を迅速に見つけるためのさまざまなフィルターが備わっています。

- Ahmia: Ahmiaはフィンランドを拠点としたダークウェブ検索エンジンで、児童搾取などの違法行為に関連するコンテンツを見つけることに重点を置いています。機械学習と人間の知能を組み合わせて、従来の検索エンジンではアクセスできない正確で最新の結果を提供します。

- Grams検索エンジン: Grams検索エンジンはロシアで開発された検索エンジンで、ロシアで販売されている違法な商品、例えば薬物や武器に関する情報にアクセスするのを助けます。さまざまな市場からのリストを集約し、個々の市場を訪れる代わりに、1か所で全てのリストを簡単に閲覧できるようにします。

- Candle Light 検索エンジン: Candle Light は、違法なビジネス(薬物、武器、盗まれたクレジットカード情報を販売するビジネスなど)のリンクを提供することに特化したダークウェブ検索エンジンです。製品リストをインデックスするのではなく、これらのビジネスへのリンクを提供することに専念しており、第三者の追跡を心配する必要がないため、セキュリティが向上します。

法執行機関対ダークネット:進行中の戦い

法執行機関とダークネットは長い間、激しい攻防戦を繰り広げてきた。匿名性が高く、規制がないダークネットは、犯罪者が麻薬や武器の購入といった悪質な行為を行う人気の目的地となっており、法執行機関が犯罪者を捕まえることはますます難しくなっている。

その結果、これらの組織は、この謎めいたネットワーク上の犯人を追跡する際、独創的でなければならない。彼らは、その奥深くで起きている最も目立たない犯罪活動でさえも摘発するために、特別に設計された洗練された方法を採用している。

- 法執行機関がダークネット上の違法行為を取り締まる方法のひとつに、大量のデータを迅速かつ正確に分析できる高度な分析ツールの利用がある。これらのツールは、ユーザーの行動パターンを見つけるのに役立ち、不審な行動の兆候であったり、違法行為を行っている人同士のつながりであったりする可能性がある。

- 法執行機関が使用するもう一つの手法は、潜入捜査で、捜査官がダークネット内のさまざまなマーケットプレイスで買い手や売り手を装い、オンラインで違法行為に関与している人々に対する証拠を収集する。この種の作戦では、捜査官が他のユーザーから疑念を抱かれることなく環境に溶け込むことができる一方で、ネットワーク上で行われている犯罪行為に関連する逮捕や押収を行う前に、容疑者やターゲットとなりうる人物について十分な情報を収集する必要があるため、捜査官にはかなりのスキルと訓練が要求される。

- 最後に、ダークウェブ上のサイトにアクセスするために使われる最も一般的なブラウザであるTorのようなオンライン・ネットワークを通じて違法行為を行う人々を取り締まる法律を制定し始めた国もある。例えば、ヨーロッパの多くの国では現在、インターネット・サービス・プロバイダー(ISP)に対し、Torベースのサービスから来る不審なトラフィックを報告するよう求めている。

倫理と道徳

ダークウェブとは、麻薬取引やマネーロンダリングなどの違法行為に使われる、インターネットの暗黒の隠れた部分である。しかし、ダークウェブには独自の倫理観やモラルがあり、相互作用が支配されている。

ダークウェブの倫理を議論する際には、犯罪行為とプライバシーを求める人の両方を考慮しなければならない。ドラッグや武器の購入は法律違反で倫理に反すると主張する人もいれば、たとえ法律違反であってもプライバシーの権利を主張する人もいるだろう。

ビットコインなどの暗号通貨は、ダークウェブの取引を匿名化できるが、マネーロンダリングを助長するなど悪用される可能性もある。

犯罪行為との関連性を考えると、ダークウェブで行われる行為の道徳性に疑問を持たざるを得ない。匿名性は、抑圧の犠牲者や内部告発者に安全を提供するかもしれないが、組織犯罪やテロリズムを可能にする可能性もある。

専門家のコンセンサスが得られていないため、ダークウェブにおける「正しい」行動と「間違った」行動の定義に関する議論は今後も続くだろう。リスクがあるにもかかわらず、多くの人がプライバシー保護とサイバー犯罪回避のためにダークウェブを利用している。

ダークウェブ上での自分の行動の倫理を、個人のデジタル倫理に基づいて判断するのは、個々のユーザー次第である。

ダークネットの未来

ダークウェブの将来は不透明で、推測の余地がある。一方では、違法行為を取り締まる法執行機関や政府機関の取り組みが強化され、より安全で規制の厳しいダークウェブが生まれる可能性がある。他方では、プライバシーへの懸念やテクノロジーの利用が進むことで、違法行為の巣窟としてのダークウェブが拡大する可能性もある。

結論として

ダークウェブは、違法な用途とプライバシーを保護する用途の両方を持つ複雑なものである。その将来は不透明で、テクノロジーや様々な利害関係者の影響を受けている。安全なオンライン環境のためには、常に情報を得ることが重要です。

セキュリティ

ガバメント・テクノロジー誌のシニア・スタッフ・ライター。以前はPYMNTSとThe Bay State Bannerに寄稿し、カーネギーメロン大学でクリエイティブ・ライティングの学士号を取得。ボストン郊外に拠点を置く。