Begrijpen van toegangscontrolesystemen

07 oktober 2022 - César Daniel Barreto

Het uiteindelijke doel van elk beveiligingssysteem is om individuen en organisaties een gevoel van veiligheid te geven. Wanneer een groep volledige controle heeft over zijn bezittingen en ze zonder beperkingen kan gebruiken, ontstaat deze utopie. Mensen kunnen genieten van echte gemoedsrust wanneer ze zich geen zorgen hoeven te maken over het verlies van toegang of eigendom.

Voortdurend op de uitkijk staan voor nieuwe cyberaanvallen is een fulltime baan voor cyberbeveiligingsdeskundigen. Deze specialisten mogen hun waakzaamheid nooit laten verslappen, omdat er voortdurend nieuwe soorten cyberaanvallen worden ontwikkeld.

Beveiliging kan worden beschouwd als de mate waarin maatregelen worden genomen om te beschermen tegen mogelijke schade. Het doel voor elk bedrijf of elke organisatie zou zijn om het beveiligingsniveau van hun systeem hoog genoeg te houden zodat alleen geautoriseerd personeel toegang heeft, terwijl ze ook worden beschermd tegen externe bedreigingen zoals hackers die informatie proberen te stelen via cyberaanvallen.

Cyber- vs. fysieke beveiliging

De term "fysieke beveiliging" omvat de maatregelen die worden genomen om je eigendom te beschermen tegen diefstal of schade. Fysieke beveiliging kan bestaan uit hulpmiddelen zoals sloten en hekken en beleidsregels zoals achtergrondcontroles van werknemers. "Cyberveiligheidbeschrijft aan de andere kant de stappen die worden genomen om je te verdedigen tegen digitale bedreigingen. Cyberveiligheid omvat het beschermen van fysieke toegang tot apparaten en systemen die gegevens opslaan (zoals servers) en maatregelen met betrekking tot netwerkbeveiliging, informatie-toegang en controle van de gegevens van het systeem.

Om vandaag de dag veilig te zijn, moeten zowel fysieke als cyberbeveiliging samenwerken. Om ervoor te zorgen dat alles gedekt is, is het cruciaal om een uitgebreid beveiligingsplan te hebben dat alle beveiligingsaspecten omvat. Dit omvat ook een veilige infrastructuur (fysieke gebouwen, systemen, enz.).

We denken bij beveiliging van infrastructuur meestal aan fysieke structuren, zoals afsluitbare deuren of ramen. Er zijn echter veel meer aspecten betrokken bij het opzetten van een effectief beveiligingssysteem. Deze methoden omvatten over het algemeen een mix van cruciale beveiligingsmaatregelen die zijn bedacht en getest om te voldoen aan operationele en zakelijke eisen.

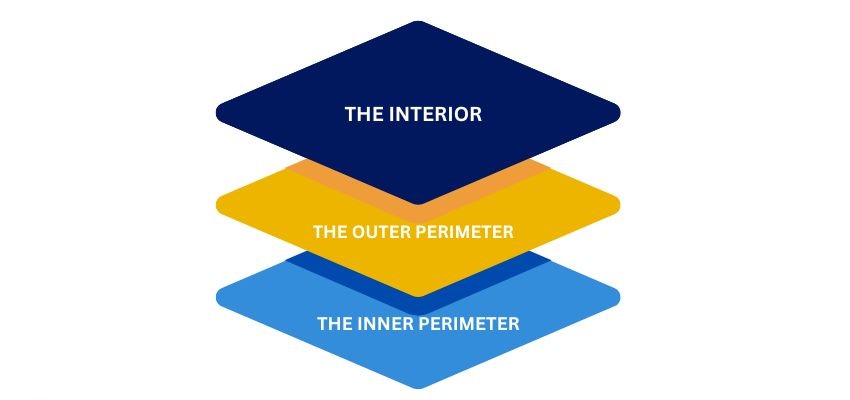

De drie lagen van fysieke toegangscontrole

Er zijn drie algemene lagen voor het ontwikkelen en implementeren van een strategie om een infrastructuurvoorziening te beveiligen.

- Het interieur Dit is de binnenste beschermingslaag, die het interieur van de structuur, het kantoor, het hokje enzovoort omvat dat binnen de binnenste en buitenste perimeter ligt.

- De buitenrand Dit is de ruimte rondom een beveiligd gebied. Om deze ruimte te beveiligen, moet je bepalen wie de wettelijke of fysieke grens mag overschrijden. Eigendomslijnen of de buitenmuren van een gebouw vormen bijvoorbeeld de buitenste omtrek van een complex.

- De binnenste perimeter Dit wordt vaak gedefinieerd door fysieke barrières zoals muren, deuren en ramen - buiten of binnen, afhankelijk van de context van de buitenste perimeter.

Een uitgebreid beveiligingsplan omvat alle drie de beveiligingsniveaus. De drie beveiligingslagen bestaan meestal uit verschillende technologieën die samenwerken om een effectieve oplossing voor fysieke beveiliging te vormen.

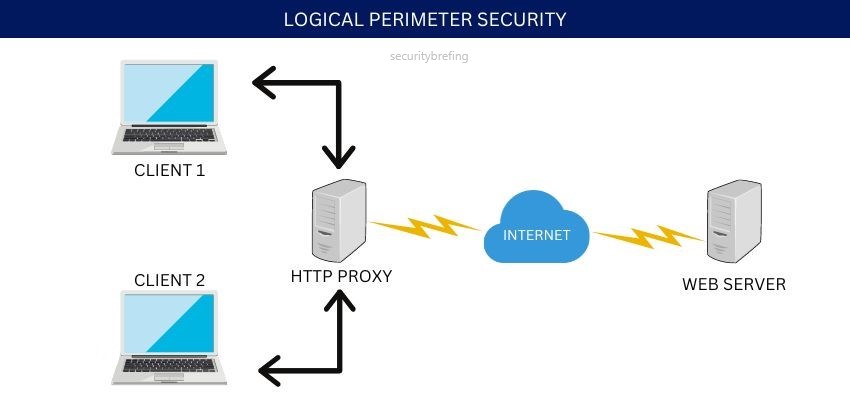

Logische perimeterbeveiliging

Naast de drie fysieke lagen is er ook nog de zogenaamde logische perimeterbeveiliging. Deze term heeft betrekking op de elektronische toegangscontroles die aanwezig zijn om systemen en gegevens te beschermen. Hieronder vallen wachtwoorden, gebruikers-ID's, encryptiesleutels en andere digitale middelen om informatie veilig te houden.

Natuurlijke toegangscontrolemethoden

Natuurlijke toegangscontrole houdt in dat natuurlijke ontwerpelementen worden gebruikt om de toegang tot een gebied te beperken of toe te staan, bijvoorbeeld het gebruik van een rivier als natuurlijke barrière ter bescherming tegen aanvallen vanaf de grond.

Territoriale versterking

Territoriale versterking maakt gebruik van structuren, systemen en beleid om een fysieke beveiligingsaanwezigheid te creëren en te handhaven. Dit kan bijvoorbeeld verlichting zijn om de zichtbaarheid van een gebied te vergroten of toegangscontrolemaatregelen zoals poorten en hekken.

Technologische toegangscontrolemethoden

Technologische toegangscontrole maakt gebruik van technologie om toegang tot een gebied te beperken of toe te staan. Inclusief CCTV-systemen, alarmsystemen en toegangscontrolesystemen.

Infrastructuurbeveiliging en -beheer zijn gebaseerd op drie basistypen subsystemen:

- Afschrikking

- Preventie

- Reactie

Afschrikking is gebaseerd op het idee dat als een indringer weet dat de kans groter is dat hij gepakt wordt, hij minder snel zal proberen een aanval uit te voeren.

Het doel van preventie is om het moeilijker te maken voor een indringer om toegang te krijgen tot het doelwit. Dit wordt gedaan door het moeilijker te maken om het doel te vinden, het moeilijker te maken om het doel te benaderen en het moeilijker te maken om het doel binnen te dringen.

Response systemen zijn ontworpen om een inbraak te detecteren en vervolgens actie te ondernemen om de aanvaller te stoppen en de schade die ze kunnen aanrichten te minimaliseren.

Een goed ontworpen beveiligingssysteem combineert alle drie deze subsystemen tot een effectief afschrik-, preventie- en reactiesysteem.

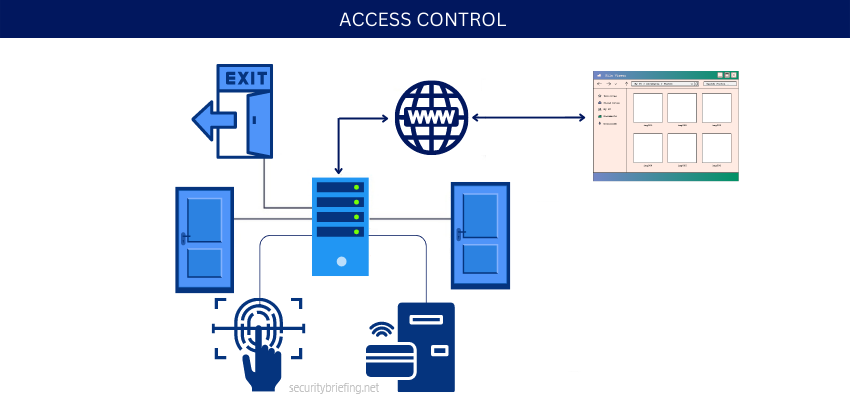

Toegangscontrole

De nummer één prioriteit voor beveiligingssystemen, waar de meeste experts het over eens zijn, is het voorkomen van indringers door middel van afschrikking. Delen van de infrastructuur kunnen worden beperkt zodat mensen zonder toestemming geen schade, vernieling of diefstal kunnen veroorzaken.

Egress, of het wettelijke recht om een faciliteit te verlaten, wordt gedefinieerd als de route die mensen gebruiken om een plaats binnen te gaan en te verlaten. Fysieke beveiliging kan worden gedefinieerd als ingress, wat verwijst naar de fysieke weg die iemand gebruikt om een locatie binnen te gaan en er op de juiste manier weer uit te komen.

In beveiligingstermen is een recht een wettelijk privilege of toestemming die aan iemand of een groep wordt verleend door een erkende autoriteit. Deze autoriteit kan een overheid, een wettelijk erkende overheidsinstantie of de eigenaar van een bedrijfsmiddel zijn. Wanneer onbevoegden toegang proberen te krijgen tot een goed waar ze geen rechten op hebben, worden ze indringers.

Bij toegangscontrole gaat het er dus om te controleren wie een bedrijfsmiddel kan binnenkomen, verlaten en weer binnenkomen. De toegang van onbevoegden tot essentiële bedrijfsmiddelen controleren is een cruciale beveiligingsstap die u kunt nemen.

Autorisatie

Autorisatie kan de eigendomslijn van het fysieke eigendom van de organisatie zijn of de voordeur van hun faciliteiten.

Het belangrijkste doel van een perimeter is om alleen personeel toe te laten. Er kunnen verschillende methoden worden gebruikt om dit te bereiken, zoals het planten van heggen rond de eigendomslijn of het plaatsen van zichtbare borden. Als een onbevoegd persoon probeert over te steken, wordt hij onmiddellijk tegengehouden door veiligheidsvoorzieningen zoals prikkeldraadversperringen met poorten en gewapende bewakers.

De meeste inspanningen op het gebied van toegangscontrole vinden plaats tussen de buiten- en binnengrenzen van een gebouw. Dit kan onder andere inhouden dat werknemers en gasten op strategische plaatsen parkeren en dat er gebruik wordt gemaakt van landschapsarchitectuur om mensen naar specifieke in- en uitgangen te leiden en ze weg te houden van andere mogelijke in- en uitgangen.

Dit betekent ook dat je je huis veilig moet houden voor indringers. Je kunt dit doen door fysieke barrières te gebruiken, zoals muren, ramen en deuren. Deze barrières zorgen ervoor dat mensen niet te dicht bij je huis komen en helpen jou en je gezin te beschermen.

Interieurbeveiliging is de beveiliging van mensen en dingen in een gebouw of gebied. Dit omvat het in de gaten houden van de mensen en ook het gebruik van machines om iedereen die zonder toestemming binnenkomt in de gaten te houden, te volgen en op te sporen. Dit systeem registreert ook wat er in het gebied gebeurt, zodat we kunnen zien of iemand de regels overtreedt. Doordat zowel mensen als machines samenwerken, is dit type beveiliging zeer effectief.

Veiligheidsbeleid

Een goed beveiligingsbeleid dat uitlegt hoe beveiliging op elk niveau werkt, is van fundamenteel belang. Bedrijven en organisaties moeten een uitgebreid beveiligingsbeleid opstellen waarin wordt uitgelegd wie toegang heeft tot verschillende bedrijfsmiddelen en wat ze ermee mogen doen. Op deze manier weet iedereen wat hij moet doen om alles veilig te houden.

Bedrijven en organisaties kunnen hun werknemers en apparatuur beschermen tegen ongelukken door deze extra maatregelen te nemen. Ze kunnen voorkomen dat mensen die niet bevoegd zijn om in bepaalde gebieden te zijn, schade veroorzaken door een toegangscontrolesysteem op te zetten met beperkingen voor waar werknemers mogen komen.

Als een vertegenwoordiger bijvoorbeeld per ongeluk koffie morst op een van de productieservers in de technische afdeling, zou dat een grote ramp zijn.

Bedrijven moeten een duidelijk beveiligingsbeleid ontwikkelen dat geautoriseerde mensen toegang geeft tot bepaalde bedrijfsmiddelen, terwijl ongeautoriseerde mensen geen toegang krijgen tot diezelfde bedrijfsmiddelen.

De vitale rol van toegangscontrole in cyberbeveiliging

In de digitale wereld is toegangscontrole net zo essentieel als in de fysieke wereld. Bedrijven moeten mensen die proberen hun netwerken binnen te dringen authentiseren en beperken welke gebruikers toegang hebben tot gevoelige gegevens of delen van het netwerk om zich te verdedigen tegen externe gevaren. Je wilt niet dat iemand inbreekt in je huis of kantoor, en je wilt niet dat zulke individuen toegang krijgen tot je computersystemen. Hackers kunnen kritieke informatie verkrijgen, zoals klantgegevens of handelsgeheimen, en grote schade aanrichten aan je bedrijf.

Er zijn twee soorten toegangscontrole in de digitale wereld:

- Fysiek

- Logisch

Fysieke controles voorkomen dat gebruikers toegang krijgen tot kantoren, werkstations en hardware, terwijl logische controles kritieke cybermiddelen beschermen. Beide zijn belangrijk voor cyberbeveiliging; beide gaan uit van de veronderstelling dat mensen die proberen binnen te komen onbekend zijn totdat het systeem dit kan bevestigen aan de hand van hun ID, dat is de gebruikersnaam, het e-mailadres of het MAC-adres, waarmee ze worden geïdentificeerd wanneer ze om toegang vragen.

Identificatie en verificatie

Toegangscontrole zorgt ervoor dat alleen bevoegde personen toegang krijgen tot systemen en gegevens kunnen bekijken. Om dit te kunnen doen, moeten bedrijven gebruikers kunnen identificeren en authenticeren. Identificatie is het proces waarbij wordt bepaald wie toegang vraagt, terwijl authenticatie bevestigt dat de gebruiker is wie hij beweert te zijn.

Er zijn drie soorten identificatiemethoden:

- Iets wat je weet

- Iets dat je hebt

- Iets dat je bent

Iets dat je weet, zoals een wachtwoord of PIN-code; iets dat je hebt, zoals een fysiek token of keycard; en iets dat je bent, zoals je vingerafdruk of irisscan. De eerste twee kunnen verloren gaan of gestolen worden, dus biometrie is de veiligste vorm van identificatie.

Er zijn vier soorten authenticatie:

- Enkele factor

- Twee-factor

- Drie-factor

- Multi-factor

Single-factor authenticatie gebruikt slechts één type identificatie, zoals een wachtwoord. Authenticatie met twee factoren voegt een tweede laag toe, zoals een beveiligingscode die naar je telefoon wordt gestuurd. Drie-factor authenticatie voegt een derde laag toe, zoals een vingerafdrukscan. Multi-factor authenticatie combineert twee of meer van deze methoden.

Software-entiteiten

In een toegangscontrolesysteem is een subject een entiteit die toegang kan vragen tot een bron, terwijl een object een entiteit is die de bron opslaat of levert. In de meeste gevallen zijn subjecten gebruikers en objecten bestanden, programma's of apparaten. Subjecten kunnen echter ook processen of threads zijn die toegang vragen tot een object, en objecten kunnen Active Directory-objecten zijn, zoals gebruikers, groepen of computers.

Er zijn drie soorten software-entiteiten in een toegangscontrolesysteem:

- Gebruikers

- Objecten

- Processen

Een gebruiker is een mens die interactie heeft met het systeem, terwijl een object iets is dat het systeem gebruikt of manipuleert, zoals een bestand. Een proces is een reeks instructies die een computer uitvoert.

Cyberbeveiligingsprofessionals moeten in staat zijn om te bepalen welke gebruikers, objecten en processen toegang moeten hebben tot welke bronnen, en ze moeten in staat zijn om de juiste controles te implementeren om ervoor te zorgen dat alleen geautoriseerde personen toegang kunnen krijgen.

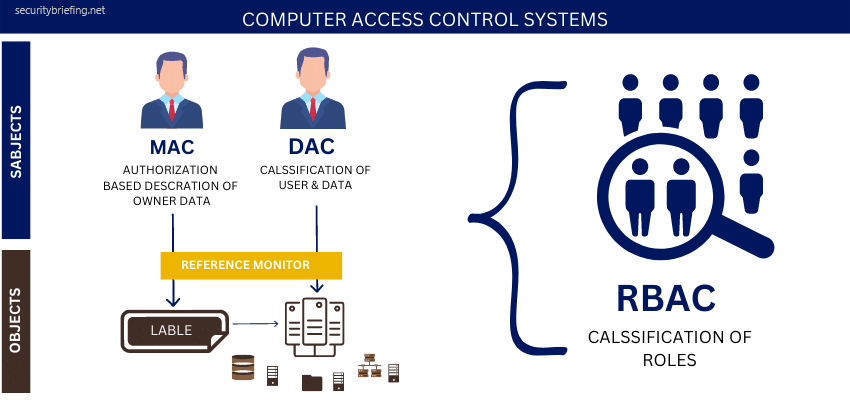

Toegangscontrolesystemen voor computers

Er zijn vele soorten toegangscontrolesystemen voor computersystemen. De meest voorkomende zijn echter Rolgebaseerde toegangscontrole (RBAC), Discretionaire toegangscontrole (DAC), Verplichte toegangscontrole (MAC) en (HBAC) Hostgebaseerde toegangscontrole.

RBAC - is het eenvoudigste model en wijst rollen toe aan gebruikers. Een manager zou bijvoorbeeld toegang hebben tot bestanden die nodig zijn om zijn werk te doen, maar hij zou geen toegang hebben tot gevoelige werknemersinformatie. Dit type systeem is eenvoudig te implementeren en te onderhouden, maar het is niet erg flexibel.

DAC - is iets complexer, omdat het toegangsrechten toekent aan individuele gebruikers. Dit betekent dat elke gebruiker zijn eigen set machtigingen heeft, die kan worden aangepast aan zijn behoeften. Dit type systeem is flexibeler dan RBAC, maar het is ook moeilijker te beheren.

MAC - is het meest complexe type toegangscontrolesysteem. Het gebruikt een beveiligingslabel om de gevoeligheid van gegevens te definiëren en te bepalen wie ze mag zien. Dit type systeem is erg veilig, maar ook moeilijk te implementeren en te onderhouden.

HBAC is een hybride van de andere drie soorten toegangscontrolesystemen. Het gebruikt zowel rollen als permissies om de toegang tot gegevens te controleren. Dit type systeem is flexibeler dan RBAC en MAC, maar het is ook moeilijker te beheren.

Welk type toegangscontrolesysteem je ook kiest, het is belangrijk om te onthouden dat ze allemaal ontworpen zijn om je gegevens en je bedrijf te beschermen. Kies het systeem dat het beste past bij je behoeften en zorg ervoor dat je het op de juiste manier implementeert.

Toegangscontrole is van vitaal belang voor zowel fysieke als digitale beveiliging. Door de verschillende soorten toegangscontrolesystemen te begrijpen, kunt u de juiste kiezen voor uw behoeften en ervoor zorgen dat uw bezittingen veilig zijn.

César Daniel Barreto is een gewaardeerd schrijver en expert op het gebied van cyberbeveiliging, die bekend staat om zijn diepgaande kennis en zijn vermogen om complexe onderwerpen op het gebied van cyberbeveiliging te vereenvoudigen. Met zijn uitgebreide ervaring in netwerk beveiliging en gegevensbescherming draagt hij regelmatig bij aan inzichtelijke artikelen en analyses over de nieuwste cyberbeveiligingstrends, waarmee hij zowel professionals als het publiek voorlicht.