การทำความเข้าใจระบบควบคุมการเข้าถึง

7 ตุลาคม 2022 • ซีซาร์ แดเนียล บาร์เรโต

เป้าหมายสูงสุดของระบบรักษาความปลอดภัยคือการมอบความปลอดภัยให้กับบุคคลและองค์กร เมื่อกลุ่มสามารถควบคุมทรัพย์สินของตนได้อย่างสมบูรณ์และสามารถใช้ทรัพย์สินเหล่านั้นได้โดยไม่มีข้อจำกัด สังคมอุดมคติก็จะเกิดขึ้น ผู้คนจะรู้สึกสบายใจอย่างแท้จริงเมื่อไม่ต้องกังวลว่าจะสูญเสียสิทธิ์การเข้าถึงหรือการเป็นเจ้าของ

การคอยจับตาดูการโจมตีทางไซเบอร์รูปแบบใหม่ ๆ อยู่เสมอถือเป็นงานประจำของผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ ผู้เชี่ยวชาญเหล่านี้จะไม่ละเลยความระมัดระวัง เนื่องจากมีการโจมตีทางไซเบอร์รูปแบบใหม่ ๆ เกิดขึ้นอย่างต่อเนื่อง

ความปลอดภัยสามารถพิจารณาได้ว่าเป็นระดับที่มีการดำเนินมาตรการเพื่อป้องกันความเสียหายที่อาจเกิดขึ้น เป้าหมายสำหรับบริษัทหรือองค์กรใด ๆ ก็คือการรักษาระดับความปลอดภัยของระบบให้สูงพอเพื่อให้เฉพาะบุคลากรที่ได้รับอนุญาตเท่านั้นที่สามารถเข้าถึงได้ ในขณะเดียวกันก็ป้องกันพวกเขาจากภัยคุกคามภายนอก เช่น แฮกเกอร์ที่อาจพยายามขโมยข้อมูลผ่านการโจมตีทางไซเบอร์.

การรักษาความปลอดภัยทางไซเบอร์และทางกายภาพ

คำว่า “ความปลอดภัยทางกายภาพ” ครอบคลุมมาตรการที่ใช้เพื่อปกป้องทรัพย์สินของคุณจากการโจรกรรมหรือความเสียหาย ความปลอดภัยทางกายภาพ อาจรวมถึงเครื่องมือต่างๆ เช่น กุญแจและประตู และนโยบายต่างๆ เช่น การตรวจสอบประวัติพนักงานความปลอดภัยทางไซเบอร์” ในทางกลับกัน อธิบายขั้นตอนที่ดำเนินการเพื่อป้องกันภัยคุกคามทางดิจิทัล ความปลอดภัยทางไซเบอร์ รวมถึงการป้องกันการเข้าถึงทางกายภาพไปยังอุปกรณ์และระบบที่เก็บข้อมูล (เช่น เซิร์ฟเวอร์) และมาตรการที่เกี่ยวข้องกับความปลอดภัยของเครือข่าย การเข้าถึงข้อมูล และการควบคุมข้อมูลของระบบ.

ในปัจจุบัน การจะรักษาความปลอดภัยได้นั้น จำเป็นต้องทำงานร่วมกันทั้งด้านความปลอดภัยทางกายภาพและทางไซเบอร์ เพื่อให้แน่ใจว่าทุกอย่างได้รับการครอบคลุม จึงจำเป็นอย่างยิ่งที่จะต้องมีแผนรักษาความปลอดภัยที่ครอบคลุมทุกแง่มุมของความปลอดภัย ซึ่งรวมถึงการสร้างความมั่นใจว่าโครงสร้างพื้นฐาน (อาคารทางกายภาพ ระบบ ฯลฯ) จะปลอดภัย

เรามักจะคิดถึงความปลอดภัยของโครงสร้างพื้นฐานในแง่ของโครงสร้างทางกายภาพ เช่น ประตูหรือหน้าต่างที่สามารถล็อกได้ อย่างไรก็ตาม ยังมีอีกหลายแง่มุมที่เกี่ยวข้องกับการสร้างระบบรักษาความปลอดภัยที่มีประสิทธิภาพ โดยทั่วไป วิธีการเหล่านี้ประกอบด้วยมาตรการรักษาความปลอดภัยที่สำคัญหลายอย่างที่ออกแบบและทดสอบแล้วเพื่อตอบสนองความต้องการด้านปฏิบัติการและองค์กร

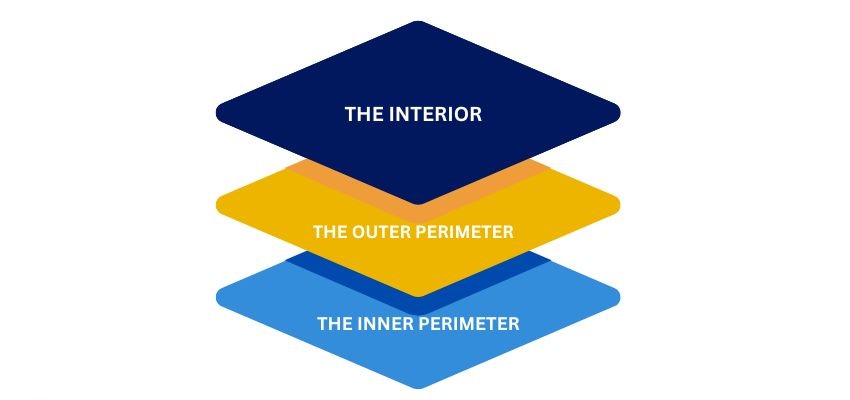

การควบคุมการเข้าถึงทางกายภาพสามชั้น

มี 3 ชั้นทั่วไปในการพัฒนาและการนำกลยุทธ์มาใช้เพื่อรักษาความปลอดภัยสินทรัพย์โครงสร้างพื้นฐาน

- ภายใน นี่เป็นชั้นการป้องกันที่อยู่ชั้นในสุด ซึ่งรวมถึงส่วนภายในโครงสร้าง สำนักงาน คอกกั้น ฯลฯ ที่อยู่ภายในขอบเขตด้านในและด้านนอก

- รอบนอก นี่คือพื้นที่โดยรอบบริเวณที่ปลอดภัย หากต้องการรักษาความปลอดภัยให้กับพื้นที่นี้ คุณจะต้องควบคุมว่าใครสามารถข้ามเส้นแบ่งทางกฎหมายหรือทางกายภาพที่กำหนดขอบเขตของพื้นที่ได้ ตัวอย่างเช่น เส้นแบ่งเขตทรัพย์สินหรือผนังภายนอกของอาคารจะต้องสอดคล้องกับขอบเขตภายนอกของอาคารชุด

- เส้นรอบวงด้านใน มักกำหนดโดยสิ่งกีดขวางทางกายภาพ เช่น กำแพง ประตู และหน้าต่าง ทั้งภายนอกและภายใน ขึ้นอยู่กับบริบทของขอบเขตภายนอก

แผนความปลอดภัยที่ครอบคลุมจะครอบคลุมระบบรักษาความปลอดภัยทั้งสามระดับ โดยทั่วไป ระบบรักษาความปลอดภัยทั้งสามระดับจะประกอบด้วยเทคโนโลยีต่างๆ มากมายที่ทำงานร่วมกันเพื่อสร้างโซลูชันการป้องกันทางกายภาพที่มีประสิทธิภาพ

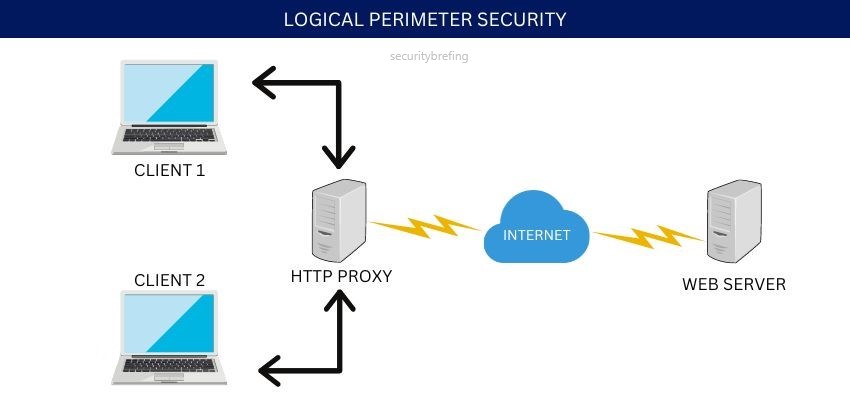

การรักษาความปลอดภัยปริมณฑลเชิงตรรกะ

นอกเหนือจากชั้นกายภาพสามชั้นแล้ว ยังมีสิ่งที่เรียกว่าการรักษาความปลอดภัยขอบเขตเชิงตรรกะอีกด้วย คำนี้ครอบคลุมถึงการควบคุมการเข้าถึงทางอิเล็กทรอนิกส์ที่ใช้เพื่อปกป้องระบบและข้อมูล ซึ่งรวมถึงรหัสผ่าน รหัสผู้ใช้ คีย์การเข้ารหัส และวิธีการดิจิทัลอื่นๆ ที่ใช้ในการรักษาข้อมูลให้ปลอดภัย

วิธีการควบคุมการเข้าถึงแบบธรรมชาติ

การควบคุมการเข้าถึงตามธรรมชาติเกี่ยวข้องกับการใช้องค์ประกอบการออกแบบตามธรรมชาติเพื่อจำกัดหรืออนุญาตการเข้าถึงพื้นที่ เช่น การใช้แม่น้ำเป็นสิ่งกั้นตามธรรมชาติเพื่อป้องกันการโจมตีจากภาคพื้นดิน

การเสริมกำลังดินแดน

การเสริมกำลังอาณาเขตใช้โครงสร้าง ระบบ และนโยบายต่างๆ เพื่อสร้างและรักษาสถานะความปลอดภัยทางกายภาพ ตัวอย่างเช่น อาจใช้แสงสว่างเพื่อเพิ่มการมองเห็นในพื้นที่ หรือการกำหนดมาตรการควบคุมการเข้าถึง เช่น ประตูและรั้ว

วิธีการควบคุมการเข้าถึงทางเทคโนโลยี

การควบคุมการเข้าถึงทางเทคโนโลยีใช้เทคโนโลยีเพื่อจำกัดหรืออนุญาตการเข้าถึงพื้นที่ รวมถึงระบบกล้องวงจรปิด ระบบสัญญาณเตือนภัย และ ระบบควบคุมการเข้าถึง.

การดำเนินการและการจัดการความปลอดภัยของโครงสร้างพื้นฐานจะขึ้นอยู่กับระบบย่อยพื้นฐานสามประเภท:

- การยับยั้ง

- การป้องกัน

- การตอบสนอง

การยับยั้งมีพื้นฐานอยู่บนความคิดว่า หากผู้บุกรุกรู้ว่าตนมีแนวโน้มที่จะถูกจับได้ พวกเขาก็จะมีแนวโน้มที่จะพยายามโจมตีน้อยลง

เป้าหมายของการป้องกันคือการทำให้ผู้บุกรุกเข้าถึงเป้าหมายได้ยากขึ้น โดยทำให้การค้นหาเป้าหมายยากขึ้น การเข้าถึงเป้าหมายยากขึ้น และการเจาะเป้าหมายทำได้ยากขึ้น

ระบบตอบสนองได้รับการออกแบบมาเพื่อตรวจจับการบุกรุกและดำเนินการเพื่อหยุดการโจมตีและลดความเสียหายที่อาจเกิดขึ้นให้เหลือน้อยที่สุด

ระบบรักษาความปลอดภัยที่มีการออกแบบมาอย่างดีจะต้องรวมทั้งสามระบบย่อยนี้เข้าด้วยกันเพื่อสร้างระบบป้องกัน ยับยั้ง และตอบสนองที่มีประสิทธิภาพ

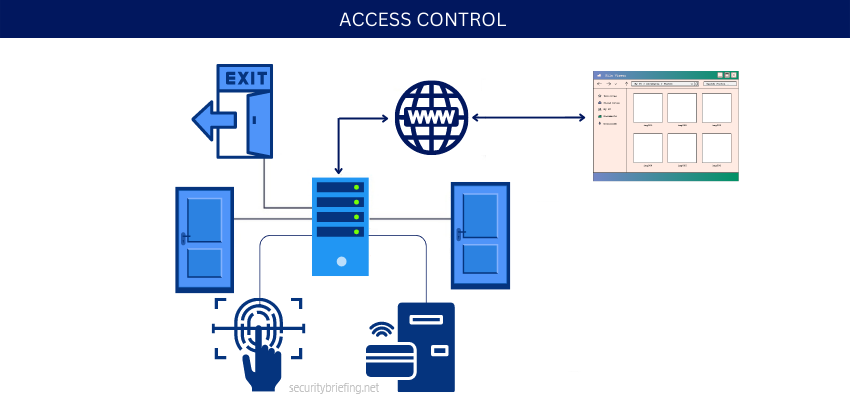

การควบคุมการเข้าถึง

สิ่งสำคัญอันดับหนึ่งสำหรับระบบรักษาความปลอดภัยตามที่ผู้เชี่ยวชาญส่วนใหญ่เห็นพ้องต้องกันคือ การป้องกันไม่ให้ผู้บุกรุกใช้มาตรการยับยั้ง โครงสร้างพื้นฐานบางส่วนสามารถถูกจำกัดได้ เพื่อไม่ให้ผู้ที่ไม่ได้รับอนุญาตสร้างความเสียหาย ทำลาย หรือขโมยได้

ทางออกหรือสิทธิตามกฎหมายในการออกจากสถานที่ หมายถึง เส้นทางที่บุคคลใช้ในการเข้าและออกจากสถานที่ ความปลอดภัยทางกายภาพอาจหมายถึงทางเข้า ซึ่งหมายถึงเส้นทางทางกายภาพที่บุคคลใช้เพื่อเข้าไปในสถานที่และออกไปอย่างถูกต้อง

ในด้านความปลอดภัย สิทธิเป็นเอกสิทธิ์ทางกฎหมายหรือการอนุญาตที่มอบให้กับบุคคลหรือกลุ่มใดกลุ่มหนึ่งโดยหน่วยงานที่ได้รับการรับรอง หน่วยงานดังกล่าวอาจเป็นรัฐบาล ตัวแทนของรัฐบาลที่ได้รับการรับรองทางกฎหมาย หรือเจ้าของทรัพย์สิน เมื่อบุคคลที่ไม่ได้รับอนุญาตพยายามเข้าถึงทรัพย์สินที่พวกเขาไม่มีสิทธิ์ พวกเขาก็จะกลายเป็นผู้บุกรุก

ดังนั้น การควบคุมการเข้าถึงจึงเกี่ยวกับการควบคุมว่าใครสามารถเข้ามา ออกไป และกลับเข้ามาในทรัพย์สินได้ การควบคุมการเข้าถึงทรัพย์สินสำคัญจากบุคคลที่ไม่ได้รับอนุญาตถือเป็นขั้นตอนด้านความปลอดภัยที่สำคัญที่คุณสามารถทำได้

การอนุญาต

การอนุญาตอาจเป็นแนวเขตทรัพย์สินทางกายภาพขององค์กรหรือประตูหน้าของสถานที่ของตน

วัตถุประสงค์หลักของขอบเขตคือเพื่ออนุญาตให้เฉพาะบุคลากรเท่านั้น มีวิธีต่างๆ มากมายในการบรรลุวัตถุประสงค์นี้ เช่น ปลูกพุ่มไม้รอบแนวเขตทรัพย์สินหรือวางป้ายที่มองเห็นได้ หากบุคคลที่ไม่ได้รับอนุญาตพยายามข้ามไป บุคคลดังกล่าวจะถูกหยุดทันทีโดยอุปกรณ์รักษาความปลอดภัย เช่น รั้วลวดหนามพร้อมประตูและเจ้าหน้าที่รักษาความปลอดภัยติดอาวุธ

การควบคุมการเข้าถึงส่วนใหญ่เกิดขึ้นระหว่างบริเวณรอบนอกและภายในของทรัพย์สิน ซึ่งอาจรวมถึงการจัดที่จอดรถสำหรับพนักงานและแขกในสถานที่ที่เหมาะสม และการจัดภูมิทัศน์เพื่อนำทางผู้คนไปยังทางเข้าและทางออกที่เฉพาะเจาะจง และทำให้พวกเขาอยู่ห่างจากจุดเข้า/ออกที่เป็นไปได้อื่นๆ

นอกจากนี้ยังหมายถึงการรักษาบ้านของคุณให้ปลอดภัยจากผู้บุกรุก คุณสามารถทำได้โดยใช้สิ่งกีดขวางทางกายภาพ เช่น กำแพง หน้าต่าง และประตู สิ่งกีดขวางเหล่านี้จะช่วยป้องกันไม่ให้ผู้คนเข้าใกล้บ้านของคุณมากเกินไป และช่วยปกป้องคุณและครอบครัวของคุณ

การรักษาความปลอดภัยภายในอาคารคือการรักษาความปลอดภัยของบุคคลและสิ่งของภายในอาคารหรือพื้นที่ ซึ่งรวมถึงการตรวจตราบุคคลและใช้เครื่องจักรเพื่อตรวจตรา ติดตาม และตรวจจับบุคคลที่เข้ามาโดยไม่ได้รับอนุญาต ระบบนี้ยังบันทึกสิ่งที่เกิดขึ้นในพื้นที่เพื่อให้เราทราบว่ามีใครฝ่าฝืนกฎหรือไม่ การที่ทั้งบุคคลและเครื่องจักรทำงานร่วมกันทำให้การรักษาความปลอดภัยประเภทนี้มีประสิทธิผลมาก

นโยบายการรักษาความปลอดภัย

นโยบายความปลอดภัยที่ดีที่อธิบายถึงวิธีการทำงานของระบบรักษาความปลอดภัยในแต่ละระดับถือเป็นสิ่งพื้นฐาน ธุรกิจและองค์กรต่างๆ จะต้องสร้างนโยบายความปลอดภัยที่ครอบคลุม โดยอธิบายว่าใครบ้างที่มีสิทธิ์เข้าถึงทรัพย์สินต่างๆ และพวกเขาสามารถทำอะไรกับทรัพย์สินเหล่านั้นได้ วิธีนี้จะช่วยให้ทุกคนทราบว่าควรทำอย่างไรเพื่อให้ทุกอย่างปลอดภัย

บริษัทและองค์กรต่างๆ สามารถปกป้องพนักงานและอุปกรณ์ของตนจากอุบัติเหตุได้โดยใช้มาตรการเพิ่มเติมเหล่านี้ พวกเขาสามารถป้องกันไม่ให้บุคคลที่ไม่ได้รับอนุญาตให้เข้าไปในพื้นที่เฉพาะก่อให้เกิดความเสียหายได้ โดยติดตั้งระบบควบคุมการเข้าถึงที่มีข้อจำกัดเกี่ยวกับสถานที่ที่พนักงานสามารถเข้าไปได้

ตัวอย่างเช่น หากตัวแทนฝ่ายขายหกกาแฟโดยไม่ได้ตั้งใจบนเซิร์ฟเวอร์การผลิตในแผนกวิศวกรรม นั่นจะถือเป็นหายนะครั้งใหญ่

ธุรกิจควรพัฒนานโยบายความปลอดภัยที่ชัดเจนซึ่งอนุญาตให้บุคคลที่ได้รับอนุญาตสามารถเข้าถึงสินทรัพย์บางส่วนได้ในขณะที่ป้องกันไม่ให้บุคคลที่ไม่ได้รับอนุญาตเข้าถึงสินทรัพย์เดียวกันเหล่านั้น

บทบาทสำคัญของการควบคุมการเข้าถึงในความปลอดภัยทางไซเบอร์

ในโลกดิจิทัล การควบคุมการเข้าถึงมีความสำคัญเช่นเดียวกับในทางกายภาพ ธุรกิจต้องยืนยันตัวตนของผู้ที่พยายามเข้าสู่เครือข่ายของตนและจำกัดว่าผู้ใช้รายใดสามารถเข้าถึงข้อมูลที่ละเอียดอ่อนหรือส่วนต่าง ๆ ของเครือข่ายเพื่อป้องกันภัยคุกคามภายนอก คุณไม่ต้องการให้ใครเข้ามาในบ้านหรือสำนักงานของคุณ และคุณไม่ต้องการให้บุคคลดังกล่าวเข้าถึงระบบคอมพิวเตอร์ของคุณ แฮกเกอร์อาจได้รับข้อมูลสำคัญ เช่น ข้อมูลลูกค้าหรือความลับทางการค้า และสร้างความเสียหายให้กับบริษัทของคุณ.

การควบคุมการเข้าถึงในโลกดิจิทัลมีอยู่ 2 ประเภท:

- ทางกายภาพ

- ตรรกะ

การควบคุมทางกายภาพป้องกันไม่ให้ผู้ใช้เข้าถึงสำนักงาน เวิร์กสเตชัน และฮาร์ดแวร์ ในขณะที่การควบคุมเชิงตรรกะจะปกป้องทรัพย์สินทางไซเบอร์ที่สำคัญ ทั้งสองอย่างมีความสำคัญต่อความปลอดภัยทางไซเบอร์ ทั้งสองอย่างเริ่มต้นด้วยการสันนิษฐานว่าบุคคลที่พยายามจะเข้าสู่ระบบนั้นไม่เป็นที่รู้จักจนกว่าระบบจะสามารถยืนยันได้โดยใช้ ID ซึ่งก็คือชื่อผู้ใช้ อีเมล หรือที่อยู่ MAC ที่ใช้ระบุตัวตนเมื่อพวกเขาขอเข้าถึง

การระบุตัวตนและการพิสูจน์ตัวตน

การควบคุมการเข้าถึงช่วยให้มั่นใจว่ามีเพียงบุคคลที่ได้รับอนุญาตเท่านั้นที่สามารถเข้าสู่ระบบและดูข้อมูลได้ เพื่อทำเช่นนี้ ธุรกิจต่างๆ จะต้องสามารถระบุตัวตนและรับรองความถูกต้องของผู้ใช้ได้ การระบุตัวตนเป็นกระบวนการในการกำหนดว่าใครเป็นผู้ร้องขอการเข้าถึง ในขณะที่การรับรองความถูกต้องยืนยันว่าผู้ใช้คือบุคคลที่อ้างตัว

วิธีการระบุตัวตนมีอยู่ 3 ประเภท:

- บางสิ่งที่คุณรู้

- บางสิ่งที่คุณมี

- บางสิ่งที่คุณเป็น

สิ่งที่คุณรู้ เช่น รหัสผ่านหรือ PIN สิ่งที่คุณมี เช่น โทเค็นหรือคีย์การ์ด และสิ่งที่คุณเป็น เช่น ลายนิ้วมือหรือการสแกนม่านตา สองอย่างแรกอาจสูญหายหรือถูกขโมย ดังนั้นไบโอเมตริกส์จึงเป็นรูปแบบการระบุตัวตนที่ปลอดภัยที่สุด

ประเภทการยืนยันตัวตนมี 4 ประเภท:

- ปัจจัยเดียว

- สองปัจจัย

- สามปัจจัย

- หลายปัจจัย

การยืนยันตัวตนแบบปัจจัยเดียวใช้การระบุตัวตนเพียงประเภทเดียว เช่น รหัสผ่าน การยืนยันตัวตนแบบสองปัจจัยจะเพิ่มชั้นที่สอง เช่น รหัสความปลอดภัยที่ส่งไปยังโทรศัพท์ของคุณ การยืนยันตัวตนแบบสามปัจจัยจะเพิ่มชั้นที่สาม เช่น การสแกนลายนิ้วมือ การยืนยันตัวตนแบบหลายปัจจัยจะรวมวิธีการเหล่านี้สองวิธีขึ้นไปเข้าด้วยกัน

หน่วยงานซอฟต์แวร์

ในระบบควบคุมการเข้าถึง หัวเรื่องคือเอนทิตีที่สามารถร้องขอการเข้าถึงทรัพยากร ในขณะที่อ็อบเจกต์คือเอนทิตีที่จัดเก็บหรือจัดเตรียมทรัพยากร ในกรณีส่วนใหญ่ หัวเรื่องคือผู้ใช้ และอ็อบเจกต์คือไฟล์ โปรแกรม หรืออุปกรณ์ อย่างไรก็ตาม หัวเรื่องอาจเป็นกระบวนการหรือเธรดที่ร้องขอการเข้าถึงอ็อบเจกต์ และอ็อบเจกต์อาจเป็นอ็อบเจกต์ Active Directory เช่น ผู้ใช้ กลุ่ม หรือคอมพิวเตอร์

มีซอฟต์แวร์สามประเภทในระบบควบคุมการเข้าถึง:

- ผู้ใช้งาน

- วัตถุ

- กระบวนการ

ผู้ใช้คือมนุษย์ที่โต้ตอบกับระบบ ในขณะที่วัตถุคือสิ่งที่ระบบใช้หรือจัดการ เช่น ไฟล์ กระบวนการคือชุดคำสั่งที่คอมพิวเตอร์ดำเนินการ

ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์จะต้องสามารถระบุได้ว่าผู้ใช้ วัตถุ และกระบวนการใดควรมีสิทธิ์เข้าถึงทรัพยากรใด และพวกเขาจะต้องสามารถนำการควบคุมที่เหมาะสมมาใช้เพื่อให้แน่ใจว่ามีเพียงบุคคลที่ได้รับอนุญาตเท่านั้นที่สามารถเข้าถึงได้

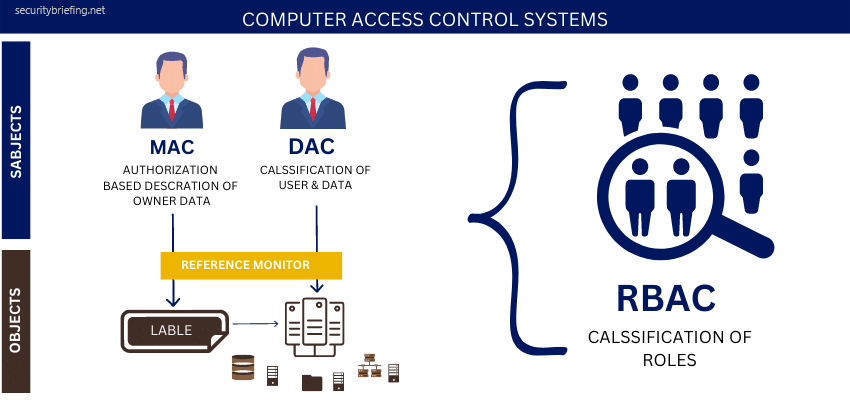

ระบบควบคุมการเข้าถึงคอมพิวเตอร์

ระบบควบคุมการเข้าถึงระบบคอมพิวเตอร์มีหลายประเภท แต่ประเภทที่พบมากที่สุดคือ การควบคุมการเข้าถึงตามบทบาท (RBAC), การควบคุมการเข้าถึงตามดุลพินิจ (DAC), การควบคุมการเข้าถึงตามบังคับ (MAC) และการควบคุมการเข้าถึงตามโฮสต์ (HBAC)

RBAC – เป็นโมเดลที่ง่ายที่สุดและกำหนดบทบาทให้กับผู้ใช้ ตัวอย่างเช่น ผู้จัดการสามารถเข้าถึงไฟล์ที่จำเป็นในการทำงานได้ แต่จะไม่สามารถเข้าถึงข้อมูลที่ละเอียดอ่อนของพนักงานได้ ระบบประเภทนี้ใช้งานง่ายและบำรุงรักษาง่าย แต่ไม่ค่อยมีความยืดหยุ่นมากนัก

แดช – มีความซับซ้อนมากกว่าเล็กน้อย เนื่องจากระบบจะกำหนดสิทธิ์การเข้าถึงให้กับผู้ใช้แต่ละราย ซึ่งหมายความว่าผู้ใช้แต่ละรายจะมีชุดสิทธิ์ของตนเอง ซึ่งสามารถปรับแต่งได้ตามความต้องการ ระบบประเภทนี้มีความยืดหยุ่นมากกว่า RBAC แต่การจัดการก็ท้าทายกว่าเช่นกัน

แมค – เป็นระบบควบคุมการเข้าถึงประเภทที่ซับซ้อนที่สุด โดยใช้ฉลากความปลอดภัยเพื่อกำหนดระดับความละเอียดอ่อนของข้อมูลและควบคุมว่าใครสามารถดูข้อมูลได้ ระบบประเภทนี้มีความปลอดภัยสูง แต่ก็ยากต่อการนำไปใช้และบำรุงรักษาเช่นกัน

เอชบีแบค – เป็นระบบผสมผสานระหว่างระบบควบคุมการเข้าถึงอีกสามประเภท โดยใช้ทั้งบทบาทและการอนุญาตเพื่อควบคุมการเข้าถึงข้อมูล ระบบประเภทนี้มีความยืดหยุ่นมากกว่า RBAC และ MAC แต่การจัดการก็ท้าทายกว่าเช่นกัน

ไม่ว่าคุณจะเลือกระบบควบคุมการเข้าถึงแบบใด สิ่งสำคัญคือต้องจำไว้ว่าระบบทั้งหมดได้รับการออกแบบมาเพื่อปกป้องข้อมูลและบริษัทของคุณ เลือกระบบที่เหมาะกับความต้องการของคุณมากที่สุด และอย่าลืมนำไปใช้ให้ถูกต้อง

การควบคุมการเข้าถึงมีความสำคัญต่อความปลอดภัยทั้งทางกายภาพและดิจิทัล เมื่อเข้าใจระบบควบคุมการเข้าถึงประเภทต่างๆ แล้ว คุณจะสามารถเลือกระบบที่เหมาะสมกับความต้องการของคุณ และทำให้มั่นใจได้ว่าทรัพย์สินของคุณจะปลอดภัย

เซซาร์ ดาเนียล บาร์เรโต

César Daniel Barreto เป็นนักเขียนและผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ที่มีชื่อเสียง ซึ่งเป็นที่รู้จักจากความรู้เชิงลึกและความสามารถในการทำให้หัวข้อความปลอดภัยทางไซเบอร์ที่ซับซ้อนนั้นง่ายขึ้น ด้วยประสบการณ์อันยาวนานด้านความปลอดภัยเครือข่ายและการปกป้องข้อมูล เขามักจะเขียนบทความเชิงลึกและการวิเคราะห์เกี่ยวกับแนวโน้มด้านความปลอดภัยทางไซเบอร์ล่าสุดเพื่อให้ความรู้แก่ทั้งผู้เชี่ยวชาญและสาธารณชน