Introduktion till OpenVPN

05 oktober 2022 • César Daniel Barreto

Internet är lika viktigt som någon annan offentlig tjänst i dagens värld. Det första alla tänker på när de köper ett nytt hem eller öppnar en firma på en ny plats är en pålitlig internetanslutning, följt av elektricitet, uppvärmning, sophämtning och (men inte nödvändigtvis) en telefontjänst.

Vissa kan hävda att frasen “tredje världen” är felaktig och förolämpande. Med program som “En Laptop per Barn” och initiativ från företag som Facebook och Google har många så kallade tredje världens nationer nu tillgång till internet utan rinnande vatten eller avloppssystem.

Men med det goda kommer det dåliga. Även om vem som helst kan sätta upp en webbplats, skapa ett Facebook-konto eller öppna ett Twitter-konto, gör inte alla det med goda avsikter, inklusive hackare och brottslingar. När det finns många användare finns det en ökad risk för att någon försöker utnyttja systemet för personlig vinning.

OpenVPN är ett open-source-projekt som startade 2002 med målet att skapa en fullfjädrad SSL VPN-lösning. OpenVPN krypterar data som skickas över nätverk, vilket är särskilt viktigt när många användare är på samma nätverk.

Historien om avlyssningar och hur de har utvecklats över tid

Historiskt sett kunde man lita på att ett meddelande förblev oförändrat om det levererades i ett vaxförseglat brev av någon pålitlig. Men med tiden blev det enklare att avlyssna korrespondens: Avsändaren kunde läsa eller manipulera det innan det skickades vidare.

Teknologiska framsteg under andra världskriget gjorde det möjligt för båda sidor att skydda sina data mer säkert genom exempel som Enigma-maskinen och Navajo-kodpratare. Efter kriget använde den amerikanska regeringen dessa och andra tekniker för att skydda sin information.

När tiden gick och tekniken utvecklades behövdes nya sätt för att hålla data säkra, vilket är där OpenVPN kommer in. OpenVPN använder en kombination av offentlig nyckelkryptografi och SSL/TLS för nyckelutbyte. OpenVPN kan köras över User Datagram Protocol (UDP) eller Transmission Control Protocol (TCP). OpenVPN erbjuder många funktioner, såsom tunnling av IPv4- eller IPv6-trafik, körning över en enda port och mer.

Community Edition & OpenVPN Tunneling Protocol

OpenVPN finns i två versioner: OpenVPN Community Edition, som är gratis och open-source, och OpenVPN Tunneling Protocol, som är en kommersiell produkt.

OpenVPN Community Edition

OpenVPN är ett open-source-projekt som vem som helst kan bidra till och körs under en GPL-licens. Att sätta upp CE är gratis om du är bekant med Linux och kommandoradsgränssnittet.

OpenVPN Community Edition finns tillgänglig för nedladdning på OpenVPN:s webbplats.

OpenVPN Tunneling Protocol

OpenVPN tunneling-protokollet använder SSL-kryptering för att garantera att datan är skyddad. Detta beror på att AES-256-kryptering används, vilket är en standard som används av den amerikanska regeringen. Koden för granskningar är tillgänglig för alla. Detta innebär att människor kan hitta och åtgärda sårbarheter. Dessutom ger protokollet snabbare anslutningar och kan ta sig förbi de flesta brandväggar.

Andra fördelar med OpenVPN Tunneling Protocol inkluderar:

- Stöder: Windows, macOS, Linux, iOS, Android

- Ansluter: Upp till 5 enheter med snabbare hastigheter med OpenVPN 2.4P

- Tunnling: OpenVPN tunneling-protokollet kan tunnla genom brandväggar och NATs

- API: Lättanvänd API för utvecklare

Vad är ett VPN?

En administratör kan ansluta några datorer på olika nätverk för att skapa illusionen att de delar samma lokala nätverk. Maskinerna kan vara i samma rum, på motsatta sidor av världen eller använda olika anslutningstyper, såsom trådlösa uplinks, satellit och uppringda anslutningar.

Bokstaven “P” i VPN står för integritet, så det virtuella nätverket kallas en VPN. (VPN)-tunneln hänvisar till nätverkstrafik som reser genom en VPN, medan all annan trafik kallas utanför tunneln.

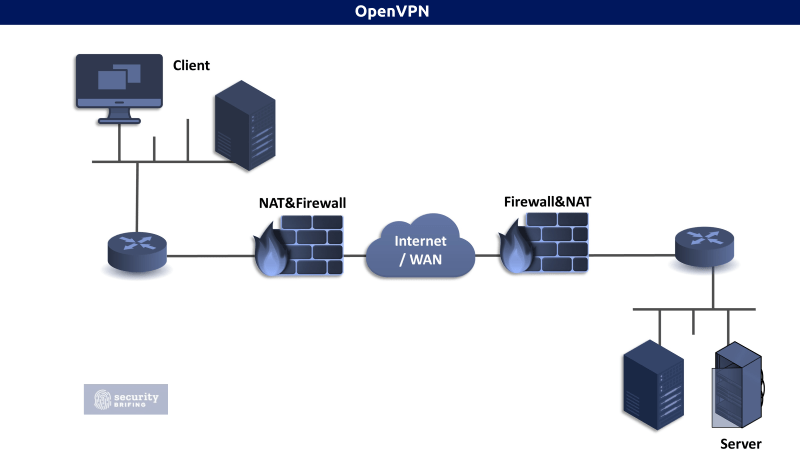

Följande diagram visar hur nätverkstrafik reser genom flera delar av ett nätverk och internet. Eftersom HTTPS och SSH är säkrare kommunikationsprotokoll är det mycket enklare att analysera denna typ av data. Någon måste attackera nätverkstrafiken för att avgöra vilken typ av anslutning som etableras från vilken dator till vilken server, även om de kan ses.

När en VPN används är trafiken inuti tunneln inte längre identifierbar.

Vilken trafik kan dirigeras genom en VPN?

Det virtuella privata nätverket (VPN) kan kryptera och tunnla vilken typ av trafik som helst, inklusive bilder, filmer, webbsurfning, e-post och sms. Några populära program som använder VPN är:

Bankomater: Genom att använda en VPN kan bankomater ansluta till banksystem med ökad säkerhet.

Offentligt Wi-Fi: Offentliga Wi-Fi-nätverk är potentiella grogrunder för säkerhetsattacker. Genom att använda en VPN kan du kryptera din trafik så att ingen kan snoka på dina data.

Hemnätverk: Du kan använda en VPN för att ansluta till ditt hemnätverk var som helst. Detta är särskilt användbart om du har ett smart hem med enheter som behöver vara anslutna till dina hemnätverk, såsom en säkerhetskamera eller ett hemautomationssystem.

Att kringgå landscensur: För människor som lever i förtryckande regimer, såsom Nordkorea eller Kina, är censur från statliga blockader en pressande fråga. “Kinas stora brandvägg” hindrar medborgare från att få tillgång till omvärlden och få nyheter och information som kan inspirera till uppror—VPN:er ger ett sätt att komma runt dessa begränsningar.

Företagsnätverk: Företag och andra organisationer kan använda en VPN för att ansluta flera kontorsplatser eller till och med hela datacenter. Genom att göra det kan de förbättra kommunikationen och samarbetet mellan anställda samtidigt som de skyddar känsliga data.

GeoIP-tjänster: Flera webbplatser, inklusive Hulu, YouTube och Netflix, använder GeoIP-databaser och andra register för att leverera innehåll baserat på plats. Du kan få tillgång till material som inte är tillgängligt i ditt område genom att “studsa” din datoranslutning genom en VPN-server närmare den önskade geografiska regionen. Dessutom skyddar en VPN dig från eventuella juridiska påföljder i samband med att titta på förbjudna filmer eller upphovsrättsskyddade TV-program.

Den privata tunneln är helt avskärmad från det offentliga internet. Även om VPN:en själv reser över internet som på bilden ovan, kommer enheter längs dess väg bara att kunna se VPN-trafik; de kommer inte att veta vad som överförs inuti den säkra tunneln. Det beror på att en VPN inte bara krypterar trafiken inom den utan också enskilda datastreams från andra användare utanför den. Med andra ord, även om någon skulle kunna avlyssna en av dessa datastreams, skulle de inte kunna avkoda den eftersom VPN:en fortfarande skulle kryptera den.

Routrarna och brandväggarna på båda sidor skapar tunneln. Om du inte vidtar speciella åtgärder för att kontrollera VPN-trafik, kommer all nätverkstrafik som passerar genom VPN-tunneln att utelämna alla vanliga säkerhetsåtgärder.

Datakryptering och autentisering

VPN:er använder kryptering och autentisering för att hindra andra från att se dina data. Kryptering gör datan svår att förstå, och autentisering säkerställer att endast rätt personer kan se den.

Det första säkerhetslagret är autentisering, som verifierar att endast auktoriserade användare kan få tillgång till tjänsten. Detta kan göras med certifikat för varje användare eller ett användarnamn och lösenord. Därefter kan användare upprätta sina egna begränsningar, såsom vissa rutter eller brandväggsinställningar. Dessa är vanligtvis begränsade till en installation; dock kan de anpassas.

För det andra behöver vi skydda kommunikationskanalen mer. För att göra detta kommer vi att signera varje paket som överförs. Detta innebär att varje system kommer att verifiera att VPN-paketen det tar emot är korrekt signerade. Genom att autentisera paket som har krypterats kan ett system spara bearbetningstid genom att inte dekryptera paket som inte uppfyller autentiseringskriterierna. Om vi håller signeringsnycklarna säkra, förhindrar detta denial-of-service-attacker!

PPTP vs OpenVPN

Utvecklad av Microsoft, är PPTP (Point-to-Point Tunneling Protocol) en av de äldsta och vanligaste VPN-protokollen. OpenVPN är lite mer modernt och kan vara säkrare om det konfigureras korrekt.

OpenVPN använder SSL/TLS för kryptering, samma teknik som din webbläsare använder för att ansluta till säkra webbplatser. OpenVPN är mer flexibelt och kan konfigureras för olika användningsfall, medan PPTP är mycket lätt att ställa in men mindre flexibelt.

Även om OpenVPN är säkrare än PPTP, kan det vara svårare att ställa in. Om du inte är bekväm med att konfigurera en VPN, kanske du vill använda PPTP.

Hur använder man OpenVPN?

För Windows-plattformar

Först måste du ladda ner OpenVPN-klienten. Windows- och Mac-användare kan hitta den senaste versionen, V3, här.

Efter att du har installerat OpenVPN-klienten, starta den och importera .ovpn-filen från

När du har installerat OpenVPN-klienten måste du ladda ner en konfigurationsfil. Denna fil berättar för OpenVPN-klienten hur man ansluter till VPN-servern. Du kan få denna fil från din VPN-leverantör.

När du har laddat ner konfigurationsfilen, öppna den med OpenVPN-klienten. OpenVPN-klienten kommer att be dig om ditt användarnamn och lösenord. Efter att du har angett dessa kommer OpenVPN-klienten att ansluta till VPN-servern.

OpenVPN körs nu i bakgrunden. Du kan verifiera detta genom att kontrollera din IP-adress. För att göra detta, besök whatismyip.com. Du bör se att din IP-adress har ändrats.

För macOS-plattformar

Om du använder en Mac kan du använda OpenVPN-klienten för macOS. Den senaste versionen kan laddas ner här.

När du har installerat OpenVPN-klienten måste du ladda ner en konfigurationsfil. Denna fil berättar för OpenVPN-klienten hur man ansluter till VPN-servern. Du kan få denna fil från din VPN-leverantör.

Efter att ha laddat ner konfigurationsfilen, öppna den med OpenVPN-klienten. OpenVPN-klienten kommer att be dig om ditt användarnamn och lösenord. Efter att du har angett dessa kommer OpenVPN-klienten att ansluta till VPN-servern.

OpenVPN körs nu i bakgrunden. Du kan verifiera detta genom att kontrollera din IP-adress. För att göra detta, besök whatismyip.com. Du bör se att din IP-adress har ändrats.

För Linux-plattformar

Om du använder Linux kan du använda OpenVPN-klienten för Linux. Den senaste versionen kan laddas ner här.

Installation för Debian och Ubuntu

Om du använder Debian eller Ubuntu kan du installera OpenVPN med följande kommando:

- Öppna Terminalen genom att trycka på ctrl + alt + T

- Skriv in följande kommando i Terminalen:

sudo apt install apt-transport-https. Ange sedan root-lösenordet. - Skriv in följande kommando:

sudo wget https://swupdate.openvpn.net/repos/openvpn-repo-pkg-key.pub. Detta kommer att ladda ner OpenVPN-repository-nyckeln som används av OpenVPN 3 Linux-paketen. - Skriv in följande kommando i Terminalen:

sudo apt-key add openvpn-repo-pkg-key.pub - Skriv in följande kommando i Terminalen:

sudo wget -O /etc/apt/sources.list.d/openvpn3.list https://swupdate.openvpn.net/community/openvpn3/repos/openvpn3-$DISTRO.list. Beroende på din Debian/Ubuntu-distribution måste du ersätta $DISTRO med rätt versionsnamn från tabellen nedan. - Skriv in följande kommando i Terminalen:

sudo apt update - Skriv in följande kommando i Terminalen:

sudo apt install openvpn3. Denna kod kommer att installera OpenVPN 3-paketet.

Installation med .ovpn-profil

Om du har en OpenVPN-profil (.ovpn-fil) från din VPN-leverantör kan du använda denna profil för att ansluta till VPN-servern.

- För att skapa en engångskonfigurationsprofil, skriv följande kommando i Terminalen:

openvpn3 session-start --config ${MY_CONFIGURATION_FILE}. - Skriv följande kommando i Terminalen för att importera en konfigurationsfil och starta en VPN-session:

openvpn3 config-import --config ${MY_CONFIGURATION_FILE}. - För att etablera en ny VPN-anslutning från en importerad profil, använd följande kommando:

openvpn3 session-start --config ${CONFIGURATION_PROFILE_NAME}.

Installation för Red Hat Enterprise Linux eller Scientific Linux

Om du använder Red Hat Enterprise Linux eller Scientific Linux 7 kan du installera OpenVPN med följande kommando:

- Gå till sökfältet och skriv in “terminal.“

RHEL/CentOS 6:sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-6.noarch.rpmRHEL/CentOS 7:

sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-7.noarch.rpm

På RHEL 7 rekommenderas det också att aktivera de valfria, extra och HA-repositories eftersom EPEL-paket kan bero på paket från dessa repositories:sudo subscription-manager repos --enable "rhel-*-optional-rpms" --enable "rhel-*-extras-rpms" --enable "rhel-ha-for-rhel-*-server-rpms"RHEL/CentOS 8:

sudo yum install https://dl.fedoraproject.org/pub/epel/epel-release-latest-8.noarch.rpmAktivera de nödvändiga tjänsterna på Red Hat 8.codeready-builder-for-rhel-8-${ARCH}-rpms repository eftersom EPEL-paket kan bero på paket från det: sudo ARCH=$( /bin/arch ) följt av sudo subscription-manager repos --enable "codeready-builder-for-rhel-8-${ARCH}-rpms"Dessutom rekommenderas det för CentOS 8-användare att aktivera PowerTools-repository eftersom vissa EPEL-paket kan bero på ytterligare paket från det:

sudo dnf config-manager --set-enabled PowerTools - Installera först yum copr-modulen. För att göra detta, kör följande kommando:

sudo yum install yum-plugin-copr. - Aktivera OpenVPN 3 Copr-repository med den aktiverade Copr-modulen. För att göra det, använd följande kommando:

sudo yum copr enable dsommers/openvpn3 - Efter installationen kan OpenVPN 3 Linux-klienten startas med följande kommando:

sudo yum install openvpn3-client

OpenVPN är ett kraftfullt och flexibelt verktyg som kan användas för att säkra hela din internetanslutning. Det är viktigt att förstå grunderna i hur VPN:er fungerar innan du börjar använda en, men när du väl gör det kan OpenVPN vara ett utmärkt sätt att hålla dina data säkra.

César Daniel Barreto

César Daniel Barreto är en uppskattad cybersäkerhetsskribent och expert, känd för sin djupgående kunskap och förmåga att förenkla komplexa ämnen inom cybersäkerhet. Med lång erfarenhet inom nätverkssäkerhet nätverkssäkerhet och dataskydd bidrar han regelbundet med insiktsfulla artiklar och analyser om de senaste cybersäkerhetstrender och utbildar både yrkesverksamma och allmänheten.