Hvad du bør vide, når du installerer trådløse hjemme-routere (Wi-Fi)

15. december 2022 - César Daniel Barreto

Et fællestræk, der springer i øjnene, når man taler om Cisco-netværksroutere og -switche, er det berømte Internetwork Operating System (IOS). Denne kraftfulde "motor" er det, der driver alle disse enheder og sikrer deres vellykkede drift. Denne artikel vil primært handle om iOS og analysere, hvordan man manipulerer det. Før det sker, vil jeg dog gerne have, at du er opmærksom på de to forskellige tilgange, der bruges, når man arbejder med iOS: enten via en kommandolinje-grænseflade (CLI) eller en grafisk brugergrænseflade (GUI).

Command Line Interface (CLI) er en sofistikeret metode til at konfigurere IOS-enheder. Ved hjælp af CLI kan vi indtaste præcise kommandoer, der får den ønskede adfærd til at opstå. Derfor har vi fuld kontrol over og adgang til vores routere eller switche.

GUI (Graphical User Interface) tilbyder en meget mere brugervenlig tilgang til styring af enheder som disse. Vi er ofte afhængige af den, når vi etablerer små netværksgadgets som f.eks. trådløse hjemmeroutere (Wi-Fi). Dette afsnit vil se nærmere på, hvordan brugere kan få adgang til Cisco IOS (version 15.2 eller 12.4) via kommandolinjeinterfacet for at opnå effektiv drift.

Introduktion til CLI

Grundlæggende routerkonfigurationer

Nu er det tid til at dykke ned i de spændende dele af denne artikel og begynde med en Cisco Router-opsætning. Desuden vil vi brugebruge en netværkssimulator til at etablere vores netværksmiljø.

For at sikre, at vores Cisco-router er oppe at køre, er der nogle kritiske indstillinger, vi skal konfigurere:

- Værtsnavn: navnet på enheden.

- Adgangskoder: sikkert krypteret eller kommunikeret i et åbent, ukrypteret format.

- IP-adresser: inden for grænsefladerne.

Fjernadgang: Administrer nemt dine netværksenheder via sikre Telnet- eller SSH-forbindelser.

a) Brugeradgangsniveauer i Cisco IOS

De har udviklet tre adgangsniveauer med forskellige aktiviteter til rådighed for hver bruger af sikkerhedsmæssige årsager.

- Bekræft din forbindelse til internettet ved at køre kommandoer som ping eller traceroute. (>)

- Få et indblik i, hvad der rent faktisk sker med enheden. (#)

- For at foretage ændringer. (config)#

Når du opretter forbindelse til en Cisco-enhed som en router, switch eller firewall, får du tildelt brugeren Eksekveringstilstand (>) - det primære adgangsniveau. Med dette user exec-adgangsniveau kan du kun udføre grundlæggende kommandoer som ping og traceroute.

For at få adgang til et større sæt kommandoer og rettigheder er det vigtigt at indtaste følgende kommando: Router>enable. Det giver dig mulighed for at stige op ad stigen og opgradere dit kontrolniveau.

Vi er nået til det andet adgangsniveau: privilegeret tilstand - R1#. Her kan man se alt, hvad der sker med udstyret (via forskellige show-kommandoer), men man kan ikke foretage nogen ændringer.

Router>aktiverRouter#For at foretage ændringer i enheden skal vi hæve vores adgangsniveau et ekstra hak - og nå et kommandoniveau, der er kendt som global konfigurationstilstand. Denne ophøjede status giver os større muligheder og privilegier end tidligere.

Router#konfigurer terminalRouter(config)#Ved at få adgang til Cisco-enhedens globale konfigurationstilstand kan du foretage alle ønskede ændringer med fuld kontrol - svarende til at have Windows-administrator- eller root-brugeradgang på Linux.

For at sikre, at du er forberedt på enhver udfordring, er her et par kommandoer, som jeg varmt anbefaler, at du gør dig fortrolig med: Hvis du vil spare tid og skrivearbejde, samtidig med at du sikrer nøjagtighed, har vi den perfekte løsning til at skrive længere kommandoer.

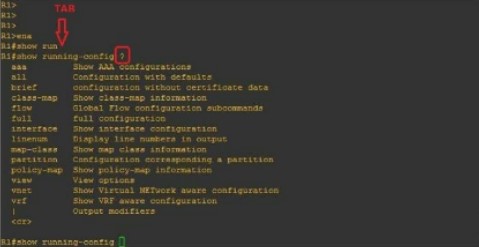

Når du skriver "R1#show run" og trykker på TAB-tasten, bliver din kommando automatisk fuldført. Hvis du desuden indtaster et spørgsmålstegn (?), vil alle efterfølgende kommandoer blive vist på skærmen.

b) Valg af enhedsnavn (værtsnavn)

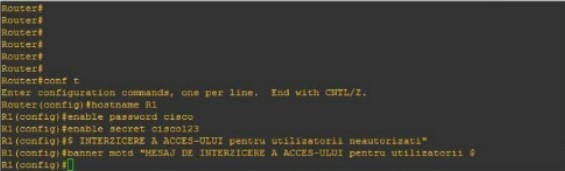

Hvis du vil ændre navnet på en router eller switch, skal du blot indtaste denne kommando: (du kan se det på det næste billede)

Router(config)#hostnavn ROUTER_NAVNROUTER_NAVN(config)#c) Sikring af adgang til routeren

For at beskytte din router mod uautoriseret adgang, lad os se på, hvordan vi kan opsætte en adgangskode i privilegeret tilstand (#). Følg denne enkle proces for at fuldføre opgaven:

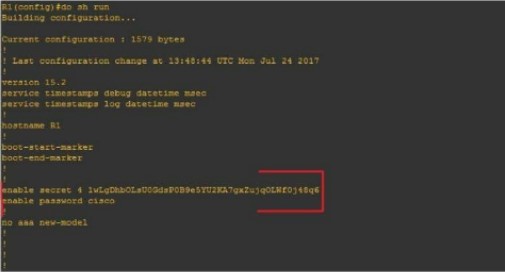

Router(config)#hostnavn R1R1(config)#enable password cisco ellerR1(config)#aktiver hemmelighed cisco123Hvis du bruger denne kommando, får alle, der forsøger at få adgang til enheden, et advarselsbanner, der advarer dem om potentielle konsekvenser.

R1(config)#banner motd "UAUTORISERET ADGANG NÆGTET"Hvis du vil vide, hvad forskellen er på en "enable password" og en "secret enable", er du kommet til det rette sted. Her er, hvad der adskiller dem:

Den ene konfiguration (#enable secret) er kodet, mens den anden (#enable password) forbliver ukrypteret.

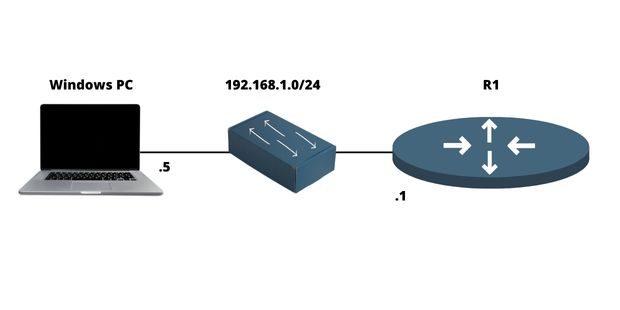

Lad os begynde med at konfigurere routeren til netværksadgang (reachability) ved hjælp af følgende topologi:

d) Konfiguration af en IP-adresse på routeren

En router er et uvurderligt værktøj, der giver os mulighed for at forbinde flere netværk problemfrit gennem forskellige porte, typisk to eller tre. Vi omtaler en port som det fysiske rum, hvor et kabel kan tilsluttes. Hvad angår den tilsvarende logiske side, identificerer vi den som en grænseflade.

For at opsummere:

- Port = fysisk

- Interface = Logisk

For eksempel vil vi konfigurere en (logisk) IP-adresse på grænsefladen og fysisk forbinde den til en port via et kabel.

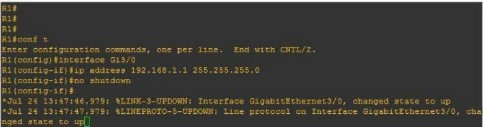

For at der kan foregå kommunikation i netværket, skal disse grænseflader have en IP-adresse og være aktiveret, dvs. slået til. Som illustreret i figuren kan du nemt konfigurere en IP-adresse på et netværksinterface:

R1(config)#interface FastEthernet0/0R1(config-if)#ip-adresse 192.168.1.1 255.255.255.0R1(config-if)#ingen nedlukningf) Konfiguration af fjernadgang på en router (Telnet, SSH)

Telnet

Netværksapplikationer giver sikre fjernforbindelser til netværk, enheder (såsom routere og switches) eller servere. Dette sikrer pålidelig adgang fra enhver placering.

R1(config)#line vty 0 14R1(konfigurer-linje)#adgangskode ciscoR1(konfigurations-linje)#logindFor at komme i gang skal vi indtaste vores virtuelle linjer (i alt 15), indstille adgangskoden ("Cisco") og derefter starte Telnet-processen #login.

SSH

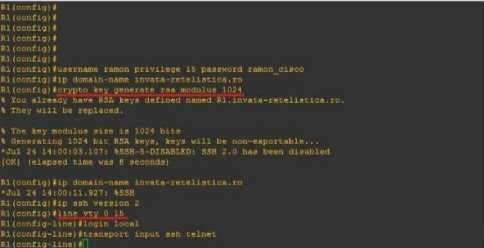

SSH er den ideelle protokol til at oprette sikker fjernforbindelse til et lokalnetværk eller en internetenhed. For at konfigurere dette på Cisco-maskiner er det nødvendigt at tage visse skridt:

- Oprettelse af et personligt login og password.

- Etablering af et domænenavn

- For at sikre maksimal sikkerhed er det vigtigt at generere offentlige og private nøglekombinationer.

- Brug kommandoen #login local for at aktivere processen for virtuelle linjer (vty).

I figuren nedenfor kan du se et eksempel på SSH-konfigurationen på en Cisco-router:

R1(config)#brugernavn admin privilegium 15 adgangskode admincisco321R1(config)#ip domænenavn my.home.labR1(config)#krypto nøgle generere rsa modulus 1024R1(config)#ip ssh version 2R1(config)line vty 0 15R1(config-line)#login lokalR1(config-line)#transport input ssh telnetFor at opsummere

Routeren er en vigtig device in any computer network because it interconnects multiple networks together. It has different networking protocols enabled (like RIP and OSPF) that assist him with the interconnection process. It also offers many different configurations for security purposes (like passwords on Virtual lines). In this article, we’ve learned how to set up an IP address on the Router, as well as for remote access (Telnet & SSH). We’ve also learned about some of the most important configurations en netværksadministrator bør vide.

César Daniel Barreto er en anerkendt cybersikkerhedsskribent og -ekspert, der er kendt for sin dybdegående viden og evne til at forenkle komplekse cybersikkerhedsemner. Med omfattende erfaring inden for netværks sikkerhed og databeskyttelse bidrager han regelmæssigt med indsigtsfulde artikler og analyser om de seneste cybersikkerhedstendenser og uddanner både fagfolk og offentligheden.