Was Sie bei der Installation von drahtlosen Heimroutern (Wi-Fi) wissen sollten

15. Dezember 2022 • César Daniel Barreto

One commonality that stands out when discussing Cisco network routers and switches: is the renowned Internetwork Operating System (IOS). This powerful “engine” is what powers all of these devices, ensuring their successful operation. This article will primarily center on iOS and analyze how to manipulate it. Before that occurs, though, I’d like you to be aware of the two distinct approaches used when operating with iOS: either through a Command Line Interface (CLI) or Graphical User Interface (GUI).

Die Befehlszeilenschnittstelle (CLI) ist eine anspruchsvolle Methode zur Konfiguration von IOS-Geräten. Durch die Nutzung der CLI können wir präzise Befehle eingeben, die das gewünschte Verhalten hervorrufen. Daher haben wir die vollständige Kontrolle und Zugriff auf unsere Router oder Switches.

Die GUI (Grafische Benutzeroberfläche) bietet einen viel benutzerfreundlicheren Ansatz zur Verwaltung solcher Geräte. Häufig verlassen wir uns darauf, wenn wir kleine Netzwerkgeräte wie Heim-WLAN-Router (Wi-Fi) einrichten. In diesem Abschnitt wird erläutert, wie Benutzer über die Befehlszeilenschnittstelle auf Cisco IOS (Versionen 15.2 oder 12.4) zugreifen können, um eine effiziente Bedienung zu gewährleisten.

Einführung in die CLI

Grundlegende Router-Konfigurationen

Now it’s time to dive into the exciting bits of this article and begin with a Cisco Router setup. Moreover, we will utilVerwenden Sie einen Netzwerksimulator, um unsere Netzwerkumgebung zu erstellen.

To ensure that our Cisco Router is up and running, here are some critical settings we’ll configure:

- Hostname: der Name des Geräts.

- Passwörter: sicher verschlüsselt oder in einem offenen, unverschlüsselten Format kommuniziert.

- IP-Adressen: innerhalb der Schnittstellen.

Fernzugriff: Verwalten Sie Ihre Netzwerkgeräte einfach über sichere Telnet- oder SSH-Verbindungen.

a) Benutzerzugriffsebenen in Cisco IOS

Sie haben aus Sicherheitsgründen drei Zugriffsebenen mit unterschiedlichen Aktivitäten für jeden Benutzer entwickelt.

- Überprüfen Sie Ihre Internetverbindung, indem Sie Befehle wie ping oder traceroute ausführen. (>)

- Get an inside look into what’s actually happening with the device. (#)

- Um Änderungen vorzunehmen. (config)#

Beim Verbinden mit einem Cisco-Gerät wie einem Router, Switch oder einer Firewall erhalten Sie Benutzer exec-Modus (>) – the primary access level. With this user exec access level, you can only perform basic commands such as ping and traceroute.

To access a greater set of commands and privileges, it’s essential to enter the following command: Router>enable. This will allow you to ascend the ladder and upgrade your level of control.

Wir haben die zweite Zugriffsebene erreicht: Privilegierter Modus – R1#. Here you can observe every action taken with the equipment (through various show commands), yet you cannot make any changes.

Router>aktivierenRouter#To create alterations to the device, we would have to advance our access level up an additional notch – reaching a commanding level known as globaler Konfigurationsmodus. Dieser erhöhte Status bietet uns größere Fähigkeiten und Privilegien als zuvor.

Router#konfigurieren terminalRouter(config)#By accessing the Cisco device’s global configuration mode, you can make any desired alterations with complete control – akin to having Windows Administrator or root user access on Linux.

To ensure you’re prepared for any challenge, here are a few commands that I highly suggest familiarizing yourself with: If you want to save time and typing effort while still ensuring accuracy, we’ve got the perfect solution for composing longer commands.

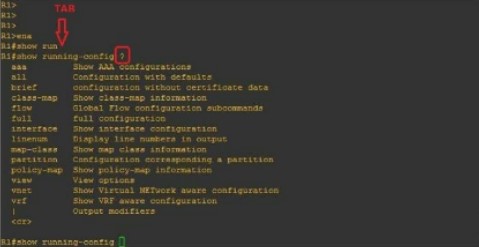

When you type “R1#show run” and hit the TAB key, it will autocomplete your command. Furthermore, if you enter a question mark (?), any subsequent commands will be displayed on-screen.

b) Auswahl eines Gerätenamens (Hostname)

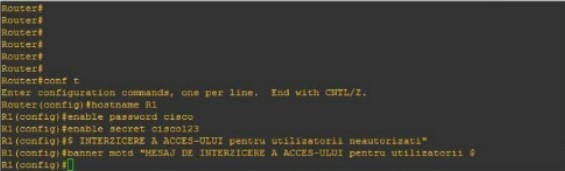

Um den Namen eines Routers oder Switches zu ändern, müssen Sie nur diesen Befehl eingeben: (Sie werden es im nächsten Bild sehen)

Router(config)#hostname ROUTER_NAMEROUTER_NAME(config)#c) Sicherung des Zugriffs auf den Router

To protect your Router against unauthorized access, let’s look into how we can set up a password in privilege mode (#). Follow this straightforward process to complete the task:

Router(config)#hostname R1R1(config)#enable password cisco oderR1(config)#aktivieren geheim cisco123Mit diesem Befehl wird ein Warnbanner für jeden gesetzt, der versucht, auf das Gerät zuzugreifen, und ihn auf mögliche Konsequenzen aufmerksam macht.

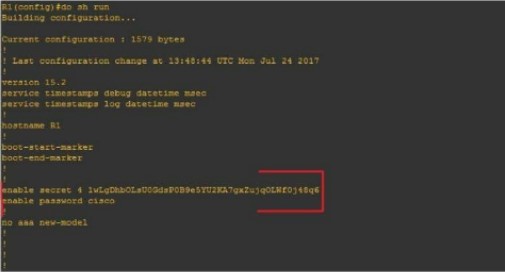

R1(config)#banner motd "UNBEFUGTER ZUGRIFF VERWEIGERT"If your query is regarding the distinctions between an “enable password”, and a “secret enable,” you’ve come to the right place. Here’s what sets them apart:

Eine Konfiguration (#enable secret) ist verschlüsselt, während die andere (#enable password) unverschlüsselt bleibt.

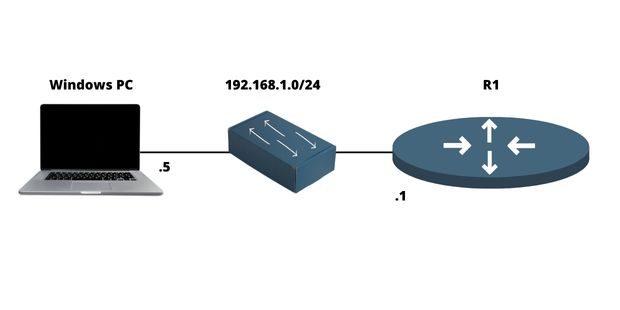

Let’s begin by configuring the Router for network access (reachability) using the following topology:

d) Konfigurieren einer IP-Adresse auf dem Router

Ein Router ist ein unverzichtbares Werkzeug, das es uns ermöglicht, mehrere Netzwerke nahtlos über verschiedene Ports zu verbinden, typischerweise zwei oder drei. Wir bezeichnen einen Port als den physischen Raum, in dem ein Kabel angeschlossen werden kann. Was seine entsprechende logische Seite betrifft, identifizieren wir es als eine Schnittstelle.

Zusammenfassend:

- Port = Physisch

- Schnittstelle = Logisch

Zum Beispiel werden wir eine IP-Adresse (logisch) auf der Schnittstelle konfigurieren und sie physisch über ein Kabel an einen Port anschließen.

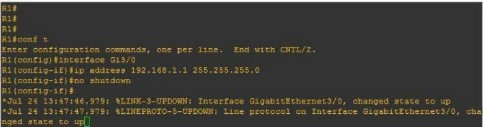

Damit innerhalb des Netzwerks Kommunikation stattfinden kann, benötigen diese Schnittstellen eine IP-Adresse und müssen aktiviert sein, d.h. eingeschaltet werden. Wie in der Abbildung dargestellt, können Sie eine IP-Adresse auf einer Netzwerkschnittstelle einfach konfigurieren:

R1(config)#schnittstelle FastEthernet0/0R1(config-if)#ip Adresse 192.168.1.1 255.255.255.0R1(config-if)#kein Herunterfahrenf) Konfigurieren des Fernzugriffs auf einem Router (Telnet, SSH)

Telnet

Netzwerk-Anwendungen bieten sichere Fernverbindungen zu Netzwerken, Geräten (wie Routern und Switches) oder Servern. Dies gewährleistet zuverlässigen Zugriff von jedem Standort.

R1(config)#linie vty 0 14R1(config-line)#passwort ciscoR1(config-line)#anmeldungTo get started, we’ll need to enter our virtual lines (a total of 15), set the password (“Cisco”), and then initiate the Telnet process #login.

SSH

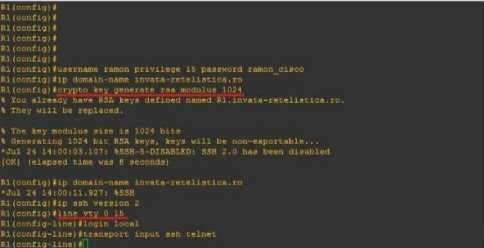

To safely connect to a local area network or Internet device remotely, SSH is the ideal protocol. To configure this on Cisco machines, it’s necessary to take certain steps:

- Einrichten eines persönlichen Logins und Passworts.

- Einrichten eines Domainnamens

- Um maximale Sicherheit zu gewährleisten, ist die Generierung von öffentlichen und privaten Schlüsselkombinationen unerlässlich.

- Um den Prozess der virtuellen Leitungen (vty) zu aktivieren, verwenden Sie den Befehl #login local.

In der untenstehenden Abbildung sehen Sie ein Beispiel für die SSH-Konfiguration auf einem Cisco-Router:

R1(config)#benutzername admin privileg 15 passwort admincisco321R1(config)#ip domain-name mein.zuhause.laborR1(config)#crypto key generieren rsa modulus 1024R1(config)#ip ssh version 2R1(config)linie vty 0 15R1(config-line)#anmeldung lokalR1(config-line)#transport eingang ssh telnetZusammenfassend

Der Router ist ein wesentliches device in any computer network because it interconnects multiple networks together. It has different networking protocols enabled (like RIP and OSPF) that assist him with the interconnection process. It also offers many different configurations for security purposes (like passwords on Virtual lines). In this article, we’ve learned how to set up an IP address on the Router, as well as for remote access (Telnet & SSH). We’ve also learned about some of the most important configurations ein Netzwerkadministrator sollte wissen.

César Daniel Barreto ist ein geschätzter Cybersecurity-Autor und -Experte, der für sein fundiertes Wissen und seine Fähigkeit, komplexe Cybersicherheitsthemen zu vereinfachen. Mit seiner umfassenden Erfahrung in den Bereichen Netzwerk Netzwerksicherheit und Datenschutz schreibt er regelmäßig aufschlussreiche Artikel und Analysen über die neuesten Trends in der Cybersicherheit, um sowohl Fachleute als auch die Öffentlichkeit zu informieren.