Amit tudnia kell, amikor otthoni vezeték nélküli útválasztókat (Wi-Fi) telepít

2022. december 15. • César Daniel Barreto

Egy közös vonás, amely kiemelkedik a Cisco hálózati útválasztók és kapcsolók megvitatásakor: a híres Internetwork Operating System (IOS). Ez a hatalmas “motor” az, ami ezeket az eszközöket működteti, biztosítva a sikeres működésüket. Ez a cikk elsősorban az iOS-re összpontosít, és elemzi, hogyan lehet manipulálni. Mielőtt ez megtörténne, szeretném, ha tisztában lennél az iOS használatakor alkalmazott két különböző megközelítéssel: vagy a Parancssori Felület (CLI), vagy a Grafikus Felhasználói Felület (GUI) révén.

A Parancssori Felület (CLI) egy kifinomult módszer az IOS eszközök konfigurálására. A CLI használatával pontos parancsokat adhatunk meg, amelyek a kívánt viselkedést eredményezik. Ezáltal teljes ellenőrzést és hozzáférést kapunk az útválasztóinkhoz vagy kapcsolóinkhoz.

A GUI (Grafikus Felhasználói Felület) sokkal felhasználóbarátabb megközelítést kínál az ilyen eszközök kezelésére. Gyakran támaszkodunk rá, amikor kis hálózati eszközöket, például otthoni vezeték nélküli útválasztókat (Wi-Fi) állítunk be. Ez a rész bemutatja, hogyan férhetnek hozzá a felhasználók a Cisco IOS-hoz (15.2 vagy 12.4 verziók) a Parancssori Felületen keresztül a hatékony működés érdekében.

Bevezetés a CLI-be

Alapvető útválasztó konfigurációk

Most itt az ideje, hogy belemerüljünk a cikk izgalmas részeibe, és kezdjük egy Cisco útválasztó beállításával. Továbbá, használni fogunkegy hálózati szimulátort a hálózati környezetünk létrehozásához.

Annak érdekében, hogy a Cisco útválasztónk működjön, íme néhány kritikus beállítás, amelyet konfigurálunk:

- Gazdagépnév: az eszköz neve.

- Jelszavak: biztonságosan titkosítva vagy nyílt, titkosítatlan formában közölve.

- IP-címek: az interfészeken belül.

Távoli hozzáférés: könnyen kezelheti hálózati eszközeit biztonságos Telnet vagy SSH kapcsolatokon keresztül.

a) Felhasználói hozzáférési szintek a Cisco IOS-ban

Biztonsági okokból három hozzáférési szintet fejlesztettek ki, amelyek mindegyik felhasználó számára különböző tevékenységeket tesznek lehetővé.

- Ellenőrizze az internetkapcsolatát olyan parancsok futtatásával, mint a ping vagy a traceroute. (>)

- Nézzen bele, mi is történik valójában az eszközzel. (#)

- Bármilyen változtatás elvégzéséhez. (config)#

Amikor csatlakozik egy Cisco eszközhöz, például egy útválasztóhoz, kapcsolóhoz vagy tűzfalhoz, felhasználói végrehajtási módot kap (>) – az elsődleges hozzáférési szint. Ezzel a felhasználói végrehajtási hozzáférési szinttel csak alapvető parancsokat hajthat végre, mint például a ping és a traceroute.

Ahhoz, hogy nagyobb parancskészlethez és jogosultságokhoz férjen hozzá, elengedhetetlen a következő parancs beírása: Router>enable. Ez lehetővé teszi, hogy feljebb lépjen a létrán, és növelje az irányítási szintjét.

Elértük a második hozzáférési szintet: kiváltsági mód – R1#. Itt megfigyelheti az eszközzel végzett összes műveletet (különböző show parancsokkal), de nem végezhet változtatásokat.

Router>engedélyezRouter#Az eszköz módosításához további szintet kell emelnünk a hozzáférési szintünkön – elérve egy parancsnoki szintet, amelyet globális konfigurációs módnak. neveznek. Ez a magasztos státusz nagyobb képességeket és jogosultságokat biztosít számunkra, mint korábban.

Router#konfigurál terminálRouter(konfig)#A Cisco eszköz globális konfigurációs módjának elérésével bármilyen kívánt módosítást elvégezhet teljes ellenőrzéssel – hasonlóan a Windows rendszergazdai vagy a Linux root felhasználói hozzáféréséhez.

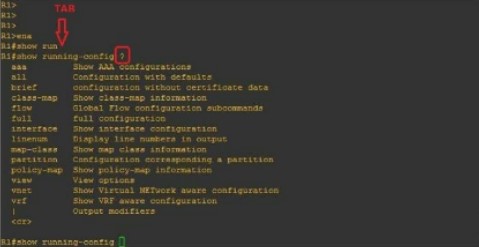

Annak érdekében, hogy felkészült legyen bármilyen kihívásra, íme néhány parancs, amelyet erősen javaslok megismerni: Ha időt és gépelési erőfeszítést szeretne megtakarítani, miközben továbbra is biztosítja a pontosságot, tökéletes megoldásunk van a hosszabb parancsok összeállítására.

Amikor beírja az “R1#show run” parancsot, és megnyomja a TAB billentyűt, a parancs automatikusan kiegészül. Továbbá, ha kérdőjelet (?) ír be, a következő parancsok megjelennek a képernyőn.

b) Eszköznév kiválasztása (Gazdagépnév)

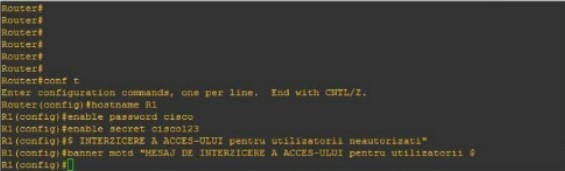

Az útválasztó vagy kapcsoló nevének megváltoztatásához csak be kell írnia ezt a parancsot: (a következő képen látni fogja)

Router(konfig)#hosztnév ROUTER_NÉVROUTER_NÉV(konfig)#c) Hozzáférés biztosítása az útválasztóhoz

Az útválasztó jogosulatlan hozzáférés elleni védelme érdekében nézzük meg, hogyan állíthatunk be jelszót a kiváltsági módban (#). Kövesse ezt az egyszerű folyamatot a feladat elvégzéséhez:

Router(konfig)#hosztnév R1R1(config)#enable password cisco vagyR1(konfig)#engedélyez titkos cisco123Ezzel a paranccsal figyelmeztető bannert állít be bárki számára, aki megpróbál hozzáférni az eszközhöz, figyelmeztetve őket a lehetséges következményekre.

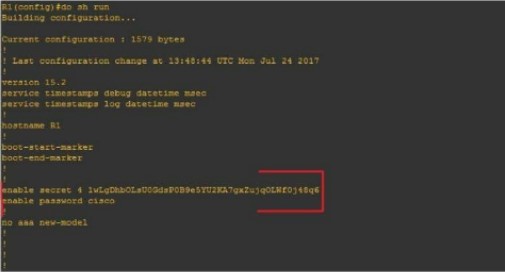

R1(konfig)#bannermotd "JOGOSULATLAN HOZZÁFÉRÉS MEGTAGADVA"Ha a kérdése az “enable password” és a “secret enable” közötti különbségekre vonatkozik, jó helyen jár. Íme, mi különbözteti meg őket:

Az egyik konfiguráció (#enable secret) kódolt, míg a másik (#enable password) titkosítatlan marad.

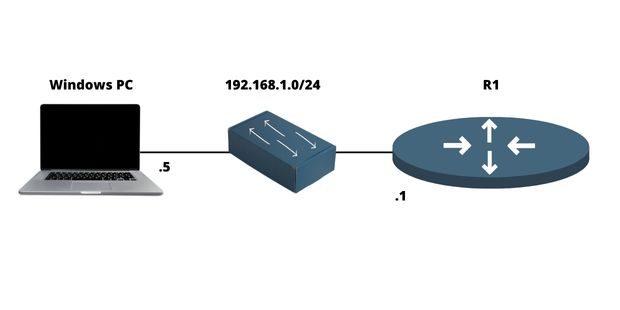

Kezdjük az útválasztó konfigurálásával a hálózati hozzáférés (elérhetőség) érdekében a következő topológia használatával:

d) IP-cím konfigurálása az útválasztón

Az útválasztó egy felbecsülhetetlen eszköz, amely lehetővé teszi, hogy több hálózatot zökkenőmentesen összekapcsoljunk különböző portokon keresztül, általában kettő vagy három. Egy portot úgy határozunk meg, mint a fizikai helyet, ahol egy kábel csatlakoztatható. Ami a megfelelő logikai oldalát illeti, interfészként azonosítjuk.

Összefoglalva:

- Port = Fizikai

- Interfész = Logikai

Például konfigurálunk egy IP (logikai) címet az interfészen, és fizikailag csatlakoztatjuk egy porthoz kábellel.

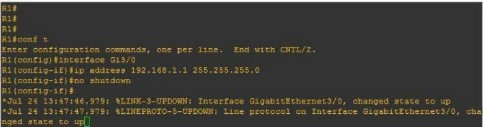

Ahhoz, hogy bármilyen kommunikáció megtörténjen a hálózaton belül, ezeknek az interfészeknek IP-címmel kell rendelkezniük, és engedélyezni kell őket, vagyis be kell kapcsolni. Ahogy az ábra mutatja, könnyen konfigurálhat IP-címet egy hálózati interfészen:

R1(konfig)#interfész FastEthernet0/0R1(config-if)#ip cím 192.168.1.1 255.255.255.0R1(konfig-if)#nincs leállításf) Távoli hozzáférés konfigurálása egy útválasztón (Telnet, SSH)

Telnet

A hálózati alkalmazások biztonságos távoli kapcsolatokat biztosítanak hálózatokhoz, eszközökhöz (például útválasztókhoz és kapcsolókhoz) vagy szerverekhez. Ez megbízható hozzáférést biztosít bármely helyről.

R1(konfig)#vonal vty 0 14R1(config-line)#jelszó ciscoR1(config-line)#bejelentkezésKezdésként be kell lépnünk a virtuális vonalainkba (összesen 15), be kell állítanunk a jelszót (“Cisco”), majd el kell indítanunk a Telnet folyamatot #login.

SSH

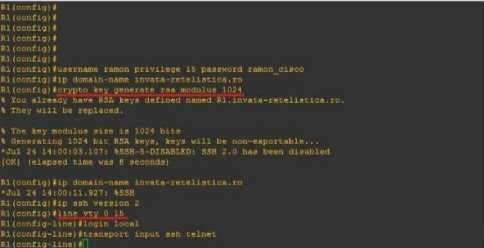

Az SSH az ideális protokoll a helyi hálózati vagy internetes eszközökhöz való biztonságos távoli csatlakozáshoz. Ennek konfigurálásához a Cisco gépeken bizonyos lépéseket kell tenni:

- Személyes bejelentkezés és jelszó létrehozása.

- Domain név létrehozása

- A maximális biztonság érdekében elengedhetetlen a nyilvános és privát kulcspárok generálása.

- A virtuális vonalak (vty) folyamatának engedélyezéséhez használja a parancsot #login local.

Az alábbi ábrán látható egy példa az SSH konfigurációjára egy Cisco útválasztón:

R1(konfig)#felhasználónév admin jogosultság 15 jelszó admincisco321R1(konfig)#ip domain-név my.home.labR1(konfig)#kriptográfiai kulcs generál rsa modulus 1024R1(konfig)#ip ssh verzió 2R1(konfig)#vonal vty 0 15R1(konfig-vonal)#bejelentkezés helyiR1(konfig-vonal)#szállítási bemenet ssh telnetÖsszefoglalva

Az útválasztó elengedhetetlen eszköz bármely számítógépes hálózatban, mert több hálózatot összekapcsol. Különböző hálózati protokollok vannak engedélyezve (mint például a RIP és az OSPF), amelyek segítik az összekapcsolási folyamatot. Számos különböző konfigurációt is kínál biztonsági célokra (például jelszavak a virtuális vonalakon). Ebben a cikkben megtanultuk, hogyan állítsunk be IP-címet az útválasztón, valamint a távoli hozzáférést (Telnet és SSH). Megtanultuk néhány legfontosabb konfigurációt is, amelyet egy hálózati adminisztrátornak ismernie kell.

César Dániel Barreto

César Daniel Barreto elismert kiberbiztonsági író és szakértő, aki mélyreható ismereteiről és képességéről ismert, hogy egyszerűsítse a bonyolult kiberbiztonsági témákat. Kiterjedt tapasztalattal rendelkezik a hálózatbiztonság és az adatvédelem terén, rendszeresen hozzájárul betekintő cikkekkel és elemzésekkel a legújabb kiberbiztonsági trendekről, oktatva mind a szakembereket, mind a nagyközönséget.