Ce trebuie să știți atunci când instalați routere wireless (Wi-Fi) pentru acasă

15 decembrie 2022 • César Daniel Barreto

One commonality that stands out when discussing Cisco network routers and switches: is the renowned Internetwork Operating System (IOS). This powerful “engine” is what powers all of these devices, ensuring their successful operation. This article will primarily center on iOS and analyze how to manipulate it. Before that occurs, though, I’d like you to be aware of the two distinct approaches used when operating with iOS: either through a Command Line Interface (CLI) or Graphical User Interface (GUI).

Interfața de Linie de Comandă (CLI) este o metodă sofisticată de configurare a dispozitivelor IOS. Utilizând CLI, putem introduce comenzi precise care vor determina comportamentul dorit să apară. Prin urmare, vom avea control complet și acces la Routerele sau Switch-urile noastre.

Interfața Grafică de Utilizator (GUI) oferă o abordare mult mai prietenoasă pentru gestionarea dispozitivelor de acest tip. Adesea, ne bazăm pe ea atunci când stabilim dispozitive de rețea mici, cum ar fi Routerele Wireless de Acasă (Wi-Fi). Această secțiune va explora cum utilizatorii pot accesa Cisco IOS (versiunile 15.2 sau 12.4) prin Interfața de Linie de Comandă pentru o operare eficientă.

Introducere în CLI

Configurări de bază ale Routerului

Now it’s time to dive into the exciting bits of this article and begin with a Cisco Router setup. Moreover, we will utilutilizați un simulator de rețea pentru a stabili mediul nostru de rețea.

To ensure that our Cisco Router is up and running, here are some critical settings we’ll configure:

- Nume gazdă: numele dispozitivului.

- Parole: criptate în siguranță sau comunicate într-un format deschis, necriptat.

- Adrese IP: în cadrul interfețelor.

Acces de la distanță: administrați cu ușurință dispozitivele de rețea prin conexiuni Telnet sau SSH securizate.

a) Niveluri de Acces ale Utilizatorului în Cisco IOS

Au dezvoltat trei niveluri de acces cu activități distincte disponibile pentru fiecare utilizator din motive de securitate.

- Verificați conexiunea la internet rulând comenzi precum ping sau traceroute. (>)

- Get an inside look into what’s actually happening with the device. (#)

- Pentru a face orice modificări. (config)#

La conectarea la un dispozitiv Cisco, cum ar fi un Router, Switch sau Firewall, vi se va acorda utilizator mod exec (>) – the primary access level. With this user exec access level, you can only perform basic commands such as ping and traceroute.

To access a greater set of commands and privileges, it’s essential to enter the following command: Router>enable. This will allow you to ascend the ladder and upgrade your level of control.

Am ajuns la al doilea nivel de acces: mod privilegiu – R1#. Here you can observe every action taken with the equipment (through various show commands), yet you cannot make any changes.

Router>enableRouter#To create alterations to the device, we would have to advance our access level up an additional notch – reaching a commanding level known as mod de configurare globală. Acest statut înalt ne oferă capacități și privilegii mai mari decât înainte.

Router#configure terminalRouter(config)#By accessing the Cisco device’s global configuration mode, you can make any desired alterations with complete control – akin to having Windows Administrator or root user access on Linux.

To ensure you’re prepared for any challenge, here are a few commands that I highly suggest familiarizing yourself with: If you want to save time and typing effort while still ensuring accuracy, we’ve got the perfect solution for composing longer commands.

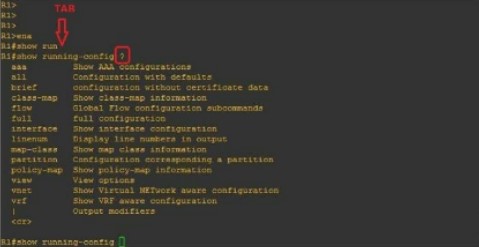

When you type “R1#show run” and hit the TAB key, it will autocomplete your command. Furthermore, if you enter a question mark (?), any subsequent commands will be displayed on-screen.

b) Selectarea unui nume de dispozitiv (Nume gazdă)

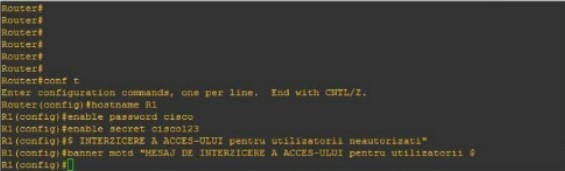

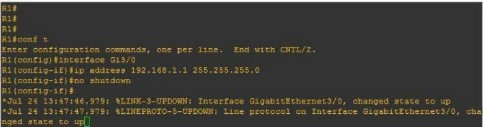

Pentru a modifica numele unui Router sau Switch, tot ce trebuie să faceți este să introduceți această comandă: (o veți vedea în imaginea următoare)

Router(config)#hostname NUME_ROUTERNUME_ROUTER(config)#c) Securizarea accesului la Router

To protect your Router against unauthorized access, let’s look into how we can set up a password in privilege mode (#). Follow this straightforward process to complete the task:

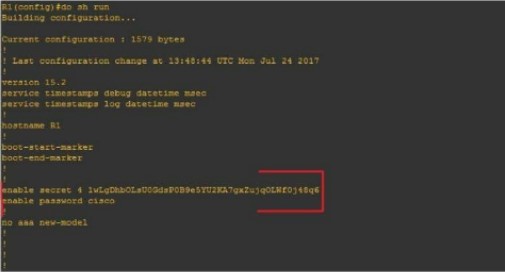

Router(config)#hostname R1R1(config)#enable password cisco sauR1(config)#enable secret cisco123Utilizarea acestei comenzi va seta un banner de avertizare pentru oricine încearcă să acceseze dispozitivul, avertizându-i despre consecințele potențiale.

R1(config)#banner motd "ACCES NEAUTORIZAT RESPINS"If your query is regarding the distinctions between an “enable password”, and a “secret enable,” you’ve come to the right place. Here’s what sets them apart:

O configurație (#enable secret) este codificată, în timp ce cealaltă (#enable password) rămâne necriptată.

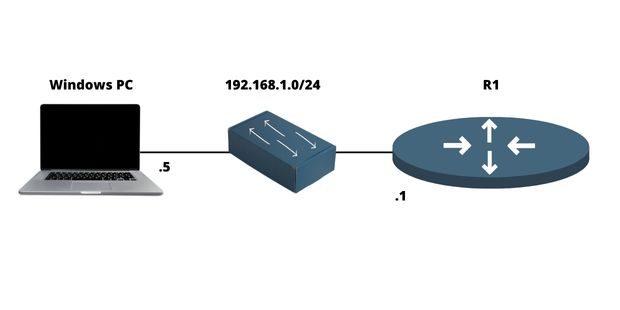

Let’s begin by configuring the Router for network access (reachability) using the following topology:

d) Configurarea unei adrese IP pe Router

Un Router este un instrument de neprețuit care ne permite să interconectăm mai multe rețele fără probleme prin diverse porturi, de obicei două sau trei. Ne referim la un port ca fiind spațiul fizic în care poate fi conectat un cablu. Cât despre partea sa logică corespunzătoare, o identificăm ca fiind o interfață.

Pentru a recapitula:

- Port = Fizic

- Interfață = Logic

De exemplu, vom configura o adresă IP (logică) pe interfață și o vom conecta fizic la un port prin cablu.

Pentru ca orice comunicare să aibă loc în rețea, aceste interfețe necesită o adresă IP și trebuie să fie activate, adică pornite. Așa cum este ilustrat în figură, puteți configura cu ușurință o adresă IP pe o interfață de rețea:

R1(config)#interface FastEthernet0/0R1(config-if)#ip adresă 192.168.1.1 255.255.255.0R1(config-if)#no shutdownf) Configurarea accesului de la distanță pe un Router (Telnet, SSH)

Telnet

Aplicațiile de rețea oferă conexiuni de la distanță securizate la rețele, dispozitive (cum ar fi routere și switch-uri) sau servere. Acest lucru asigură un acces fiabil din orice locație.

R1(config)#line vty 0 14R1(config-line)#parola ciscoR1(config-line)#autentificareTo get started, we’ll need to enter our virtual lines (a total of 15), set the password (“Cisco”), and then initiate the Telnet process #login.

SSH

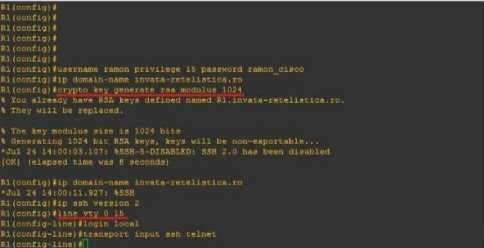

To safely connect to a local area network or Internet device remotely, SSH is the ideal protocol. To configure this on Cisco machines, it’s necessary to take certain steps:

- Stabilirea unui login și a unei parole personale.

- Stabilirea unui nume de domeniu

- Pentru a asigura siguranța maximă, generarea de combinații de chei publice și private este esențială.

- Pentru a activa procesul liniilor virtuale (vty), utilizați comanda #login local.

În figura de mai jos, puteți vedea un exemplu de configurare SSH pe un Router Cisco:

R1(config)#username admin privilege 15 password admincisco321R1(config)#ip domain-name my.home.labR1(config)#crypto key generate rsa modulus 1024R1(config)#ip ssh version 2R1(config)line vty 0 15R1(config-line)#login localR1(config-line)#transport input ssh telnetÎn concluzie

Routerul este esențial device in any computer network because it interconnects multiple networks together. It has different networking protocols enabled (like RIP and OSPF) that assist him with the interconnection process. It also offers many different configurations for security purposes (like passwords on Virtual lines). In this article, we’ve learned how to set up an IP address on the Router, as well as for remote access (Telnet & SSH). We’ve also learned about some of the most important configurations un administrator de rețea ar trebui să știe.

César Daniel Barreto este un apreciat scriitor și expert în securitate cibernetică, cunoscut pentru cunoștințe aprofundate și capacitatea de a simplifica subiecte complexe de securitate cibernetică. Cu o vastă experiență în securitatea și protecția securitate a rețelelor și protecția datelor, contribuie în mod regulat cu articole perspicace și analize privind cele mai recente tendințe în domeniul securității cibernetice, educând atât profesioniștii, cât și publicul.