Những điều bạn nên biết khi lắp đặt Bộ định tuyến không dây gia đình (Wi-Fi)

Ngày 15 Tháng 12, 2022 • César Daniel Barreto

Một điểm chung nổi bật khi thảo luận về các bộ định tuyến và chuyển mạch mạng Cisco: đó là Hệ điều hành mạng nổi tiếng (IOS). “Động cơ” mạnh mẽ này là thứ cung cấp năng lượng cho tất cả các thiết bị này, đảm bảo hoạt động thành công của chúng. Bài viết này sẽ chủ yếu tập trung vào iOS và phân tích cách thao tác với nó. Trước khi điều đó xảy ra, tôi muốn bạn biết về hai phương pháp khác nhau được sử dụng khi làm việc với iOS: thông qua Giao diện Dòng lệnh (CLI) hoặc Giao diện Người dùng Đồ họa (GUI).

Giao diện Dòng lệnh (CLI) là một phương pháp tinh vi để cấu hình các thiết bị IOS. Sử dụng CLI, chúng ta có thể nhập các lệnh chính xác để gây ra hành vi mong muốn. Do đó, chúng ta sẽ có toàn quyền kiểm soát và truy cập vào các Bộ định tuyến hoặc Chuyển mạch của mình.

GUI (Giao diện Người dùng Đồ họa) cung cấp một cách tiếp cận thân thiện hơn nhiều cho việc quản lý các thiết bị như thế này. Thường thì chúng ta dựa vào nó khi thiết lập các thiết bị mạng nhỏ như Bộ định tuyến Không dây Gia đình (Wi-Fi). Phần này sẽ đi sâu vào cách người dùng có thể truy cập Cisco IOS (phiên bản 15.2 hoặc 12.4) thông qua Giao diện Dòng lệnh để hoạt động hiệu quả.

Giới thiệu về CLI

Cấu hình Bộ định tuyến Cơ bản

Bây giờ là lúc để đi sâu vào những phần thú vị của bài viết này và bắt đầu với việc thiết lập Bộ định tuyến Cisco. Hơn nữa, chúng ta sẽ sử dụngmột trình mô phỏng mạng để thiết lập môi trường mạng của mình.

Để đảm bảo rằng Bộ định tuyến Cisco của chúng ta hoạt động, đây là một số cài đặt quan trọng mà chúng ta sẽ cấu hình:

- Tên máy chủ: tên của thiết bị.

- Mật khẩu: được mã hóa an toàn hoặc được truyền tải ở định dạng mở, không mã hóa.

- Địa chỉ IP: trong các giao diện.

Truy cập từ xa: dễ dàng quản lý các thiết bị mạng của bạn thông qua kết nối Telnet hoặc SSH an toàn.

a) Các cấp độ truy cập người dùng trong Cisco IOS

Họ đã phát triển ba cấp độ truy cập với các hoạt động khác nhau có sẵn cho mỗi người dùng vì lý do bảo mật.

- Xác minh kết nối của bạn với internet bằng cách chạy các lệnh như ping hoặc traceroute. (>)

- Có cái nhìn sâu sắc về những gì thực sự đang xảy ra với thiết bị. (#)

- Để thực hiện bất kỳ thay đổi nào. (config)#

Khi kết nối với một thiết bị Cisco như Bộ định tuyến, Chuyển mạch hoặc Tường lửa, bạn sẽ được cấp quyền truy cập người dùng chế độ exec (>) – cấp độ truy cập cơ bản. Với cấp độ truy cập exec người dùng này, bạn chỉ có thể thực hiện các lệnh cơ bản như ping và traceroute.

Để truy cập một tập hợp lệnh và quyền hạn lớn hơn, điều cần thiết là nhập lệnh sau: Router>enable. Điều này sẽ cho phép bạn thăng tiến và nâng cấp mức độ kiểm soát của mình.

Chúng ta đã đạt đến cấp độ truy cập thứ hai: chế độ đặc quyền – R1#. Ở đây bạn có thể quan sát mọi hành động được thực hiện với thiết bị (thông qua các lệnh show khác nhau), nhưng bạn không thể thực hiện bất kỳ thay đổi nào.

Router>bậtRouter#Để tạo ra các thay đổi cho thiết bị, chúng ta sẽ phải nâng cấp mức độ truy cập của mình lên một bậc nữa – đạt đến một cấp độ chỉ huy được gọi là chế độ cấu hình toàn cầu. Trạng thái cao quý này cung cấp cho chúng ta khả năng và quyền hạn lớn hơn trước đây.

Router#cấu hình terminalRouter(cấu hình)#Bằng cách truy cập chế độ cấu hình toàn cầu của thiết bị Cisco, bạn có thể thực hiện bất kỳ thay đổi mong muốn nào với toàn quyền kiểm soát – giống như có quyền truy cập Quản trị viên Windows hoặc người dùng root trên Linux.

Để đảm bảo bạn đã sẵn sàng cho bất kỳ thử thách nào, đây là một vài lệnh mà tôi khuyên bạn nên làm quen: Nếu bạn muốn tiết kiệm thời gian và công sức gõ trong khi vẫn đảm bảo độ chính xác, chúng tôi có giải pháp hoàn hảo để soạn thảo các lệnh dài hơn.

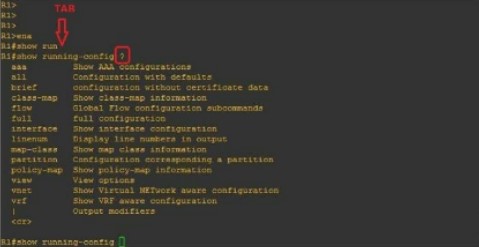

Khi bạn gõ “R1#show run” và nhấn phím TAB, nó sẽ tự động hoàn thành lệnh của bạn. Hơn nữa, nếu bạn nhập dấu hỏi (?), bất kỳ lệnh tiếp theo nào sẽ được hiển thị trên màn hình.

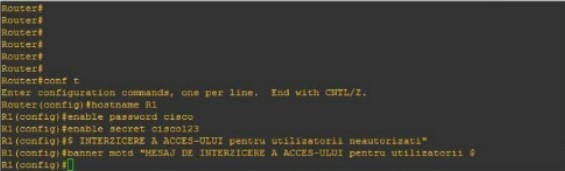

b) Chọn tên thiết bị (Tên máy chủ)

Để thay đổi tên của Bộ định tuyến hoặc Chuyển mạch, tất cả những gì bạn cần làm là nhập lệnh này: (bạn sẽ thấy trong hình ảnh tiếp theo)

Router(cấu hình)#tên máy chủ ROUTER_NAMEROUTER_NAME(cấu hình)#c) Bảo vệ truy cập vào Bộ định tuyến

Để bảo vệ Bộ định tuyến của bạn khỏi truy cập trái phép, hãy xem cách chúng ta có thể thiết lập mật khẩu trong chế độ đặc quyền (#). Thực hiện theo quy trình đơn giản này để hoàn thành nhiệm vụ:

Router(cấu hình)#tên máy chủ R1R1(config)#enable password cisco hoặcR1(cấu hình)#mật khẩu bí mật cisco123Sử dụng lệnh này sẽ đặt một biểu ngữ cảnh báo cho bất kỳ ai cố gắng truy cập thiết bị, cảnh báo họ về các hậu quả tiềm ẩn.

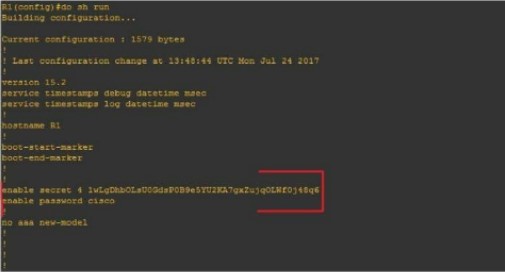

R1(config)#banner motd "TRUY CẬP KHÔNG ĐƯỢC PHÉP BỊ TỪ CHỐI"Nếu câu hỏi của bạn liên quan đến sự khác biệt giữa “enable password” và “secret enable”, bạn đã đến đúng nơi. Đây là những gì phân biệt chúng:

Một cấu hình (#enable secret) được mã hóa trong khi cấu hình khác (#enable password) vẫn không được mã hóa.

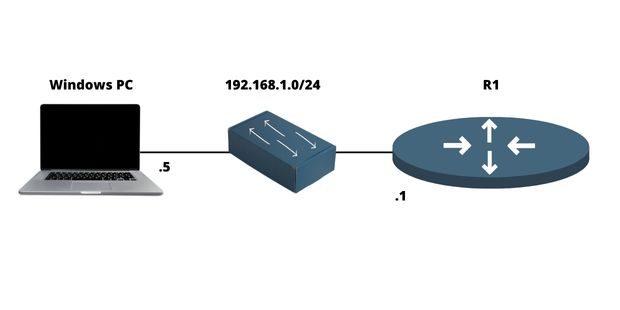

Hãy bắt đầu bằng cách cấu hình Bộ định tuyến để truy cập mạng (khả năng tiếp cận) bằng cách sử dụng cấu trúc liên kết sau:

d) Cấu hình địa chỉ IP trên Bộ định tuyến

Một Bộ định tuyến là một công cụ vô giá cho phép chúng ta kết nối nhiều mạng một cách liền mạch thông qua các cổng khác nhau, thường là hai hoặc ba. Chúng ta gọi một cổng là không gian vật lý mà một cáp có thể được kết nối. Còn về phía logic tương ứng của nó, chúng ta xác định nó là một giao diện.

Tóm lại:

- Cổng = Vật lý

- Giao diện = Logic

Ví dụ, chúng ta sẽ cấu hình một địa chỉ IP (logic) trên giao diện và kết nối nó vật lý với một cổng qua cáp.

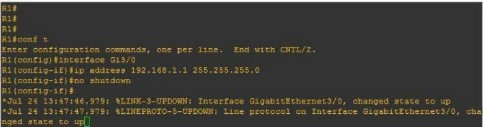

Để bất kỳ giao tiếp nào diễn ra trong mạng, các giao diện này cần một địa chỉ IP và phải được kích hoạt, nghĩa là bật ON. Như minh họa trong hình, bạn có thể dễ dàng cấu hình một địa chỉ IP trên một giao diện mạng:

R1(cấu hình)#giao diện FastEthernet0/0R1(cấu hình-nếu)1TP5Mẹo địa chỉ 192.168.1.1 255.255.255.0R1(cấu hình-if)#không tắtf) Cấu hình truy cập từ xa trên Bộ định tuyến (Telnet, SSH)

Telnet

Các ứng dụng mạng cung cấp kết nối từ xa an toàn đến các mạng, thiết bị (như bộ định tuyến và chuyển mạch) hoặc máy chủ. Điều này đảm bảo truy cập đáng tin cậy từ bất kỳ vị trí nào.

R1(cấu hình)#dòng vty 0 14R1(config-line)#mật khẩu ciscoR1(cấu hình-dòng)#đăng nhậpĐể bắt đầu, chúng ta sẽ cần nhập các dòng ảo của mình (tổng cộng 15), đặt mật khẩu (“Cisco”), và sau đó bắt đầu quá trình Telnet #login.

SSH

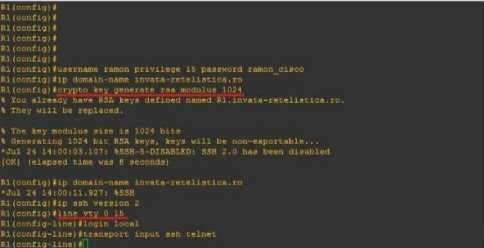

Để kết nối an toàn với một thiết bị mạng cục bộ hoặc Internet từ xa, SSH là giao thức lý tưởng. Để cấu hình điều này trên các máy Cisco, cần thực hiện một số bước nhất định:

- Thiết lập một tên đăng nhập và mật khẩu cá nhân.

- Thiết lập một tên miền

- Để đảm bảo an toàn tối đa, việc tạo ra các cặp khóa công khai và riêng tư là cần thiết.

- Để kích hoạt quá trình dòng ảo (vty), sử dụng lệnh #login local.

Trong hình dưới đây, bạn có thể thấy một ví dụ về cấu hình SSH trên Bộ định tuyến Cisco:

R1(cấu hình)#tên người dùng admin quyền 15 mật khẩu admincisco321R1(cấu hình)#địa chỉ miền tên my.home.labR1(cấu hình)#khóa mã hóa tạo rsa modulus 1024R1(cấu hình)#địa chỉ ssh phiên bản 2R1(cấu hình)dòng vty 0 15R1(cấu hình-dòng)#đăng nhập cục bộR1(cấu hình-dòng)#giao thức đầu vào ssh telnetTóm lại

Bộ định tuyến là một thiết bị thiết yếu trong bất kỳ mạng máy tính nào vì nó kết nối nhiều mạng lại với nhau. Nó có các giao thức mạng khác nhau được kích hoạt (như RIP và OSPF) giúp nó trong quá trình kết nối. Nó cũng cung cấp nhiều cấu hình khác nhau cho mục đích bảo mật (như mật khẩu trên các dòng ảo). Trong bài viết này, chúng ta đã học cách thiết lập một địa chỉ IP trên Bộ định tuyến, cũng như cho truy cập từ xa (Telnet & SSH). Chúng ta cũng đã học về một số cấu hình quan trọng nhất mà một quản trị viên mạng nên biết.

César Daniel Barreto là một nhà văn và chuyên gia an ninh mạng được kính trọng, nổi tiếng với kiến thức sâu rộng và khả năng đơn giản hóa các chủ đề an ninh mạng phức tạp. Với kinh nghiệm sâu rộng về bảo mật mạng và bảo vệ dữ liệu, ông thường xuyên đóng góp các bài viết và phân tích sâu sắc về các xu hướng an ninh mạng mới nhất, giáo dục cả chuyên gia và công chúng.